Questões de Concurso

Para técnico de tecnologia da informação

Foram encontradas 8.888 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Com base no trecho a seguir, transcrito do texto 1, assinale a alternativa correta.

“A palavra cachorro não se parece com um cachorro, mas mesmo assim significa ‘cachorro’. Isso acontece porque todo falante de português passou por um idêntico ato de aprendizagem mecânica na infância que liga o som ao significado.” (linhas 21-23)

Associe a coluna A à coluna B e indique a alternativa que representa a numeração correta, de cima para baixo, da explicação para o emprego da vírgula, conforme a norma padrão escrita.

Coluna A

1. “As cadeias de palavras denominadas ‘frases’ não são apenas estimulantes da memória, que fazem você se lembrar do homem e do melhor amigo do homem, deixando que você complete o resto.” (linhas 3-5)

2. “É um processo que desafia de tal forma a inventividade, tão comicamente falível, que o transformamos em jogos como Imagem e Ação e charadas.” (linhas 31-33)

3. “A palavra cachorro não se parece com um cachorro, mas mesmo assim significa ‘cachorro’.” (linhas 21-22)

4. “Percebemos a diferença entre o corriqueiro cachorro morde homem e o inaudito homem morde cachorro devido à ordem em que cachorro, homem e morde estão combinados.” (linhas 36-38)

5. “No caso dos morcegos, descobriu-se que o truque era um sonar [...]”. (linhas 14-15)

Coluna B

( ) Separar termos coordenados em uma mesma oração.

( ) Separar orações que relacionam ideias adversativas.

( ) Isolar uma oração com função explicativa.

( ) Demarcar um termo deslocado na oração.

( ) Isolar uma expressão

com função explicativa.

Assinale a alternativa que substitui corretamente o trecho abaixo, retirado do texto 1, sem alteração de sentido.

“As cadeias de palavras denominadas ‘frases’ não são apenas estimulantes da memória, que fazem você se lembrar do homem e do melhor amigo do homem, deixando que você complete o resto; na verdade elas lhe dizem quem fez o que para quem.” (linhas 3-6)

Analise as afirmativas abaixo:

I. Na linguagem PHP a expressão: array(1 => "Um", "Dois", "Três") é equivalente a array(1 => "Um", 2 => "Dois", 3 => "Três").

II. No CSS (Cascading Style Sheets) os seletores de classes possuem a sua identificação precedida do símbolo #.

III. Para adicionar o arquivo Javascript chamado "meu_script.js" em uma página HTML basta adicionar "< script src='meu_script.js' type='text/javascript'></script>" dentro da seção head do HTML da página.

Assinale a alternativa CORRETA:

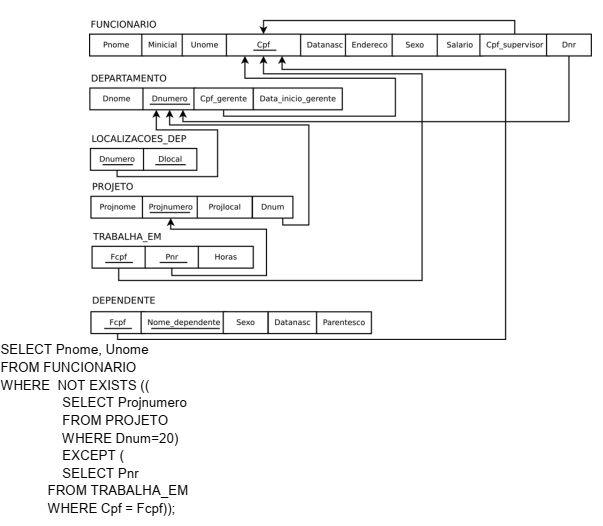

O que essa consulta SQL faz?

Segundo Pressman (2011), considere as seguintes afirmações sobre Engenharia de Software:

I. Erro é um problema de qualidade encontrado após a liberação para o usuário final.

II. O teste de unidade é a reexecução do mesmo subconjunto de testes que já foram executados para assegurar que as alterações não tenham propagado efeitos colaterais indesejados.

III. O modelo espiral é um modelo de processo de software evolucionário que acopla a natureza iterativa da prototipação com os aspectos sistemáticos e controlados do modelo cascata.

Assinale a opção CORRETA:

Considere as seguintes afirmações sobre algoritmos e estruturas de dados:

I. Filas são estruturas do tipo FIFO (First In First Out).

II. A inserção no fim de uma lista duplamente encadeada e não ordenada é realizada em O(n).

O tempo de execução do algoritmo quicksort no pior caso é O(n2 ).

Assinale a opção CORRETA:

Considerando as conversões de binário e decimal em endereçamentos que são representados por octetos, qual opção descreve a notação decimal CORRETA para o seguinte binário?

10101100.11001000.00000000.00001010

Existem vários tipos de hackers no mundo atual, incluindo alguns que praticam ações sem a intenção de causar dano a quem quer que seja. Assinale a alternativa que apresenta os hackers dos tempos românticos, aqueles que se dedicam às invasões de sistemas por puro divertimento e desafio.

(Nakamura e Geus, Segurança de Redes em ambientes cooperativos, 1ª ed. São Paulo, Novatec, 2007)

A respeito do planejamento da política de segurança, segundo Nakamura e Geus (2007), no livro Segurança de Redes em Ambientes Cooperativos, assinale a alternativa que apresenta as opções que preenchem CORRETAMENTE a citação abaixo.

“O planejamento da política de segurança deve ser feito tendo como diretriz o caráter geral e abrangente de todos os pontos, incluindo as regras que devem ser obedecidas por todos. Essas regras devem especificar quem pode acessar quais recursos, quais são os tipos de usos permitidos no sistema, bem como os procedimentos e controles necessários para proteger as informações. Uma visão geral do planejamento pode ser observada, na qual a pirâmide mostra que as (os) _____________ ficam no topo, acima das (dos) _____________ e _____________.”