Questões de Concurso

Para técnico de laboratório - informática

Foram encontradas 2.640 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

• a Aplicação 1 manipula registros bancários e arquivos de clientes, sendo, portanto, bastante sensível a erros que possam ocorrer na transmissão de informações pela rede;

• a Aplicação 2 lida com informações multimídia, incluindo áudio, voz e vídeo em tempo real, com interatividade entre os usuários participantes.

Os protocolos de nível de transporte mais adequados para a Aplicação 1 e para a Aplicação 2 são, respectivamente, o

Ao final do programa, o conteúdo das variáveis m, n, p, nessa sequência, estará sempre em ordem

Para isso, esse pacote de software implementa o protocolo de comunicação chamado

A administração do RODC pode ser delegada

Na etapa de melhoria do processo de implantação do SGSI, a ação corretiva visa a

Para que a entidade Y possa verificar a validade dessa assinatura, a entidade X deve enviar também o(a)

O padrão do IETF (Internet Engineering Task Force) que define uma camada de comunicação segura entre o nível de aplicação e o nível de transporte da arquitetura TCP/IP é o

O componente capaz de determinar que um ataque de inundação está sendo direcionado a um servidor é o

As pragas, detectadas pelos antivírus, as quais se encontram camufladas em softwares de interesse do usuário com o objetivo de se instalar na máquina do usuário e executar uma ação maliciosa sem o conhecimento do usuário, são conhecidas como

Para enviar a chave simétrica para o servidor, de forma que apenas o servidor consiga ter acesso a essa chave, o cliente deve criptografá-la com a(o)

Para possibilitar a criptografia automática da unidade de disco rígido inteira, é necessário implantar o

Para um administrador habilitar a permissão de escrita para grupo, sem alterar as demais permissões existentes na pasta /home/usuário, é necessário executar o comando

Dentre as inovações constantes da Constituição Federal em vigor, encontra-se a possibilidade de a lei estabelecer percentual dos cargos e empregos públicos para as pessoas

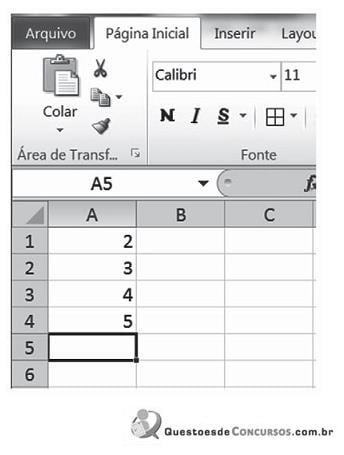

O resultado obtido na célula A5 será

• na caixa P há 4 canetas a menos do que na caixa Q;

• na caixa R há 8 canetas a mais do que na caixa S;

• se 6 canetas fossem retiradas da caixa Q e colocadas na caixa R, essas duas caixas passariam a conter a mesma quantidade de canetas.

Quantas canetas deveriam ser colocadas na caixa S para que esta passasse a ter a mesma quantidade de canetas que há na caixa P?

Seguindo essa recomendação, uma pessoa de 65 kg deve consumir 1 kg de proteína animal em, aproximadamente,