Questões de Concurso

Para técnico científico - tecnologia da informação

Foram encontradas 865 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Considerando esse sistema operacional, julgue o item a seguir.

O Windows 2000 suporta cinco tipos de sistemas de

arquivos para disco de leitura e escrita: NTFS, FAT12,

FAT16, FAT32 e EXT2. O suporte ao EXT2 foi

implementado para gerar compatibilidade com outros

sistemas operacionais.

Considerando esse sistema operacional, julgue o item a seguir.

O Windows 2000 Server oferece suporte ao protocolo de

autenticação de rede Kerberos. Apesar de ser embasado

nesse protocolo de autenticação, o protocolo de mudança

de senha do sistema operacional foi adaptado para que não

seja possível a interoperabilidade com o protocolo

Kerberos original.

Considerando esse sistema operacional, julgue o item a seguir.

Uma importante ferramenta disponibilizada pelo Windows

2000 Server é o active directory. Esse serviço de diretório

é escalável e compatível com os principais padrões do

mercado, o que facilita o gerenciamento, além de oferecer

uma maior segurança e interoperabilidade com uma grande

variedade de aplicações e dispositivos.

Considerando esse sistema operacional, julgue o item a seguir.

O Windows 2000 Advanced Server permite uma expansão

com a distribuição do tráfego IP recebido em um conjunto de

servidores. Essa expansão pode ser feita com o acréscimo de

servidores adicionais ao conjunto, usando-se o recurso de

equilíbrio de carga de rede.

Considerando esse sistema operacional, julgue o item a seguir.

O Windows 2000 Advanced Server apresenta suporte a até 8

gigabytes (GB) de RAM mediante o uso da extensão de

endereço físico da Intel. O Windows 2000 Server oferece

suporte até a metade dessa capacidade, ou seja, 4 GB de

RAM.

Considerando os conceitos e princípios que norteiam esse paradigma de programação, e acerca da sua adoção parcial ou total por certas linguagens, julgue o item a seguir.

A interação entre objetos, de acordo com o paradigma de

orientação a objetos, deve ser feita por meio da passagem de

mensagens, sendo tais mensagens compostas de duas partes:

o objeto para o qual a mensagem será enviada e o nome do

método, no objeto de destino, que deverá ser executado.

Considerando os conceitos e princípios que norteiam esse paradigma de programação, e acerca da sua adoção parcial ou total por certas linguagens, julgue o item a seguir.

Uma diferença existente entre o conceito de funções virtuais

e o de sobrecarga de funções está relacionada ao fato de,

quando se utiliza uma função virtual, o protótipo da função na

classe base deve ser igual ao protótipo dessa função na classe

derivada, o que não é necessário no caso da sobrecarga de

funções.

Considerando os conceitos e princípios que norteiam esse paradigma de programação, e acerca da sua adoção parcial ou total por certas linguagens, julgue o item a seguir.

Uma função virtual é uma função cuja declaração é feita em

uma classe base, mas cuja definição somente é feita em classes

derivadas dessa classe base.

Considerando os conceitos e princípios que norteiam esse paradigma de programação, e acerca da sua adoção parcial ou total por certas linguagens, julgue o item a seguir.

A herança múltipla acontece quando duas ou mais classes

herdam atributos e métodos de uma mesma classe base.

Encapsulamento consiste em separar os aspectos externos dos aspectos internos de um objeto. Os externos são acessíveis a outros objetos e os internos devem permanecer escondidos internamente. O uso do encapsulamento permite que a implementação de um objeto possa ser modificada sem afetar as aplicações que usam este objeto.

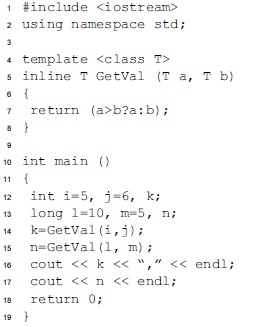

Com relação ao código em C++ acima, julgue o item seguinte.

Caso as linhas 12 e 13 fossem substituídas, respectivamente, pelas linhas a seguir, a saída padrão permaneceria a mesma.

long i=5, j=6, k;

int l=10, m=5, n;

Com relação ao código em C++ acima, julgue o item seguinte.

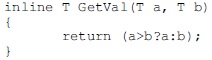

O trecho a seguir corresponde à declaração de uma função inline. Esse tipo de função faz que o compilador, em vez de criar um conjunto separado de instruções na memória, copie o código de definição da função diretamente para o código de quem a chamou.

Com relação ao código em C++ acima, julgue o item seguinte.

Caso o programa seja executado, será mostrado no

dispositivo de saída padrão e em uma única linha o

seguinte resultado: 6,10.

Com relação ao código em C++ acima, julgue o item seguinte.

A função “GetVal” é uma função template, ou seja, ela é

um tipo especial de função que pode operar com tipos

genéricos de dados.

Com relação ao código em C++ acima, julgue o item seguinte.

O comado “using namespace std;” mostra que está

sendo utilizado um namespace chamado “std”. Os

namespaces permitem agrupar, sob um nome, entidades

como classes e funções, e, dessa forma, o escopo global

pode ser dividido em sub-escopos, cada um com seu

próprio nome.

A criação de programas de computador envolve conhecimentos sobre estruturas de dados, linguagens, lógica de programação e tradutores (como compiladores e montadores). A respeito dos citados recursos, julgue o item subseqüente.

A utilização da tecnologia J2ME é voltada para o

desenvolvimento de aplicativos para executar em

dispositivos com baixa capacidade de memória e de

processamento.

A criação de programas de computador envolve conhecimentos sobre estruturas de dados, linguagens, lógica de programação e tradutores (como compiladores e montadores). A respeito dos citados recursos, julgue o item subseqüente.

Em C++, quando declaradas sem valor predefinido, as

variáveis globais, as locais (declaradas dentro do escopo de

uma função) e as estáticas são automaticamente

inicializadas com o valor 0.

A criação de programas de computador envolve conhecimentos sobre estruturas de dados, linguagens, lógica de programação e tradutores (como compiladores e montadores). A respeito dos citados recursos, julgue o item subseqüente.

Uma construção interessante do C++ é o operador de escopo

(::). Não há correspondente ANSI-C para esse operador. O

operador de escopo permite acessar uma variável global

mesmo que exista uma variável local com o mesmo nome.

A criação de programas de computador envolve conhecimentos sobre estruturas de dados, linguagens, lógica de programação e tradutores (como compiladores e montadores). A respeito dos citados recursos, julgue o item subseqüente.

A passagem de parâmetros por referência é caracterizada pelo

fato de ser passado, para a função chamada, o endereço do

parâmetro, e não o seu valor, o que permite que a função

chamada possa, por meio do endereço do parâmetro,

modificar o seu valor.

Um aspecto fundamental das funções escritas utilizando C++ é a prototipação, que permite que o compilador realize uma checagem de tipos para chamadas de função em tempo de compilação, de forma que alguns erros de programação possam ser detectados.