Questões de Concurso

Para analista - suporte à infraestrutura de tecnologia da informação

Foram encontradas 120 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Considere que uma organização, que deseja estar em conformidade com requisitos legais e contratuais, implementou as ações abaixo:

I. Todos os requisitos legislativos estatutários, regulamentares e contratuais relevantes, e o enfoque da organização para atender a esses requisitos, são explicitamente identificados, documentados e mantidos atualizados para cada sistema de informação da organização.

II. Procedimentos apropriados são implementados para garantir a conformidade com os requisitos legislativos, regulamentares e contratuais relacionados com direitos de propriedade intelectual e sobre o uso de produtos de software proprietários.

III. Informações envolvidas em transações nos aplicativos de serviços são legalmente protegidas para prevenir transmissões incompletas, erros de roteamento, alterações não autorizadas de mensagens, divulgação não autorizada, duplicação ou reapresentação de mensagem não autorizada.

IV. Controles de criptografia são usados em conformidade com todas as leis, acordos, legislação e regulamentações pertinentes.

Segundo a norma ABNT NBR ISO/IEC 27001:2013, são ações indicadas especificamente para se evitar violação de quaisquer obrigações legais, estatutárias, regulamentares ou contratuais relacionadas à segurança da informação o que consta APENAS de

A criptografia é tida como a ciência da escrita cifrada e chegou a um ponto de evolução no qual conseguiu criar algoritmos-

-padrão que utilizam uma chave para se completar. Ao mudar a chave, o resultado da encriptação é totalmente diferente. Nesse

contexto, chave é

Considere a mensagem abaixo, incluindo todas as pontuações, a ser enviada de Alice para Bob em uma comunicação eletrônica.

De acordo com os Princípios de Conduta, a conduta dos magistrados deverá ser pautada pelos seguintes princípios: integridade, lisura, transparência, respeito e moralidade.

No computador de Alice foi aplicado um algoritmo de criptografia que gerou o código abaixo:

60535465640FD7DE08FF8CB37441F2C2FAF598C480D16B3988D75B533D12E5D9

O algoritmo aplicado e o código gerado são, correta e respectivamente,

Considere as características abaixo, sobre os tipos de RAID:

I. Todas as informações são divididas nos discos da matriz. A exceção fica por conta de um deles, que se torna responsável por armazenar dados de paridade. Suas maiores vantagens são possibilidade de transferências de grandes volumes de dados e confiabilidade na proteção das informações.

II. Empresta características das RAIDs 0 e 1. Esse sistema só pode ser usado com mais de 4 discos e sempre em número par. Nesse caso, metade dos discos armazena dados e metade faz cópias deles. É o mais seguro que existe entre todos.

III. Nesse modelo, a base é o espelhamento de um disco em outro. Em outras palavras, é como se houvesse uma cópia do disco A no disco B e vice-versa. Além da vantagem de ser mais seguro, em relação ao RAID de tipo anterior, praticamente não há perda de desempenho. Por conta disso, esse formato é amplamente usado em servidores.

As características são pertencentes, correta e respectivamente, aos tipos

Sobre RAID, considere as características abaixo:

VANTAGENS:

− Muito rápido para acessar as informações.

− Tem custo baixo em expansão de memória.

DESVANTAGENS:

− Não tem espelhamento.

− Não faz paridade de dados.

− Caso alguns setores do HD apresentem falhas, o arquivo que está dividido pode se tornar irrecuperável.

Essas características são típicas da RAID

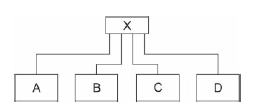

O Técnico responsável por essa rede constatou que, quando o computador A deseja encaminhar um quadro para o computador C, o equipamento X o encaminha apenas a esse computador, e esse quadro não passa pelos computadores B e D. O mesmo raciocínio se aplica a outros encaminhamentos entre os diversos computadores dessa rede. O Técnico constatou que, para realizar esse tipo de tarefa, o equipamento X mantém uma tabela interna com os endereços MAC dos computadores A, B, C e D. Com base nessas informações, o equipamento X é

Sobre o julgamento do Técnico, conclui-se que ele