Questões de Concurso

Para analista de tecnologia da informação e comunicação i

Foram encontradas 316 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Um dos objetivos do processo de gerenciamento de nível de serviço é garantir que os serviços em operação estejam registrados no catálogo de serviço.

Na definição de papéis e responsabilidades em um processo, pode ser utilizado o modelo RACI.

IT (Information Technology) Governance focuses specifically on information technology systems, their performance and risk management. The primary goals of IT Governance are to assure that the investments in IT generate business value, and to mitigate the risks that are associated with IT. This can be done by implementing an organizational structure with well-defined roles for the responsibility of information, business processes, applications and infrastructure. IT governance should be viewed as how IT creates value that fits into the overall Corporate Governance Strategy of the organization, and never be seen as a discipline on its own. In taking this approach, all stakeholders would be required to participate in the decision making process. This creates a shared acceptance of responsibility for critical systems and ensures that IT related decisions are made and driven by the business and not vice versa. Why it governance is necessary

IT governance is needed to ensure that the investments in IT generate value, and mitigate IT-associated risks, avoiding failure. IT is central to organizational success — effective and efficient delivery of services and goods — especially when the IT is designed to bring about change in an organization. This change process, commonly referred to as “business transformation,” is now the prime enabler of new business models both in the private and public sectors. Business transformation offers many rewards, but it also has the potential for many risks, which may disrupt operations and have unintended consequences. The dilemma becomes how to balance risk and rewards when using IT to enable organizational change. IT Governance Best Practices

Despite efforts of the software industry to identify and adopt best practices in the development of IT projects, there is still a high rate of failure and missed objectives. Most IT projects do not meet the organization’s objectives.

Tendo como referência o texto em língua inglesa apresentado acima, julgue o item.

A adoção de melhores práticas no desenvolvimento de projetos de TI tem evitado a ocorrência de falhas nesses projetos, permitindo que a grande maioria dos projetos satisfaçam todos os objetivos definidos pelas empresas.

IT (Information Technology) Governance focuses specifically on information technology systems, their performance and risk management. The primary goals of IT Governance are to assure that the investments in IT generate business value, and to mitigate the risks that are associated with IT. This can be done by implementing an organizational structure with well-defined roles for the responsibility of information, business processes, applications and infrastructure. IT governance should be viewed as how IT creates value that fits into the overall Corporate Governance Strategy of the organization, and never be seen as a discipline on its own. In taking this approach, all stakeholders would be required to participate in the decision making process. This creates a shared acceptance of responsibility for critical systems and ensures that IT related decisions are made and driven by the business and not vice versa. Why it governance is necessary

IT governance is needed to ensure that the investments in IT generate value, and mitigate IT-associated risks, avoiding failure. IT is central to organizational success — effective and efficient delivery of services and goods — especially when the IT is designed to bring about change in an organization. This change process, commonly referred to as “business transformation,” is now the prime enabler of new business models both in the private and public sectors. Business transformation offers many rewards, but it also has the potential for many risks, which may disrupt operations and have unintended consequences. The dilemma becomes how to balance risk and rewards when using IT to enable organizational change. IT Governance Best Practices

Despite efforts of the software industry to identify and adopt best practices in the development of IT projects, there is still a high rate of failure and missed objectives. Most IT projects do not meet the organization’s objectives.

Tendo como referência o texto em língua inglesa apresentado acima, julgue o item.

De acordo com o texto, o foco da governança de tecnologia da informação é o desempenho e a administração do risco em sistemas de tecnologia da informação (TI).

10.0.0.1:80 > 10.0.0.2:52209 [PSH, ACK] Seq=3 Ack=1 Win=17376 Len=48

10.0.0.1:80 > 10.0.0.2:52209 [PSH, ACK] Seq=51 Ack=1 Win=17376 Len=1

10.0.0.1:80 > 10.0.0.2:52209 [PSH, ACK] Seq=52 Ack=1 Win=17376 Len=2

10.0.0.1:80 > 10.0.0.2:52209 [PSH, ACK] Seq=54 Ack=1 Win=17376 Len=48

10.0.0.2:52209 > 10.0.0.1:80 [ACK] Seq=1 Ack=1 Win=7896 Len=0

10.0.0.2:52209 > 10.0.0.1:80 [ACK] Seq=1 Ack=3 Win=7896 Len=0

10.0.0.2:52209 > 10.0.0.1:80 [ACK] Seq=1 Ack=3 Win=7896 Len=0

10.0.0.2:52209 > 10.0.0.1:80 [ACK] Seq=1 Ack=3 Win=7896 Len=0

10.0.0.2:52209 > 10.0.0.1:80 [ACK] Seq=1 Ack=3 Win=7896 Len=0

10.0.0.1:80 > 10.0.0.2:52209 [ACK] Seq=3 Ack=1 Win=17376 Len=48

Considerando o trecho de captura acima apresentado, julgue o item a seguir.

O trecho de captura ilustra uma conexão TCP completa.

10.0.0.1:80 > 10.0.0.2:52209 [PSH, ACK] Seq=3 Ack=1 Win=17376 Len=48

10.0.0.1:80 > 10.0.0.2:52209 [PSH, ACK] Seq=51 Ack=1 Win=17376 Len=1

10.0.0.1:80 > 10.0.0.2:52209 [PSH, ACK] Seq=52 Ack=1 Win=17376 Len=2

10.0.0.1:80 > 10.0.0.2:52209 [PSH, ACK] Seq=54 Ack=1 Win=17376 Len=48

10.0.0.2:52209 > 10.0.0.1:80 [ACK] Seq=1 Ack=1 Win=7896 Len=0

10.0.0.2:52209 > 10.0.0.1:80 [ACK] Seq=1 Ack=3 Win=7896 Len=0

10.0.0.2:52209 > 10.0.0.1:80 [ACK] Seq=1 Ack=3 Win=7896 Len=0

10.0.0.2:52209 > 10.0.0.1:80 [ACK] Seq=1 Ack=3 Win=7896 Len=0

10.0.0.2:52209 > 10.0.0.1:80 [ACK] Seq=1 Ack=3 Win=7896 Len=0

10.0.0.1:80 > 10.0.0.2:52209 [ACK] Seq=3 Ack=1 Win=17376 Len=48

Considerando o trecho de captura acima apresentado, julgue o item a seguir.

Os segmentos presentes caracterizam tráfego em volume.

Planos de continuidade do negócio devem ser atualizados em intervalos planejados e quando houver alterações significativas. A mudança de endereços das instalações físicas da empresa e dos seus números de telefone são fatores que não afetam o plano de continuidade do negócio.

É possível controlar redes grandes utilizando-se a segmentação dessas redes em diferentes domínios de redes lógicas.

O uso da encriptação é fundamental para manter a segurança das comunicações e transações comerciais na internet.

Sobre os algoritmos de encriptação, analise as afirmativas a seguir.

I. O algoritmo RC4 é um algoritmo simétrico de criptografia utilizado nos protocolos Secure Socket Layers (SSL) (para proteger o tráfego Internet) e WEP (para a segurança de redes sem fios).

II. O algoritmo AES é um algoritmo simétrico de criptografia com várias aplicações na internet e na proteção de direitos autorais (DRM) que emprega atualmente chaves com pelo menos 2048 bits.

III. O algoritmo RSA é um algoritmo simétrico de criptografia projetado para ter implementações eficientes tanto em hardware como em software, sendo utilizado atualmente com chaves entre 128 e 256 bits.

Está correto o que se afirma em

O serviço de correio eletrônico é composto por uma série de programas, cada um deles com funções específicas. Relacione cada programa com suas respectivas funções.

1. Mail Transfer Agent (MTA)

2. Mail Delivery Agent (MDA)

3. Mail User Agent (MUA)

( ) Programa que recebe as mensagens dos usuários do servidor de e-mail com uso dos protocolos IMAP ou POP.

( ) Programa que envia e-mails dos usuários para um outro servidor de e-mail externo, com uso do protocolo SMTP.

( ) Programa responsável por entregar e arquivar as mensagens na caixa postal correta do destinatário.

Assinale a opção que mostra a relação correta, de cima para baixo.

Considere o comando Linux a seguir aplicado a um arquivo regular chamado teste:

chmod 546 teste

As novas características do arquivo chamado teste, após a execução do comando, serão

O sistema de comunicação de dados está sujeito a inúmeros ataques produzidos por uma entidade hostil que pode estar localizada dentro ou fora da rede da empresa.

Um exemplo de ataque passivo é o ataque de

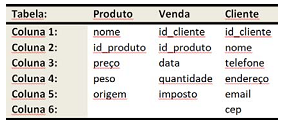

A figura a seguir mostra a estrutura das tabelas Produto, Venda e Cliente pertencentes a um banco de dados de uma empresa comercial.

A tabela Venda contém um registro para cada venda efetuada

pela companhia. A fim de preservar a integridade referencial do

banco de dados, assinale a opção que indica a coluna ou colunas

dessa tabela que deveria(m) ser chaves estrangeiras.

Há muitas situações em que é benéfico criar programas que sejam imunes à reversão de código, ou pelo menos, em que esta reversão seja dificultada.

Com relação às técnicas antirreversão, analise as afirmativas a seguir.

I. A penalidade mais significativa para a maioria das técnicas antirreversão de código é um aumento no tempo de execução dos programas.

II. O uso de compressão de código impossibilita o uso de análise dinâmica na engenharia reversa.

III. A encriptação de código é uma das técnicas antirreversão que podem ser aplicadas na criação do código executável.

Está correto o que se afirma em

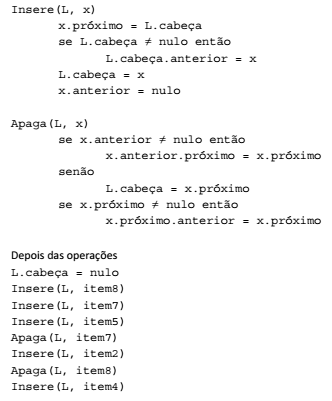

Considere o pseudocódigo a seguir como descrito em “Algoritmos Teoria e Prática” de Thomas H. Cormen:

o valor de L.cabeça.próximo será

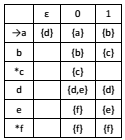

Considere um autômato não determinístico NFA ܰN = (Q, ∑, δ, a, F), onde Q = {a, b, c, d, e, g} representa os estados, ∑ = {0,1} é o alfabeto, δ é a função de transição, ܽa é o estado inicial e F = {c, ƒ} os estados de aceitação, representados pelo diagrama a seguir

A linguagem desse autômato pode ser descrita como