Questões de Concurso

Para tecnologia da informação

Foram encontradas 166.246 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

<!DOCTYPE html> <html><body> <p>A seguir são apresentados documentos <*>importantes</*>.</p> </body></html>

Deseja-se que, quando o programa for executado por um navegador que suporte HTML, como o Chrome ou o Edge, a palavra importante seja apresentada marcada (highlighted). Para tanto, a tag * deve ser substituída por:

Observe o seguinte trecho de código escrito em PHP.

$txt = Campinas ;

unset($txt);

var_dump($txt);

É correto afirmar que a função var_dump irá retornar:

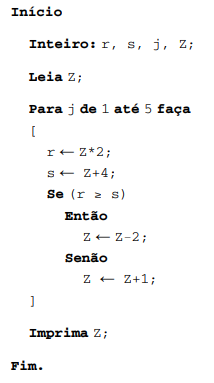

Considerando que o valor lido para a variável Z, no início do algoritmo, tenha sido 7, então o valor impresso de Z, ao final da execução desse algoritmo, será:

Observe a seguinte regra CSS.

@media only screen and (min-width: 100px) {

body {

background-color: red;

}

}

Ela é aplicada quando

A respeito das formas de aquisição de dados do sistema operacional iOS, analise as afirmativas abaixo e dê valores Verdadeiro (V) ou Falso (F).

( ) Um problema da técnica de hackear o Sistema operacional do Iphone, é de que todos os aplicativos instalados pelo iTunes, terão de ser reinstalado.

( ) Através do método de sincronização com o iTunes é possível recuperar todos os arquivos ou pastas deletadas.

( ) Através do método de sincronização do iTunes, se um suspeito tiver colocado dados binários, como filmes ou músicas, no seu sistema, é possível obter esses artefatos, graças ao Digital Rights Management (DRM).

( ) Outro método de aquisição de dados é desmontando o aparelho, contudo é menos aconselhado, pois pode danificar o aparelho, e consequentemente, pode causar a perda dos dados.

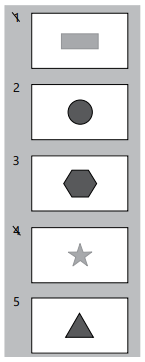

Assinale a alternativa que apresenta a

sequência correta de cima para baixo.

Ao iniciar o Modo de Apresentação pressionando F5, e depois pressionando ENTER para avançar até o final da apresentação, assinale a alternativa que indica quais slides serão exibidos.