Questões Militares Sobre redes de computadores

Foram encontradas 676 questões

Sobre a tecnologia de transmissão de dados do tipo enlaces de broadcast, marque V para verdadeiro ou F para falso. A seguir, assinale a alternativa que apresenta a sequência correta.

( ) Conectam pares de máquinas individuais.

( ) Os pacotes enviados por qualquer máquina são recebidos por todas as outras.

( ) Têm apenas um canal de comunicação, compartilhado por todas as maquinas da rede.

( ) Oferecem possibilidade de endereçamento de um pacote a todos os destinos usando um código especial no campo de endereço.

Assinale a alternativa que completa corretamente as lacunas da assertiva abaixo.

“Os principais equipamentos ativos utilizados para a interligação das estações de trabalho a outros computadores da rede são os _________________ (também conhecidos por ___________) e os _________________ ( chamados de ___________).”

Assinale a alternativa que preenche corretamente a lacuna do texto abaixo.

“O comando _____________ coleta uma grande quantidade de informações sobre o estado do software de rede de seu computador, inclusive estatísticas de interface, informações de roteamento e tabelas de conexão.”

Relacione as colunas e, em seguida, assinale a alternativa que contém a sequência correta. Os números podem ser utilizados mais de uma vez.

1 – Protocolo UDP

2 – Protocolo TCP

( ) Acrescenta confiabilidade com retransmissões, junto com controle de fluxo e controle de congestionamento.

( ) Protocolo de transporte não orientado a conexão.

( ) Protocolo de transporte orientado a conexão.

( ) Não realiza controle de fluxo.

Relacione as duas colunas sobre topologia das redes sem fio e assinale a alternativa correta. Os números poderão ser utilizados mais de uma vez.

1 – Cliente/servidor (infraestrutura)

2 – Ad-hoc

( ) Caracterizam-se por possuir dois tipos de elementos: as estações móveis e os pontos de acesso.

( ) Nessa topologia, as comunicações são estabelecidas entre múltiplas estações, sem o uso de um ponto de acesso ao servidor.

( ) Nessa rede, qualquer um dos

equipamentos envolvidos poderá

assumir o papel de um roteador e

compartilhar o acesso à Internet

com os demais equipamentos.

O cabeamento estruturado, conforme a norma brasileira ABNT NBR 14565:2013, utilizando cabo de pares trançados (cabeamento balanceado), é classificado em classes conforme o desempenho esperado.

Sobre esse tema, avalie as afirmações a seguir.

I. Na classe D, categoria 5e, a largura de faixa deve ser de 100MHz, e, na classe F, categoria 7, a largura de faixa deve ser de 600MHz.

II. Na configuração de rede direta do distribuidor (FD) até o Equipamento Terminal (TE), o canal deve ter um comprimento máximo de 100 metros e o trecho do cabeamento horizontal será de 90 metros.

III. Nas tomadas de telecomunicações colocadas nas extremidades do cabo de rede, devem ser conectados os oito fios em qualquer sequência de cores, desde que respeitada a sequência de pinos nas duas extremidades.

Está correto apenas o que se afirma em

A respeito dos protocolos de rede, informe se é verdadeiro (V) ou falso (F) o que se afirma a seguir.

( ) World Wide Web é feito com a porta 80 pelo protocolo HTTP.

( ) Correio eletrônico é feito com a porta 20 pelo protocolo SMTP.

( ) Login remoto, substituto do Telnet, é feito com a porta 22 pelo protocolo SSH.

( ) Acesso remoto a correio eletrônico é feito com a porta 143 pelo protocolo HTTPS.

( ) Acesso remoto a correio eletrônico é feito com a porta 110 pelo protocolo POP-3.

De acordo com as afirmações, a sequência correta é

O modelo OSI se baseia em uma proposta desenvolvida pela ISO (International Standards Organization) como um primeiro passo em direção à padronização internacional dos protocolos usados nas várias camadas.

Qual o significado da sigla desse modelo?

O protocolo de datagrama do usuário, ou UDP (UserDatagramProtocol), é um protocolo sem conexões, não confiável, para aplicações que não desejam a sequência ou o controle de fluxo do TCP e querem oferecer seu próprio controle.

É correto afirmar que o protocolo de datagrama do usuário e a sua camada estão corretamente indicados em

A respeito dos níveis RAID, analise as afirmações a seguir.

I. O RAID nível 0 refere-se a arrays de discos com distribuição no nível de blocos, mas sem nenhuma redundância.

II. O RAID nível 0 + 1 refere-se a uma combinação dos níveis de RAID 0 e 1. O RAID 0 fornece o desempenho, enquanto o RAID 1 fornece a confiabilidade.

III. O RAID nível 4, ou organização de paridade por blocos intercalados, usa a distribuição no nível de bloco, como no RAID 0, e, além disso, mantém um bloco de paridade em um disco separado para blocos correspondentes dos N outros discos.

IV. O RAID nível 3 apresenta duas vantagens sobre o nível 1. Em primeiro lugar, o overhead no armazenamento é maior, porque vários discos de paridade são necessários para vários discos comuns, enquanto um disco espelhado é necessário para cada disco no nível 1.

Está correto apenas o que se afirma em

Conforme a internet evolui, as redes de computadores se tornam maiores e mais complexas, criando a necessidade de implementação de segurança.

As principais metas de segurança da informação são

Um pacote, cujo endereço de destino pertence ao bloco loopback, jamais deixa a interface de rede da estação. Qualquer endereço do bloco pode ser usado para testar algum programa sendo executado na máquina.

Dos endereços especiais a seguir, o Loopback é

Uma das questões mais importantes a serem discutidas sobre LAN sem fio é o controle de acesso. A Ethernet padrão usava o algoritmo CSMA/CD, e nesse método as estações disputam acesso ao meio e enviam seus quadros se eles percebem que o meio está ocioso.

A razão deste algoritmo não funcionar em LANs sem fio é a/o

O espaço de endereços na rede de computadores é dividido em vários blocos de tamanhos variados e cada bloco é alocado para um propósito especial.

A denominação dada ao bloco no espaço de endereços usado para comunicação (um pra um) entre dois hosts na Internet é

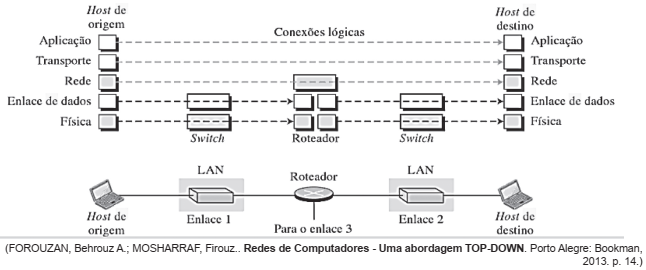

O uso de conexões lógicas facilita a reflexão sobre a função de cada camada da pilha de protocolos TCP/IP.

A figura a seguir mostra as conexões lógicas na nossa internet simples.

Como mostra a figura, a função das camadas de enlace de dados e física é

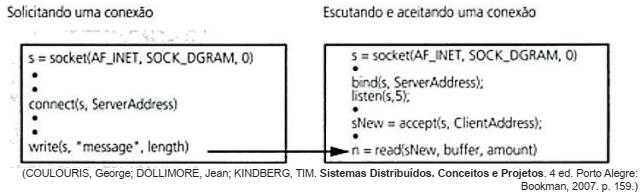

A figura a seguir ilustra a comunicação por fluxo, na qual os detalhes dos argumentos estão simplificados. A figura não mostra o servidor fechando o soquete que usa para “escutar” os pedidos de conexão. Normalmente, um servidor primeiro “escuta” e “aceita” uma conexão e depois cria um novo processo para se comunicar com o cliente. Nesse meio-tempo, ele continuaria “escutando” pedidos de conexão no processo original.

A respeito da comunicação por fluxo, avalie as afirmações a seguir.

I. O servidor ou o processo de "escuta" primeiro usa a operação socket para criar um soquete de fluxo, e a operação bind para vincular seu soquete ao endereço de soquete do servidor.

II. O cliente usa a chamada de sistema accept para aceitar uma conexão solicitada por um servidor e para obter um novo soquete para comunicação com esse servidor.

III. O processo cliente usa a operação socket para criar um soquete de fluxo e depois usa a chamada de sistema connect para solicitar uma conexão por meio do endereço de soquete do processo de "escuta" (servidor).

IV. Após a conexão ter sido estabelecida, os dois processos podem então usar as operações write e read em seus respectivos soquetes, para enviar e receber sequências de bytes por meio da conexão.

Está correto apenas o que se afirma em