Questões Militares de Segurança da Informação

Foram encontradas 298 questões

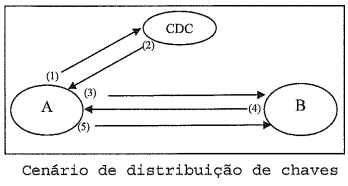

Analise a figura abaixo, que representa um cenário de distribuição de chaves proposto por POPE (1979), citado por Stallings (2008) .

Dados :

- CDC é um Centro de Distribuição de Chaves;

- A e B são dois usuários que desejam se comunicar através de uma conexão criptografada;

- As setas de (1) a (5) representam a comunicação realizada entre cada elemento;

- Considere que: IDi é a identidade de um usuário;

- Ni é um NONCE;

- Ks é a chave de sessão ;

- Ki é uma chave compartilhada entre CDC e usuário;

- E é um algoritmo criptográfico combinado entre os elementos da comunicação;

- f é uma função que realiza alguma transformação em Ni; e

-  é o símbolo de concatenação .

é o símbolo de concatenação .

Com realação à figura e aos dados acima, assinale a opção

INCORRETA.