Questões Militares Sobre segurança da informação

Foram encontradas 289 questões

Uma mensagem com conteúdo inverídico ou preocupante, que tenha sido enviada supostamente por autores ou instituições de confiança, pode ser denominada boato ou _________.

Nesse sentido, é correto afirmar que uma dessas condições é

Os filtros Bayesianos utilizam qual técnica anti-spam?

Não é uma característica do IDS

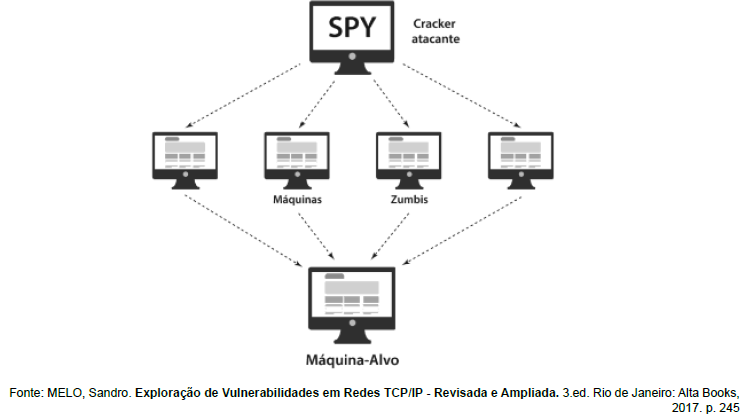

Os zumbis são personagens que atuam no processo que roda no agente responsável por receber e executar os comandos enviados pelo cliente. Geralmente ficam bem escondidos. Em um ataque DDoS com essas características, o que acontece na segunda etapa do ataque?

A esse respeito, avalie o que se afirma sobre o controle de acesso baseado em perfil (Role Based Access Control - RBAC).

I. Esse tipo de controle é aplicado no controle de acesso discricionário. II. O acesso é definido pela lista de regras criadas pelo administrador do sistema. III. A determinação do perfil de um usuário é feita de forma discricionária pelo gestor de um recurso. IV. O acesso às informações é baseado em função do cargo ou do grupo em que o usuário pertence.

Está correto apenas o que se afirma em

É correto afirmar que a ação de um firewall é simples quando

___________________ é o ato do usuário se identificar utilizando diversos mecanismos, como por exemplo, biometria e token. Esse método pode ser utilizado tanto para acesso ____________________ como ___________________.

A sequência que preenche corretamente as lacunas é

Qual a função do módulo registrador do Single Sign-on?

É correto afirmar que a criptografia assimétrica possui o tipo de chave

Associe corretamente o tipo de vírus à sua descrição.

TIPOS DE VÍRUS (1) Macro

(2) Scripts

(3) Setor de boot

(4) Arquivos executáveis

DESCRIÇÕES ( ) Não é transmitido pela rede.

( ) Se espalha após o usuário executar um arquivo.

( ) Se espalha rapidamente por poder ser anexado a e-mails.

( ) São executados automaticamente pelos softwares de leitura de e-mails.

A sequência correta é

É correto afirmar que a função que está no mais alto nível gerencial da organização e desenvolve a estratégia geral de segurança para toda a empresa é a de

Quanto à forma profissional de softwares específicos no mercado, é correto afirmar que a sequência que contém três modalidades distintas de backup está indicada em

Em segurança da informação, o termo ataque é definido como algum agente externo em ação na busca para obter algum tipo de retorno atingindo algum ativo de valor. Existem as mais variadas formas e tipos de ataques, entre eles:

I. difamação, obstrução;

II. interceptação, modificação;

III. interrupção, personificação.

Analise os itens acima e assinale

Uma das maneiras de manter uma empresa segura de forma digital é aplicar a verificação, análise crítica e avaliação (Norma ISO ABNT NBR ISO/IEC 27002:2013, seção 17.1.3).

Uma empresa multinacional, após uma auditoria, percebeu que existiam falhas de segurança de rede entre as filiais e nas redes internas de algumas filiais. Uma simulação foi aplicada pela equipe da auditoria, e dados, com conteúdo sigiloso, foram obtidos.

A falha obtida pela auditoria foi capturada por meio de um teste de