Questões Militares

Para engenheiro da computação

Foram encontradas 681 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Leia a afirmação abaixo e assinale a alternativa que preenche a lacuna corretamente.

A impressora ________ possui um sistema que borrifa uma tinta líquida sobre o papel, através de

conduítes finíssimos.

Com base na classificação de endereçamento IP, correlacione as colunas abaixo e, em seguida, assinale a alternativa que contém a sequência correta.

( ) 195.163.10.79

( ) 12.132.234.20

( ) 152.237.60.215

( ) 231.214.100.23

( ) 39.122.66.176

( ) 166.171.200.21

1. Endereço de IP classe A.

2. Endereço de IP classe B.

3. Endereço de IP classe C.

Leia a afirmação abaixo e assinale a alternativa que preenche as lacunas correta e respectivamente.

O firewall é composto por uma série de componentes, pois cada um deles tem uma funcionalidade diferente e desempenha um papel que influi diretamente no nível de segurança do sistema. Algumas das funcionalidades são

I. _____________ de cargas.

II. zona ____________.

III. proxies.

Com base nos conceitos e nas características de cabeamento de rede, correlacione as colunas abaixo e, em seguida, assinale a alternativa que apresenta a sequência correta.

( ) Em um dos condutores, é a malha externa que serve para proteger de induções magnéticas externas. O outro condutor é o fio interno.

( ) São sinais modulados que são transmitidos pela antena de um

equipamento de rádio na direção da antena do equipamento

receptor.

( ) É um duto de vidro de alto grau de pureza, onde as informações

são transmitidas na forma de pulsos de luz, com o potencial de

transmissão acima de 1 trilhão de bits por segundo.

( ) Cabo composto por vários pares de fios trançados, de modo que

são divididos em categorias de acordo com a velocidade e

serviços que fornecem.

1. Cabo coaxial

2. Par trançado

3. Ondas de rádio

4. Fibra ótica

Leia a afirmação abaixo e assinale a alternativa que preenche a lacuna corretamente.

A camada ________ do modelo OSI tem a função básica de aceitar dados da camada acima dela,

dividi-los em unidades menores, caso necessário, e repassar essas unidades à camada de rede e

assegurar que todos os fragmentos chegarão corretamente à outra extremidade.

A escolha de cabeamento de par trançado não blindado (UTP) categoria 5 se justifica por oferecer as seguintes vantagens:

I. facilidade de instalação.

II. baixo custo.

III. conectividade complexa.

É correto o que se afirma em

Leia a afirmação abaixo e assinale a alternativa que preenche a lacuna corretamente.

___________ é definido(a) como uma bateria ou conjunto de baterias capaz de fornecer energia, no

caso de queda na rede elétrica, evitando a interrupção brusca do processamento.

Leia a afirmação abaixo e assinale a alternativa que preenche as lacunas correta e respectivamente.

____________ é formado(a) pelo conjunto acionador e vários(as) _______ de alumínio revestidos(as)

com materiais magnéticos, acessados(as) por um braço com cabeças de leitura e gravação.

Pasmo sempre quando acabo qualquer coisa. Pasmo e desolo-me. O meu instinto de perfeição deveria inibir-me de acabar; deveria inibir-me até de dar começo. Mas distraio-me e faço. O que consigo é um produto, em mim, não de uma aplicação de vontade, mas de uma cedência dela. Começo porque não tenho força para pensar; acabo porque não tenho alma para suspender. Este livro é a minha cobardia.

A razão por que tantas vezes interrompo um pensamento com um trecho de paisagem, que de algum modo se integra no esquema, real ou suposto, das minhas impressões, é que essa paisagem é uma porta por onde fujo ao conhecimento da minha impotência criadora. Tenho a necessidade, em meio das conversas comigo que formam as palavras deste livro, de falar de repente com outra pessoa, e dirijo-me à luz que paira, como agora, sobre os telhados das casas, que parecem molhados de tê-la de lado; ao agitar brando das árvores altas na encosta citadina, que parecem perto, numa possibilidade de desabamento mudo; aos cartazes sobrepostos das casas ingremadas, com janelas por letras onde o sol morto doira goma húmida.

Por que escrevo, se não escrevo melhor? Mas que seria de mim se não escrevesse o que consigo escrever, por inferior a mim mesmo que nisso seja? Sou um plebeu da aspiração, porque tento realizar; não ouso o silêncio como quem receia um quarto escuro. Sou como os que prezam a medalha mais que o esforço, e gozam a glória na peliça [...].

Escrever, sim, é perder-me, mas todos se perdem, porque tudo é perda. Porém eu perco-me sem alegria, não como o rio na foz para que nasceu incógnito, mas como o lago feito na praia pela maré alta, e cuja água sumida nunca mais regressa ao mar.

(PESSOA, Fernando. Livro do Desassossego: composto por Bernardo Soares, ajudante de guarda-livros na cidade de Lisboa. Org. Richard Zenith. 3ª ed. São Paulo: Companhia das Letras, 2011.)

“Tenho a necessidade, em meio das conversas comigo que formam as palavras deste livro, de falar de repente com outra pessoa, e dirijo-me...” (2º§).

Os sujeitos de “formam” e “dirijo”, no trecho acima, são, respectivamente:

Pasmo sempre quando acabo qualquer coisa. Pasmo e desolo-me. O meu instinto de perfeição deveria inibir-me de acabar; deveria inibir-me até de dar começo. Mas distraio-me e faço. O que consigo é um produto, em mim, não de uma aplicação de vontade, mas de uma cedência dela. Começo porque não tenho força para pensar; acabo porque não tenho alma para suspender. Este livro é a minha cobardia.

A razão por que tantas vezes interrompo um pensamento com um trecho de paisagem, que de algum modo se integra no esquema, real ou suposto, das minhas impressões, é que essa paisagem é uma porta por onde fujo ao conhecimento da minha impotência criadora. Tenho a necessidade, em meio das conversas comigo que formam as palavras deste livro, de falar de repente com outra pessoa, e dirijo-me à luz que paira, como agora, sobre os telhados das casas, que parecem molhados de tê-la de lado; ao agitar brando das árvores altas na encosta citadina, que parecem perto, numa possibilidade de desabamento mudo; aos cartazes sobrepostos das casas ingremadas, com janelas por letras onde o sol morto doira goma húmida.

Por que escrevo, se não escrevo melhor? Mas que seria de mim se não escrevesse o que consigo escrever, por inferior a mim mesmo que nisso seja? Sou um plebeu da aspiração, porque tento realizar; não ouso o silêncio como quem receia um quarto escuro. Sou como os que prezam a medalha mais que o esforço, e gozam a glória na peliça [...].

Escrever, sim, é perder-me, mas todos se perdem, porque tudo é perda. Porém eu perco-me sem alegria, não como o rio na foz para que nasceu incógnito, mas como o lago feito na praia pela maré alta, e cuja água sumida nunca mais regressa ao mar.

(PESSOA, Fernando. Livro do Desassossego: composto por Bernardo Soares, ajudante de guarda-livros na cidade de Lisboa. Org. Richard Zenith. 3ª ed. São Paulo: Companhia das Letras, 2011.)

Pasmo sempre quando acabo qualquer coisa. Pasmo e desolo-me. O meu instinto de perfeição deveria inibir-me de acabar; deveria inibir-me até de dar começo. Mas distraio-me e faço. O que consigo é um produto, em mim, não de uma aplicação de vontade, mas de uma cedência dela. Começo porque não tenho força para pensar; acabo porque não tenho alma para suspender. Este livro é a minha cobardia.

A razão por que tantas vezes interrompo um pensamento com um trecho de paisagem, que de algum modo se integra no esquema, real ou suposto, das minhas impressões, é que essa paisagem é uma porta por onde fujo ao conhecimento da minha impotência criadora. Tenho a necessidade, em meio das conversas comigo que formam as palavras deste livro, de falar de repente com outra pessoa, e dirijo-me à luz que paira, como agora, sobre os telhados das casas, que parecem molhados de tê-la de lado; ao agitar brando das árvores altas na encosta citadina, que parecem perto, numa possibilidade de desabamento mudo; aos cartazes sobrepostos das casas ingremadas, com janelas por letras onde o sol morto doira goma húmida.

Por que escrevo, se não escrevo melhor? Mas que seria de mim se não escrevesse o que consigo escrever, por inferior a mim mesmo que nisso seja? Sou um plebeu da aspiração, porque tento realizar; não ouso o silêncio como quem receia um quarto escuro. Sou como os que prezam a medalha mais que o esforço, e gozam a glória na peliça [...].

Escrever, sim, é perder-me, mas todos se perdem, porque tudo é perda. Porém eu perco-me sem alegria, não como o rio na foz para que nasceu incógnito, mas como o lago feito na praia pela maré alta, e cuja água sumida nunca mais regressa ao mar.

(PESSOA, Fernando. Livro do Desassossego: composto por Bernardo Soares, ajudante de guarda-livros na cidade de Lisboa. Org. Richard Zenith. 3ª ed. São Paulo: Companhia das Letras, 2011.)

Contra a mera “tolerância” das diferenças

“É preciso tolerar a diversidade”. Sempre que me defronto com esse tipo de colocação, aparentemente progressista e bem intencionada, fico indignado. Não, não é preciso tolerar.

“Tolerar”, segundo qualquer dicionário, significa algo como “suportar com indulgência”, ou seja, deixar passar com resignação, ainda que sem consentir expressamente com aquela conduta.

“Tolerar” o que é diferente consiste, antes de qualquer coisa, em atribuir a “quem tolera” um poder sobre “o que tolera”. Como se este dependesse do consentimento daquele para poder existir. “Quem tolera” acaba visto, ainda, como generoso e benevolente, por dar uma “permissão” como se fosse um favor ou um ato de bondade extrema.

Esse tipo de discurso, no fundo, nega o direito à existência autônoma do que é diferente dos padrões construídos socialmente. Mais: funciona como um expediente do desejo de estigmatizar o diferente e manter este às margens da cultura hegêmonica, que traça a tênue linha divisória entre o normal e o anormal.

Tolerar não deve ser celebrada e buscada nem como ideal político e tampouco como virtude individual. Ainda que o argumento liberal enxergue, na tolerância, uma manifestação legítima e até necessária da igualdade moral básica entre os indivíduos, não é esse o seu sentido recorrente nos discursos da política.

Com efeito, ainda que a defesa liberal-igualitária da tolerância, diante de discussões controversas, postule que se trate de um respeito mútuo em um cenário de imparcialidade das instituições frente a concepções morais mais gerais, isso não pode funcionar em um mundo marcado por graves desigualdades estruturais.

(QUINALHA, Renan. Disponível em: http://revistacult.uol.com.br/home/2016/02/contra-a-mera-tolerancia-das-diferencas/. Acesso em: 30/03/2016. Trecho.)

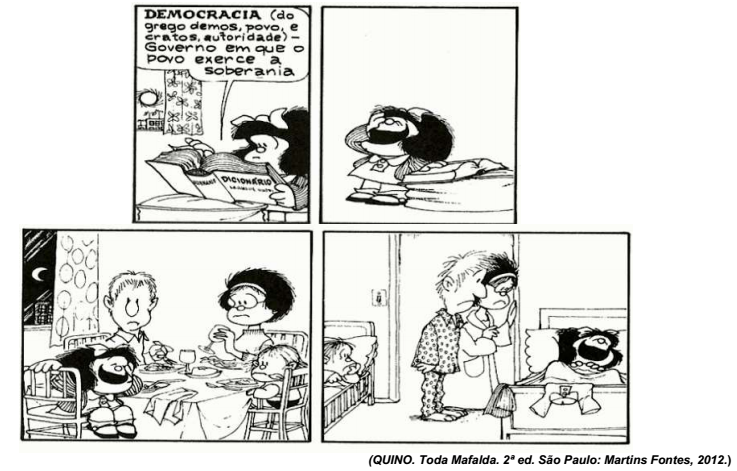

Considerando o conteúdo temático, propósito comunicativo, estilo e composição na esfera dos gêneros textuais, aponte a semelhança do conteúdo verbal da tirinha abaixo com o segundo parágrafo do texto.

Contra a mera “tolerância” das diferenças

“É preciso tolerar a diversidade”. Sempre que me defronto com esse tipo de colocação, aparentemente progressista e bem intencionada, fico indignado. Não, não é preciso tolerar.

“Tolerar”, segundo qualquer dicionário, significa algo como “suportar com indulgência”, ou seja, deixar passar com resignação, ainda que sem consentir expressamente com aquela conduta.

“Tolerar” o que é diferente consiste, antes de qualquer coisa, em atribuir a “quem tolera” um poder sobre “o que tolera”. Como se este dependesse do consentimento daquele para poder existir. “Quem tolera” acaba visto, ainda, como generoso e benevolente, por dar uma “permissão” como se fosse um favor ou um ato de bondade extrema.

Esse tipo de discurso, no fundo, nega o direito à existência autônoma do que é diferente dos padrões construídos socialmente. Mais: funciona como um expediente do desejo de estigmatizar o diferente e manter este às margens da cultura hegêmonica, que traça a tênue linha divisória entre o normal e o anormal.

Tolerar não deve ser celebrada e buscada nem como ideal político e tampouco como virtude individual. Ainda que o argumento liberal enxergue, na tolerância, uma manifestação legítima e até necessária da igualdade moral básica entre os indivíduos, não é esse o seu sentido recorrente nos discursos da política.

Com efeito, ainda que a defesa liberal-igualitária da tolerância, diante de discussões controversas, postule que se trate de um respeito mútuo em um cenário de imparcialidade das instituições frente a concepções morais mais gerais, isso não pode funcionar em um mundo marcado por graves desigualdades estruturais.

(QUINALHA, Renan. Disponível em: http://revistacult.uol.com.br/home/2016/02/contra-a-mera-tolerancia-das-diferencas/. Acesso em: 30/03/2016. Trecho.)

Contra a mera “tolerância” das diferenças

“É preciso tolerar a diversidade”. Sempre que me defronto com esse tipo de colocação, aparentemente progressista e bem intencionada, fico indignado. Não, não é preciso tolerar.

“Tolerar”, segundo qualquer dicionário, significa algo como “suportar com indulgência”, ou seja, deixar passar com resignação, ainda que sem consentir expressamente com aquela conduta.

“Tolerar” o que é diferente consiste, antes de qualquer coisa, em atribuir a “quem tolera” um poder sobre “o que tolera”. Como se este dependesse do consentimento daquele para poder existir. “Quem tolera” acaba visto, ainda, como generoso e benevolente, por dar uma “permissão” como se fosse um favor ou um ato de bondade extrema.

Esse tipo de discurso, no fundo, nega o direito à existência autônoma do que é diferente dos padrões construídos socialmente. Mais: funciona como um expediente do desejo de estigmatizar o diferente e manter este às margens da cultura hegêmonica, que traça a tênue linha divisória entre o normal e o anormal.

Tolerar não deve ser celebrada e buscada nem como ideal político e tampouco como virtude individual. Ainda que o argumento liberal enxergue, na tolerância, uma manifestação legítima e até necessária da igualdade moral básica entre os indivíduos, não é esse o seu sentido recorrente nos discursos da política.

Com efeito, ainda que a defesa liberal-igualitária da tolerância, diante de discussões controversas, postule que se trate de um respeito mútuo em um cenário de imparcialidade das instituições frente a concepções morais mais gerais, isso não pode funcionar em um mundo marcado por graves desigualdades estruturais.

(QUINALHA, Renan. Disponível em: http://revistacult.uol.com.br/home/2016/02/contra-a-mera-tolerancia-das-diferencas/. Acesso em: 30/03/2016. Trecho.)

Contra a mera “tolerância” das diferenças

“É preciso tolerar a diversidade”. Sempre que me defronto com esse tipo de colocação, aparentemente progressista e bem intencionada, fico indignado. Não, não é preciso tolerar.

“Tolerar”, segundo qualquer dicionário, significa algo como “suportar com indulgência”, ou seja, deixar passar com resignação, ainda que sem consentir expressamente com aquela conduta.

“Tolerar” o que é diferente consiste, antes de qualquer coisa, em atribuir a “quem tolera” um poder sobre “o que tolera”. Como se este dependesse do consentimento daquele para poder existir. “Quem tolera” acaba visto, ainda, como generoso e benevolente, por dar uma “permissão” como se fosse um favor ou um ato de bondade extrema.

Esse tipo de discurso, no fundo, nega o direito à existência autônoma do que é diferente dos padrões construídos socialmente. Mais: funciona como um expediente do desejo de estigmatizar o diferente e manter este às margens da cultura hegêmonica, que traça a tênue linha divisória entre o normal e o anormal.

Tolerar não deve ser celebrada e buscada nem como ideal político e tampouco como virtude individual. Ainda que o argumento liberal enxergue, na tolerância, uma manifestação legítima e até necessária da igualdade moral básica entre os indivíduos, não é esse o seu sentido recorrente nos discursos da política.

Com efeito, ainda que a defesa liberal-igualitária da tolerância, diante de discussões controversas, postule que se trate de um respeito mútuo em um cenário de imparcialidade das instituições frente a concepções morais mais gerais, isso não pode funcionar em um mundo marcado por graves desigualdades estruturais.

(QUINALHA, Renan. Disponível em: http://revistacult.uol.com.br/home/2016/02/contra-a-mera-tolerancia-das-diferencas/. Acesso em: 30/03/2016. Trecho.)

Contra a mera “tolerância” das diferenças

“É preciso tolerar a diversidade”. Sempre que me defronto com esse tipo de colocação, aparentemente progressista e bem intencionada, fico indignado. Não, não é preciso tolerar.

“Tolerar”, segundo qualquer dicionário, significa algo como “suportar com indulgência”, ou seja, deixar passar com resignação, ainda que sem consentir expressamente com aquela conduta.

“Tolerar” o que é diferente consiste, antes de qualquer coisa, em atribuir a “quem tolera” um poder sobre “o que tolera”. Como se este dependesse do consentimento daquele para poder existir. “Quem tolera” acaba visto, ainda, como generoso e benevolente, por dar uma “permissão” como se fosse um favor ou um ato de bondade extrema.

Esse tipo de discurso, no fundo, nega o direito à existência autônoma do que é diferente dos padrões construídos socialmente. Mais: funciona como um expediente do desejo de estigmatizar o diferente e manter este às margens da cultura hegêmonica, que traça a tênue linha divisória entre o normal e o anormal.

Tolerar não deve ser celebrada e buscada nem como ideal político e tampouco como virtude individual. Ainda que o argumento liberal enxergue, na tolerância, uma manifestação legítima e até necessária da igualdade moral básica entre os indivíduos, não é esse o seu sentido recorrente nos discursos da política.

Com efeito, ainda que a defesa liberal-igualitária da tolerância, diante de discussões controversas, postule que se trate de um respeito mútuo em um cenário de imparcialidade das instituições frente a concepções morais mais gerais, isso não pode funcionar em um mundo marcado por graves desigualdades estruturais.

(QUINALHA, Renan. Disponível em: http://revistacult.uol.com.br/home/2016/02/contra-a-mera-tolerancia-das-diferencas/. Acesso em:

30/03/2016. Trecho.)

A tecnologia JavaServer Pages (JSP) é uma extensão da tecnologia de servlet. Porém, as JSP ajudam a separar a apresentação do conteúdo, permitindo aos programadores de aplicativos Web criar conteúdo dinâmico reutilizando componentes predefinidos e interagindo com componentes que utilizem script do lado do servidor. O rastreamento de clientes específicos (rastreamento de sessão) pode ser alcançado de vários modos nas JSP. Uma técnica popular é a utilização de cookies.

Assinale a opção INCORRETA, em relação aos cookies.