Questões Militares

Para tecnologia da informação

Foram encontradas 5.329 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Considere a tabela criada pelo comando abaixo.

CREATE TABLE clientes (cod_cfiente CHAR (5) NOT NULL, nome_cliente CHAR (20), uf CHAR (2));

A seguir foram inseridos dados na tabela criada, utilizando-se os comandos:

INSERT INTO clientes (cod_cliente, nome_cliente, uf)

VALUES ('00001', 'Fulano’, 'RJ');

INSERT ÍNTO clientes (cod_cliente, nome_cliente, uf)

VALUES ('00002', 'Sicrano1, 'SP');

INSERT INTO clientes (cod_cliente, nome_cliente, uf)

VALUES ('00003', 'Beltrano', 'SP');

Assinale a opção que apresenta o comando SQL que

mostrará apenas os campos nome_cliente e uf com os

valores Fulano e RJ, respectivamente.

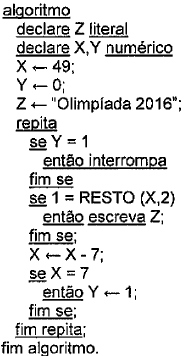

Analise o seguinte algoritmo.

Assinale a opção que apresenta a quantidade de vezes que será escrita a expressão Olimpíada 2016.

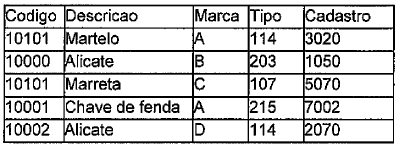

Observe a tabela abaixo.

FERRAMENTAS

Com base nos valores contidos na tabela acima, qual dos

campos pode ser uma chave primária?