Questões de Concurso

Sobre ataques em noções de informática

Foram encontradas 425 questões

Ataques cibernéticos causaram prejuízo de US$ 280 bilhões às corporações

A extorsão virtual, quando servidores de empresas são bloqueados e seus gestores só recebem acesso novamente mediante pagamento para os criminosos, também é um dos maiores problemas na América Latina, 28,1%, ficando atrás apenas do bloco de países Asiáticos, 35,1%. Os setores mais suscetíveis a essa modalidade de ataques cibernéticos são serviços financeiros (45,8%); cuidados da saúde (23,7%); energia (23,3%); bens de consumo (22,4%); educação (22,1%); viagem, turismo e lazer (19,8%); agricultura (17,9%); setor produtivo (16,3%); tecnologia, meios de comunicação e telecomunicações (13,0%); transporte (11,3%); imobiliário e construção (6,2%) e serviços profissionais (4,8%).

(Disponível em: http://www.convergenciadigital.com.br)

Ataques costumam ocorrer na Internet com diversos objetivos, visando diferentes alvos e usando variadas técnicas. Qualquer serviço, computador ou rede que seja acessível via Internet pode ser alvo de um ataque, assim como qualquer computador com acesso à Internet pode participar de um ataque.

Com relação a este assunto, são realizadas as seguintes afirmativas:

1. A varredura em redes e a exploração de vulnerabilidades associadas podem ser usadas de forma legítima por pessoas devidamente autorizadas, para verificar a segurança de computadores e redes e, assim, tomar medidas corretivas e preventivas.

2. Falsificação de e-mail, ou e-mail spoofing, é uma técnica que consiste em alterar campos do cabeçalho de um e-mail, de forma a aparentar que ele foi enviado de uma determinada origem quando, na verdade, foi enviado de outra.

3. Um ataque de força bruta consiste em adivinhar, por tentativa e erro, um nome de usuário e senha e, assim, executar processos e acessar sites, computadores e serviços em nome e com os mesmos privilégios deste usuário.

Assinale a alternativa que indica todas as afirmativas corretas.

Os criminosos digitais estão cada vez mais criativos e constantemente lançam novas formas de ataque. As pragas digitais podem vir em diferentes formas, tipos e tamanhos. A melhor maneira de lidar com essas pragas é conhecer bem o inimigo.

Disponível em: <https://seguranca.uol.com.br/> . Acesso em: 20 nov. 2107.

Em relação aos vírus e a outras pragas virtuais, assinale a alternativa correta.

Sobre ataques à segurança da informação e mecanismos de proteção e autenticação, julgue, como CERTO ou ERRADO, o item a seguir.

Um exemplo de ataque por força bruta

(brute force) seria adivinhar, por tentativa

e erro, um nome de usuário e senha, por

exemplo, e, assim, executar processos e

acessar sites, computadores e serviços em

nome e com os mesmos privilégios desse

usuário.

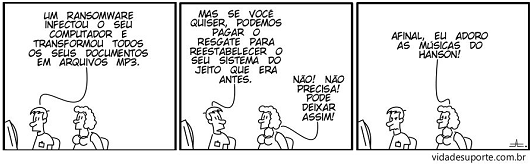

Um ransomware é um malware que age criptografando todos os arquivos de um computador exigindo um pagamento em dinheiro para restaurá-los. A tirinha abaixo descreve um diálogo entre um técnico de suporte e um usuário cujo equipamento foi infectado por um vírus desse tipo:

Dentre as alternativas apresentadas, assinale a que apresenta a ação mais eficaz que pode ser tomada para

se evitar a propagação desse tipo de ameaça:

Com relação aos conceitos de segurança de informação, marque (V) para as afirmativas VERDADEIRAS e (F), para as FALSAS.

( ) Um filtro de spam é um software que tenta bloquear e-mails indesejados.

( ) Um cracker é um vírus de computador utilizado para capturar senhas do usuário.

( ) Um vírus é um programa de computador capaz de unir-se a arquivos e reproduzir-se repetidamente.

( ) A criptografia é o processo de converter uma mensagem eletrônica original em um formato que possa ser compreendido somente pelos destinatários pretendidos.

( ) São denominados zumbis os computadores que ficam inutilizados após a infecção por um worm.

Assinale a alternativa que contém a sequência CORRETA de cima para baixo.

Mesmo com a tela bloqueada por senha, um computador pode ter o hash da senha do usuário roubado. Um ataque possível consiste em plugar numa porta USB da máquina um pendrive especial que irá se identificar como adaptador de rede sem fio. Dessa forma, ele pode monitorar a conexão com a Internet e assim enviar preciosas informações para um servidor malicioso. Atente ao que se diz a seguir a esse respeito:

I. Versões do Windows e do Mac OS automaticamente instalam novos dispositivos USB assim que são conectados ao computador, ainda que este esteja bloqueado por senha.

II. Isto é verdade para o Windows, pois seu algoritmo de senhas utiliza a função criptográfica MD5sum com hashes de 32 bits, mais inseguros que os hashes MD5 de 64 bits do Mac OS.

III. Quando um computador está com a tela bloqueada por senha, ainda é possível haver tráfego de rede, o que vale tanto para o Windows como para o Mac OS.

Está correto o que se afirma em

4. Anti pop-up

( ) É um programa utilizado para detectar e eliminar o vírus de um arquivo ou programa.

Considere o texto abaixo.

Com efeito, nesse tipo específico de delito, o agente obtém, para ele ou outrem, vantagem ilícita (numerário subtraído de conta bancária), em prejuízo de alguém (a vítima, cliente de banco) mediante o emprego do artifício da construção de uma página eletrônica falsa ou envio de mensagem eletrônica (e-mail) de conteúdo fraudulento. Não haveria, como se disse, qualquer dificuldade de enquadramento do praticante do “ato ilícito” no art. 171 do CPC, impondo-lhe as sanções previstas nesse dispositivo (reclusão, de um a cinco anos, e multa). Além do mais, quando o criminoso implementa o último estágio da execução ilícita, que é a subtração não autorizada dos fundos existentes na conta da vítima, a jurisprudência tem entendido que aí está caracterizado o crime de furto qualificado, previsto no art. 155, § 4° , II.

(Adaptado de: REINALDO FILHO, Democrito. Disponível em: http://www.teleco.com.br/pdfs/tutorialintbank.pdf)

Hipoteticamente, um Analista Judiciário do TRE-SP identificou, corretamente, o ato ilícito referido entre aspas no texto como um tipo de fraude por meio da qual um golpista tenta obter dados pessoais e financeiros de um usuário, pela utilização combinada de meios técnicos e engenharia social. Comumente realizado por meio da internet, esse golpe é caracterizado como

I. O número do CPF de um trabalhador foi alterado, deixando seu CPF inválido. II. Um dado sigiloso de uma causa trabalhista foi acessado por uma pessoa não autorizada.

Nas situações I e II ocorreram, respectivamente, violação da