Questões de Concurso

Sobre análise de vulnerabilidade e gestão de riscos em segurança da informação

Foram encontradas 662 questões

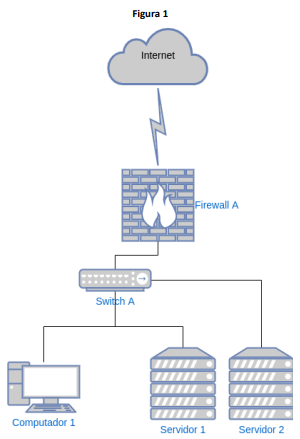

Considere o seguinte diagrama para responder às questões a seguir:

Vamos assumir que:

- • O cenário representa a rede da empresa hipotética XPTO.

- • Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- • Servidor A: IP: 10.77.8.10/20 – Função: Servidor de

banco de dados SQL.

- • Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- • Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 –

Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP:

10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Entre os serviços para testar e monitorar a segurança de todos os seus sistemas, três são descritos a seguir.

I. Testa as interfaces expostas em busca de vulnerabilidades, sendo o teste feito de fora para dentro, da mesma forma que um invasor faria. Neste caso, a interface já é o suficiente para que o especialista realize o teste. À medida em que o aplicativo vai mudando e se atualizando, é preciso atualizar as regras dessa ferramenta, o que obriga a necessidade em investimento e acompanhamento durante todo o ciclo de vida do desenvolvimento.

II. Tem como objetivo identificar as vulnerabilidades no código-fonte antes de ele ser colocado em produção. Para tanto, são usadas técnicas de análise de código estático para procurar problemas sem precisar executar o código. Com isso, é uma ferramenta que consegue encontrar problemas com antecedência, antes da implantação e, por estar agindo no código, pode dar informações detalhadas à equipe para que os ajustes sejam feitos.

As ferramentas descritas em I e II são conhecidas, respectivamente, pelas siglas:

– realizar a Gestão dos Ativos de Informação e da Política de Controle de Acesso; – criar controles para o tratamento de informações com restrição de acesso; – promover treinamento contínuo e certificação internacional dos profissionais diretamente envolvidos na área de segurança cibernética; – estabelecer requisitos mínimos de segurança cibernética nas contratações e nos acordos que envolvam a comunicação com outros órgãos; – utilizar os recursos de soluções de criptografia, ampliando o uso de assinatura eletrônica, conforme legislações específicas; e

A respeito dessa técnica, assinale a alternativa correta.

1. O objetivo do contínuo aperfeiçoamento de um SGSI é aumentar a probabilidade de alcançar os objetivos da organização com relação à preservação da confidencialidade, disponibilidade e integridade da informação.

2. O tratamento de um risco não deve criar novos riscos.

3. Um SGSI se aplica somente para empresas de grande porte devido à grande quantidade de controles demandados.

Assinale a alternativa que indica todas as afirmativas corretas.

Para prevenir essa vulnerabilidade, o OWASP recomenda que

O diagrama (Figura 1) e as informações a seguir refere-se à próxima questão.

Considere que:

Os equipamentos possuem os seguintes endereços IPs e máscaras:

• Servidor 1: 10.20.1.5 /24

• Servidor 2: 10.20.1.6 /24

• Computador 1: 10.20.1.101/24

• Firewall A – LAN: 10.20.1.1/24

• Firewall A – WAN: 200.212.123.2/30

Os computadores e servidores têm como gateway padrão o IP: 10.20.1.1

O Servidor 1 possui um serviço http instalado rodando na porta 80, que está publicado para a internet através de um NAT no firewall na mesma porta.

O Servidor 2 possui um serviço ldap rodando na porta 389.

Um dos riscos indicados foi a possível interrupção do negócio mediante comprometimento do ambiente.

A esse respeito, assinale a opção que não apresenta um controle presente no Guia De Aperfeiçoamento Da Segurança Cibernética Para Infraestrutura Crítica V1.1 que pode ajudar a prevenir este risco.

Portanto, SecEval é uma ferramenta de teste de segurança do tipo:

Considerando a metodologia Open Web Application Security Project (OWASP), a aplicação Web SiCONTA possui uma vulnerabilidade classificada na categoria:

Julgue o seguinte item, a respeito de segurança da informação.

Tecnologias, processos e pessoas são os níveis considerados

para a implementação da gestão de riscos.

Julgue o seguinte item, a respeito de segurança da informação.

É por meio do tratamento de riscos que se identificam e se

estimam os riscos, considerando-se o uso sistemático de

informações, a análise de ameaças, as vulnerabilidades e

seus impactos.

Acerca da gestão dos riscos de segurança da informação, julgue o item que se segue.

A gestão de risco é um processo composto por diversas

atividades, sendo a primeira a de definição do contexto, que

é seguida pelas atividades de análise/avaliação de riscos,

tratamento do risco, aceitação do risco, comunicação do

risco, e as últimas, as de monitoramento e análise crítica de

riscos.

Acerca da gestão dos riscos de segurança da informação, julgue o item que se segue.

O tratamento do risco limita-se a reduzir os riscos e definir o

plano de tratamento do risco.

Na situação hipotética apresentada, os fabricantes e os clientes são considerados partes interessadas.

Acerca de OWSAP Top 10 e ameaça, julgue o próximo item.

OSWAP Top 10 consiste em uma lista com as dez maiores

vulnerabilidades relacionadas a aplicações web.

O impacto sobre o negócio, mensurado no momento do tratamento dos riscos, pode ser determinado por abordagens quantitativas ou qualitativas.

Vulnerabilidade é o grau de suscetibilidade de um objeto a uma ameaça.