Questões de Segurança da Informação - Ataques e ameaças para Concurso

Foram encontradas 1.027 questões

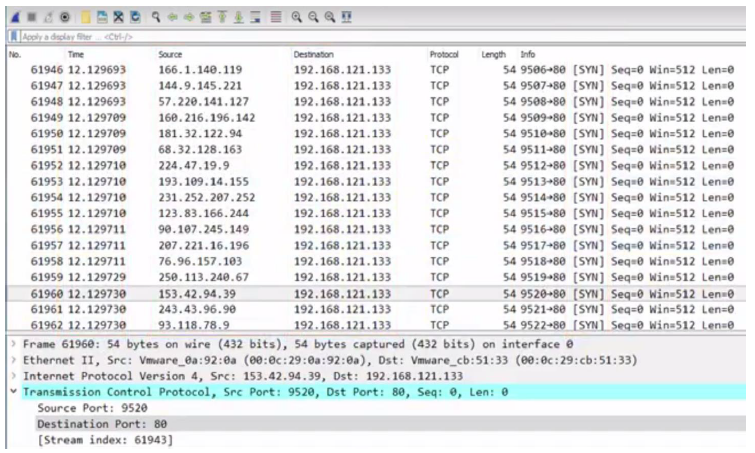

Esse ataque tem a habilidade de introduzir pacotes na Internet com uma fonte falsa de endereço sendo conhecido como ______________. É uma das muitas maneiras pelas quais o usuário pode se passar por outro. Marque a única alternativa que preenche CORRETAMENTE a lacuna da afirmação:

Roger é administrador de rede de uma empresa e tem recebido diversas reclamações dos usuários relatando que e-mails aparentemente enviados de uma origem, na verdade, foram enviados de outra. Alguns usuários também reclamaram que, ao navegar para um site, são redirecionados para outro.

A rede que Rogers administra pode ter sido vítima de um ataque que falsifica endereços IP, e-mails e DNS, chamado