Questões de Segurança da Informação - Ataques e ameaças para Concurso

Foram encontradas 1.073 questões

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

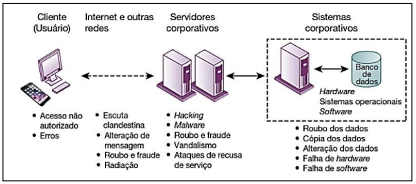

Vulnerabilidades e desafios de segurança contemporâneos.

(Laudon, 2023, p. 295.)

Considerando tais ameaças, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Worms: são programas de computador independentes que se copiam de um computador para outros em uma rede.

( ) SQL injection: tiram proveito das vulnerabilidades nas aplicações da web mal codificadas para introduzir código de programa malicioso nos sistemas e redes corporativos.

( ) Ransomware: tenta extorquir dinheiro dos usuários; para isso, assume o controle de computadores, bloqueando o acesso a arquivos ou exibindo mensagens pop-up incômodas.

( ) Spoofing: é um tipo de programa espião que monitora as informações transmitidas por uma rede

( ) Sniffer: ocorre quando alguém finge ser um contato ou uma marca em quem você confia para acessar informações pessoais sensíveis. Também pode envolver o redirecionamento de um link para um endereço diferente do desejado, estando o site espúrio “disfarçado” como o destino pretendido.

A sequência está correta em

No tocante a vulnerabilidades, mecanismos, técnicas e políticas de segurança em redes, julgue o item a seguir.

Um ataque de spoofing se baseia em uma situação na qual

uma pessoa ou programa consegue se mascarar com

sucesso, por exemplo, se fazendo passar por outra por meio

de falsificação de dados. Um exemplo desse tipo de ataque

vem da área de criptografia e é conhecido como man in the

middle attack.

I. Programa capaz de se propagar automaticamente pelas redes, explorando vulnerabilidades nos programas instalados e enviando cópias de si mesmo de equipamento para equipamento.

II. Conjunto de programas e técnicas que permite esconder e assegurar a presença de um invasor ou de outro código malicioso em um equipamento comprometido.

III. Equipamento infectado por um bot, que pode ser controlado remotamente, sem o conhecimento do seu dono.

As características correspondem, correta e respectivamente, a

I. Firewalls do tipo stateless são eficientes na prevenção de ataques DDoS do tipo SYN-flood

PORQUE

II. bloqueiam tentativas de estabelecimento de conexão por meio do monitoramento de sessões TCP.

A respeito dessas asserções, é correto afirmar que

São tipos de golpes aplicados na internet, conforme o

cert.br:

Hoje em dia, há vários ataques a informações na internet.

Conforme o cert.br, a técnica que consiste em efetuar

buscas minuciosas nas redes, com o objetivo de

identificar computadores ativos e coletar informações

sobre eles, é chamada de

1. Falsificação de e-mail. 2. Interceptação de tráfego. 3. Varredura em redes. 4. Força bruta. 5. Negação de serviço.

( ) Inspeciona os dados trafegados em redes de computadores, por meio do uso de programas específicos chamados de sniffers.

( ) O atacante utiliza um computador para tirar de operação um serviço, um computador, ou uma rede conectada à internet.

( ) Efetua buscas minuciosas em redes, com o objetivo de identificar computadores ativos e coletar informações sobre eles como, por exemplo, serviços disponibilizados e programas instalados.

( ) Altera campos do cabeçalho de um e-mail, de forma a aparentar que ele foi enviado de uma determinada origem quando, na verdade, foi enviado de outra.

( ) Adivinha, por tentativa e erro, um nome de usuário e senha e, assim, executa processos e acessa sites, computadores e serviços com os mesmos privilégios deste usuário.

A sequência está correta em

( ) O ataque geralmente ocorre entre o momento em que a vulnerabilidade é encontrada e explorada pela primeira vez e o momento em que os desenvolvedores do software lançam a solução necessária para combater a exploração. Esse intervalo é chamado de janela de vulnerabilidade.

( ) Diferentes controles de acesso, incluindo LANs virtuais e firewalls, não podem fornecer proteção contra esse tipo de ataque.

( ) A solução para corrigir o software violado pelo ataque é conhecido como patch de software.

A sequência está correta em

Sobre “ciberataques”, analise as afirmativas a seguir.

I. A proteção contra ameaças pode se enquadrar em três componentes para garantir a mitigação de ataques cibernéticos: prevenção; identificação; e, correção.

II. A correção de ataques cibernéticos é a forma como as empresas lidam com ataques cibernéticos – processos, estratégias e como pretendem lidar com ameaças ativas no futuro.

III. Ameaças cibernéticas são indivíduos ou empresas que podem ter acesso interno ou externo à rede de uma empresa e abusar voluntariamente desses processos. Os exemplos incluem organizações que promovem o terrorismo cibernético, ex-funcionários ou um concorrente do setor.

Está correto o que se afirma em

1. Worm. 2. Cavalo de Troia. 3. Hoax. 4. Rootkit.

( ) Conjunto de ferramentas de software frequentemente usadas por um terceiro (normalmente um hacker) após ter obtido acesso a um sistema (computador).

( ) Programa que, além da função que aparenta desempenhar, conduz propositalmente atividades secundárias, imperceptíveis pelo usuário do computador, o que pode prejudicar a integridade do sistema infectado.

( ) Pequeno programa de computador que, propositalmente, se replica. Os resultados da replicação são cópias da propagação original para outros sistemas, fazendo uso dos equipamentos da rede de seu hospedeiro.

( ) Mensagem que tenta convencer o leitor de sua veracidade e depois busca persuadi-lo a realizar uma determinada ação.

A sequência está correta em