Questões de Segurança da Informação - Ataques e ameaças para Concurso

Foram encontradas 1.074 questões

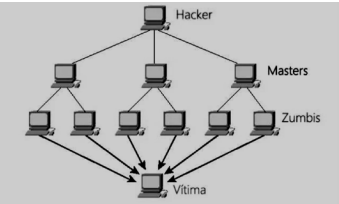

A figura abaixo ilustra um tipo de ataque utilizado por hackers para atacar servidores Web. O atacante faz com que computadores de outras pessoas acessem recursos de um sistema continuamente até que este fique indisponível pela carga recebida. Esse tipo de ataque é denominado de:

A respeito da política de confidencialidade, de rotinas de backup e de recuperação de arquivos, julgue o item que se segue.

Falha de disco ou ataques de negação de serviço violam a

integridade de um sistema.

Julgue o item que se segue, referente às vulnerabilidade de sistemas computacionais e aos ataques a esses sistemas.

Em um ataque de execução de script entre sites (XSS),

as entradas de dados de um programa interferem no fluxo

de execução desse mesmo programa.

Julgue o item que se segue, referente às vulnerabilidade de sistemas computacionais e aos ataques a esses sistemas.

A fim de evitar um ataque de DDoS, um procedimento

apropriado é identificar padrões de comportamento suspeitos

e, então, aplicar filtros aos pacotes cujas características

indicam risco de ataque.

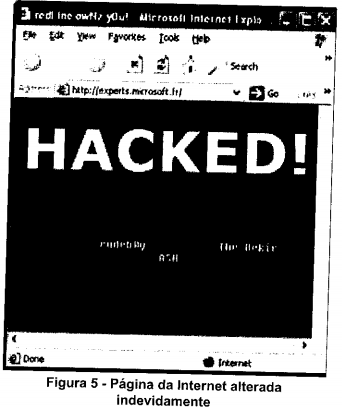

A questão baseia-se na Figura 5, que mostra uma página eletrônica, após um incidente de segurança da informação.

Considere os seguintes aspectos sobre a página eletrônica mostrada na Figura 5: (1) essa página eletrônica é de acesso público e

disponibiliza informações a qualquer usuário, através da Internet; (2) ela teve o seu conteúdo alterado indevidamente, por pessoa anônima e mal intencionada, muitas vezes chamada simplesmente de “hacker; e (3) o conteúdo dessa página eletrônica foi alterado sem a permissão da empresa mantenedora do respectivo site. Portanto, essas alterações indevidas no conteúdo do site, realizada por um “hacker, nas condições descritas no texto dessa questão, caracterizam um tpo de ataque chamado de

I. O e-mail é a uma forma de se contaminar um sistema, pois o vírus pode vir em um anexo, ou no próprio corpo HTML da mensagem. Muitos serviços de e-mail desativam a HTML como padrão, até que se confirme o remetente. II. Serviços de compartilhamento peer-to-peer como Dropbox, SharePoint ou ShareFile podem ser usados para propagar vírus. Esses serviços sincronizam arquivos e pastas para qualquer computador vinculado a uma conta específica. Então, quando se faz upload de um arquivo infectado por vírus em uma conta de compartilhamento de arquivos, o vírus é baixado para todos que acessam e compartilham esse arquivo. III. Softwares sem correção são softwares e aplicativos que não sofreram as atualizações de segurança mais recentes do desenvolvedor, para corrigir brechas de segurança no software, possibilitando, com isso, que criminosos explorem as vulnerabilidades das versões desatualizadas de programas.

A sequência correta é

Ataques bem-sucedidos de substituição de uma página web facilitados por vazamento de senhas na Internet envolvem violações de segurança da informação nos aspectos de integridade e disponibilidade.

_____: software malicioso que ameaça publicar os dados da vítima ou bloquear perpetuamente o acesso a eles, a menos que um resgate seja pago. _____: software que parece oferecer funcionalidade legítima e benigna, mas, ao ser executado, executa função maliciosa diversa da original. _____: é uma tentativa de fazer com que aconteça uma sobrecarga em um servidor ou computador comum para que recursos do sistema fiquem indisponíveis para seus utilizadores. _____: maneira não documentada de acessar um sistema, ignorando os mecanismos normais de autenticação.

Os termos que preenchem correta e respectivamente as lacunas são: