Questões de Concurso

Sobre criptografia em segurança da informação

Foram encontradas 1.768 questões

subseqüentes.

subseqüentes.

subseqüentes.

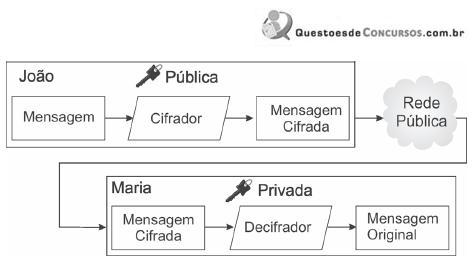

O sistema criptográfico é denominado chave:

I. há dois tipos de algoritmos: cifragem de bloco e cifragem de fluxo.

II. as cifragens de bloco são mais rápidas que as cifragens de fluxo.

III. as cifragens de fluxo utilizam mais código que as cifragens de bloco.

IV. as cifragens de bloco podem reutilizar as chaves.

Está correto o que consta APENAS em