Questões de Concurso Sobre segurança da informação

Foram encontradas 10.738 questões

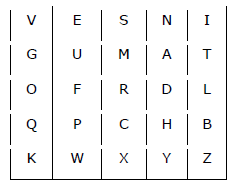

O algoritmo de cifragem é simples. Começa dividindo o texto de entrada em pares de letras (dígrafos). Se o comprimento é ímpar, ade-se um Z à última letra. Em seguida, para cada dígrafo,

(1) se ambas as letras estão na mesma coluna da tabela-chave, troque-as pela letra imediatamente abaixo de cada uma (ou no topo, se a letra estiver na última linha); (2) se ambas estão na mesma linha, substitua-as pela letra imediatamente à direta de cada uma (ou na extrema esquerda, caso a letra esteja na última coluna); (3) senão, troque o dígrafo pelas duas letras da tabela que estão nos cantos opostos no retângulo formado pelo par de dígrafo.

Sabendo que o algoritmo de deciframento consiste somente em efetuar o mesmo processo ao reverso, o texto de entrada que deu origem ao texto cifrado “UMMDHD” a partir da tabela-chave acima é:

( ) Ainda que sejam genéricos, os requisitos da norma não são aplicáveis a pequenas e médias empresas que são regulamentadas pela norma NBR ISO/IEC 27002. ( ) Uma vez implementado numa organização, um SGSI deve ser sempre monitorado e melhorado a partir de medições contínuas. ( ) A norma é baseada no modelo AnalyzePlan-Act-Check (APAC), que define os passos a serem seguidos na análise dos processos atuais até a implementação e acompanhamento dos novos serviços. ( ) A implementação de um SGSI independe da estrutura ou dos objetivos da empresa, devendo esta atender a todos os requisitos de segurança de recursos humanos e gerenciamento de riscos definidos pela norma.

Está correta, de cima para baixo, a seguinte sequência:

No que diz respeito ao método de criptografia de redes sem fio WPA2 (Wi-fi Protected Access II), considere as seguintes afirmações.

I. Existem duas versões do protocolo: WPA2- Personal e WPA2-Enterprise.

II. As chaves de criptografia do TKIP são constantemente mudadas sem a necessidade de intervenção humana.

III. A combinação do WPA2 com o algoritmo de criptografia EARLE garante a confidencialidade, a autenticidade e a integridade da rede.

É correto o que se afirma em

Assinale a alternativa que preenche, correta e respectivamente, as lacunas do parágrafo acima.

1. A assinatura digital utiliza algoritmos de criptografia assimétrica e com isso possibilita aferir com segurança a origem e a integridade do documento. 2. Uma assinatura digital estabelece um vínculo físico entre um documento e a pessoa que o assinou. 3. Se a chave privada do assinante for perdida, não é possível determinar de forma correta a origem e a integridade de documentos anteriormente assinados de forma digital.

Assinale a alternativa que indica todas as afirmativas corretas.

Keylogger: capaz de capturar e armazenar as teclas digitadas pelo usuário no teclado do computador. Screenlogger: similar ao keylogger, capaz de armazenar a posição do cursor e a tela apresentada no monitor, nos momentos em que o mouse é clicado, ou a região que circunda a posição onde o mouse é clicado.

Estes se enquadram em que categoria de códigos maliciosos:

Com relação as boas práticas na utilização de senhas, analise as afirmativas abaixo e identifique a resposta correta.

I. Altere as suas senhas sempre que julgar necessário.

II. Use sempre a mesma senha para todos os serviços que acessa.

III. Não forneça as suas senhas para outra pessoa, em hipótese alguma.