Questões de Concurso

Sobre vpn (virtual private network) em segurança da informação

Foram encontradas 103 questões

No que diz respeito aos conceitos de proteção e segurança, julgue o item.

VPN é um protocolo utilizado especificamente para a

comunicação segura entre servidores de e‑mail.

A VPN é definida como uma técnica que estabelece uma conexão não segura (sem criptografia) entre dois pontos em uma rede privada.

Acerca de VPN e firewall, e considerando as normas ISO 31000, ISO 22301 e ISO 27002, julgue o item que se segue.

De acordo com a ISO 27002, é diretriz que os métodos de

gerenciamento de projetos empregados estabeleçam a

segurança da informação como parte integrante de todas as

fases metodológicas dos projetos.

Acerca de VPN e firewall, e considerando as normas ISO 31000, ISO 22301 e ISO 27002, julgue o item que se segue.

De acordo com a ISO 31000, o registro e o relato do

processo de gestão de risco e de seus resultados visam

fornecer informações para a tomada de decisão.

Acerca de VPN e firewall, e considerando as normas ISO 31000, ISO 22301 e ISO 27002, julgue o item que se segue.

Em uma organização que implementa a funcionalidade de

VPN incorporada ao sistema de firewall, os pacotes que

chegam pela VPN passam diretamente pelo firewall e sã o

decriptados no computador de destino pelo software cliente

de VPN.

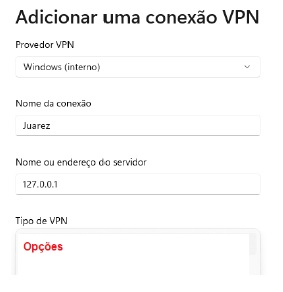

Marque a alternativa CORRETA que corresponde ao tipo de conexão do contexto acima:

Julgue o próximo item, acerca de conhecimentos de informática.

Redes VPN permitem a troca segura de dados entre dois

pontos por meio do tunelamento por criptografia, que cria

um túnel seguro dentro de uma rede pública.

I. Com uma VPN pode-se acessar qualquer website em qualquer sítio do mundo, enquanto que um PROXY funciona apenas para certas restrições geográficas e não pode ajudar caso se queira evitar firewalls. II. Com uma VPN, a velocidade da sua ligação não é influenciada pois elas oferecem algumas funcionalidades como proxies SOCKS e DNS inteligente, enquanto que com PROXY o mais provável é ter uma ligação muito lenta pois um proxy é de tecnologia inferior que não é capaz de oferecer ligações mais rápidas. III. VPN oferece um nível de criptografia elevado, tornando praticamente impossível para um hacker ou criminoso virtual intrometer-se na sua segurança online. Enquanto que PROXY oferece um nível de segurança muito baixo, pois não criptografa qualquer tráfego que passe pelos servidores, tornando-o vulnerável a criminosos virtuais e hackers.

Assinale a alternativa correta: