Questões de Concurso Público TSE 2012 para Analista Judiciário - Análise de Sistemas

Foram encontradas 80 questões

• é um depósito de informações que armazena um subconjunto dos atributos de todos os objetos existentes.

• tem como função agilizar a realização de queries.

Esse componente é denominado

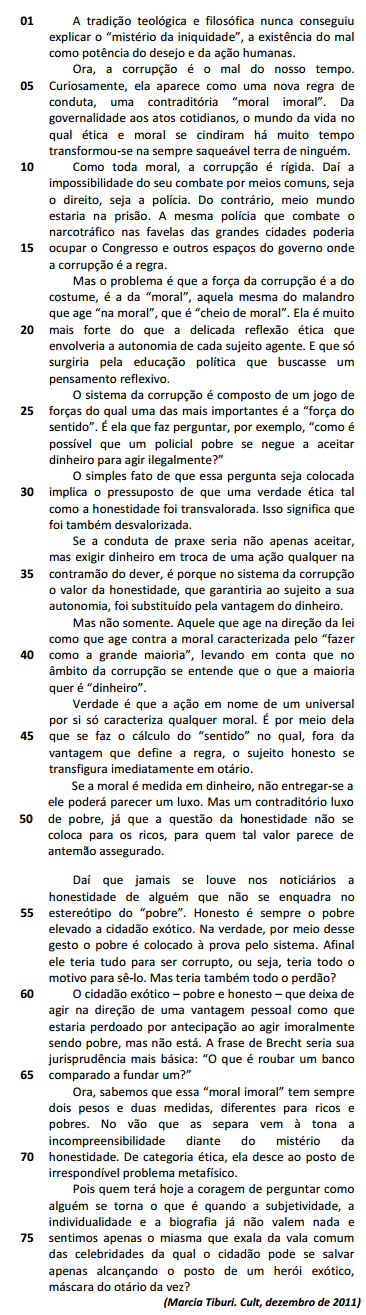

Nesse processo, antes de enviar a mensagem criptografada, o emissor ao receptor envia a chave privada que será utilizada para descriptografá-la. O esquema descrito caracteriza um tipo de criptografia, conhecido como de chave

• É conhecido por Mirroring, que significa Espelhamento.

• Um dos HD´s de cada par armazena dados, enquanto o segundo armazena uma cópia fiel dos mesmos dados.

• Caso qualquer um dos HD´s pare de funcionar, ele é automaticamente substituído pelo seu “clone” e o sistema continua intacto.

O modo descrito refere-se ao RAID

• cada inquilino tem sua própria pilha de tecnologia, mas o hardware é alocado dinamicamente de um pool de recursos, via virtualização.

• permite elasticidade na camada de hardware, que demanda mecanismos de alocação e liberação de recursos de forma dinâmica.

• possibilita rápida entrada na nuvem, particularmente por provedores de aplicações e de infraestrutura, pois não demanda redesenho da aplicação.

• apresenta limitações, pois a unidade de alocação e liberação é a máquina virtual na qual a aplicação vai operar.

O modelo descrito denomina-se multi-inquilino via

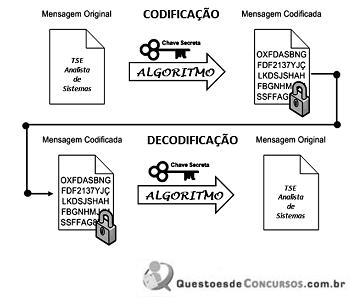

Sendo C1 a camada mais baixa dos elementos básicos, as demais C2, C3 e C4 são denominadas, respectivamente,

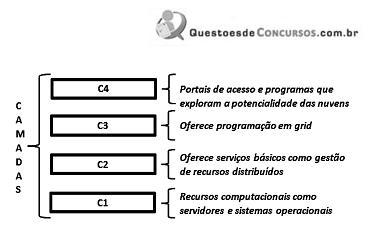

Dois processos são descritos a seguir. Observe.

I. Tem por objetivo orientar os gerentes de projeto no planejamento para o esforço, custo, orçamento, recursos, riscos e qualidade, para um projeto de desenvolvimento de software.

,

II. Tem por objetivo estabelecer práticas para gerenciamento das mudanças nos requisitos que poderão ocorrer em qualquer ponto de execução em um processo de desenvolvimento de software.

Esses processos são denominados, respectivamente,

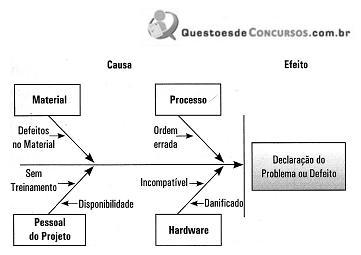

Essa figura é também conhecida como diagrama de

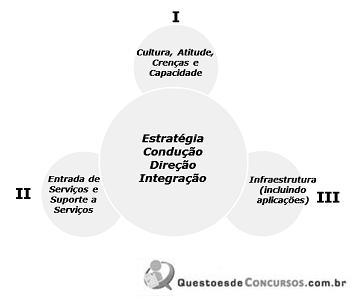

I, II e III referem-se, respectivamente, aos componentes

A figura refere-se aos processos do tipo de

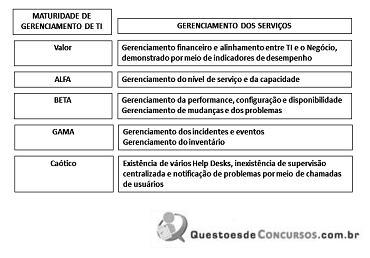

As referências ALFA, BETA e GAMA estão substituindo, respectivamente, os níveis denominados