Questões de Concurso Público TRF - 2ª REGIÃO 2017 para Analista Judiciário - Informática Infraestrutura

Foram encontradas 40 questões

É impossível pensar no combate à violência contra a mulher sem medidas de prevenção. Sem estratégias para coibir e reduzir a violência doméstica, tão somente a aplicação da lei não é suficiente. Nesse contexto, os Juizados de Violência Doméstica e Familiar têm um papel extremamente relevante, pois proporcionam acesso às mulheres, são uma saída, uma porta para a superação contra a violência. Contudo, o Judiciário não pode e nem deve ser o único no combate à violência. As políticas públicas devem ser direcionadas para que haja uma maior integração entre o judiciário, a polícia, as áreas de saúde, assistência médica e psicológica, ou seja, para que todos os envolvidos no processo de combate à violência estejam em sintonia, caminhando juntos com o mesmo objetivo e ideal.

É impossível pensar no combate à violência contra a mulher sem medidas de prevenção. Sem estratégias para coibir e reduzir a violência doméstica, tão somente a aplicação da lei não é suficiente. Nesse contexto, os Juizados de Violência Doméstica e Familiar têm um papel extremamente relevante, pois proporcionam acesso às mulheres, são uma saída, uma porta para a superação contra a violência. Contudo, o Judiciário não pode e nem deve ser o único no combate à violência. As políticas públicas devem ser direcionadas para que haja uma maior integração entre o judiciário, a polícia, as áreas de saúde, assistência médica e psicológica, ou seja, para que todos os envolvidos no processo de combate à violência estejam em sintonia, caminhando juntos com o mesmo objetivo e ideal.

Argumento I p1 : Viajo se, e somente se, caso. p2 : Serei feliz, se eu casar e for um bom companheiro. p3 : Não casei, mas sou um bom companheiro. c: Logo, não serei feliz.

Argumento II p1: Gosto de esquiar e sou fã de esportes radicais. p2: Ou gosto de viajar ou de assistir filmes em casa. p3: Se sou fã de esportes radicais, então gosto de viajar. c: Logo, não gosto de assistir filmes em casa.

Admitindo-se verdadeiras as três premissas em cada argumento, pode-se afirmar corretamente que:

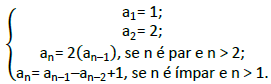

A diferença entre o 2016º e o 2017º termos dessa sequência é: