Questões de Concurso Público Prefeitura de Vila Velha - ES 2020 para Analista de Infraestrutura

Foram encontradas 50 questões

Um ataque cibernético é uma tentativa de danificar ou destruir uma rede ou sistema digital. Pode resultar em uma violação de dados, que é quando dados sensíveis ou confidenciais são manipulados por indivíduos não autorizados. Este tipo de ataque pode assumir a forma de roubo de identidade, vírus, malware, fraude ou extorsão. Analise as seguintes recomendações:

I - utilize senhas curtas e iguais para todos os serviços online;

II - não use verificação em duas etapas;

III - deixe seu sistema operacional atualizado;

IV - utilize um antivírus e um firewall;

V - utilize conexões desconhecidas de internet.

Qual/quais da(s) alternativas abaixo contém/contêm somente a(s) proposta(s) correta(s) para evitar um ataque cibernético?

Ao realizar um backup o usuário é informado que o tamanho total dos arquivos é de 10 (dez) GIGABYTES. Analise as opções abaixo para o armazenamento deste arquivo de backup:

I - um disquete de 750 kilobytes;

II - um CD-ROM de 700 megabytes;

III - um pendrive de 1 gigabyte;

IV - um disco rígido externo de 1 terabyte;

V - um cartão de memória de 512 megabytes.

Qual/quais das alternativa(s) abaixo contém/contêm somente o(s) dispositivo(s) com capacidade para armazenar integralmente o backup de 10 GIGABYTES?

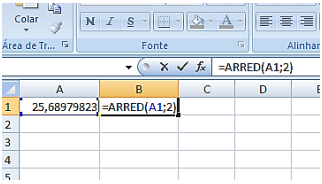

Observe a imagem abaixo do uso de uma função na Planilha eletrônica MS Excel 2013.

O resultado obtido através do uso desta função no valor

contido nesta planilha é:

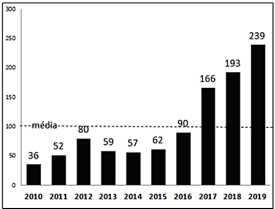

A ANVISA aprovou em 2019 o novo marco regulatório para agrotóxicos. Dos 2.300 agrotóxicos registrados no Brasil, a ANVISA já recebeu dados para reclassificação de 1.981 produtos. Em 2017, 2018 e 2019 houve aumento, acima da média (entre 2010 e 2019) na liberação de agrotóxicos no Brasil.

LIBERAÇÃO DE AGROTÓXICOS NO BRASIL

2010 - 2019

Fonte: Greenpeace Brasil 25 de junho de 2019

Agrotóxicos são produtos e agentes de processos físicos, químicos ou biológicos.

Sobre os agrotóxicos no Brasil é correto afirmar que:

I - são destinados ao uso nos setores de produção, no armazenamento e beneficiamento de produtos agrícolas, nas pastagens, na proteção de florestas, nativas ou plantadas, e de outros ecossistemas e de ambientes urbanos, hídricos e industriais.

II - tem a finalidade de alterar a composição da flora ou da fauna, a fim de preservá-las da ação danosa de seres vivos considerados nocivos, bem como as substâncias e produtos empregados como desfolhantes, dessecantes, estimuladores e inibidores de crescimento.

III - sua avaliação de risco, por análise sistematizada, é realizada pelo Ministério de Minas e Energia e pelo Ministério da Agricultura, Pecuária e Abastecimento sob a supervisão do Gabinete de Segurança Institucional da Presidência da República.

Está(ão) correta(s):

Composta por 16 Senadores e 16 deputados e os suplentes, uma Comissão Parlamentar Mista de Inquérito – CPMI sobre Fake News no processo eleitoral, foi instalada no Congresso Nacional em 04/09/2019.

Sua finalidade é investigar, no prazo de 180 dias:

I - os ataques cibernéticos que atentam contra a democracia e o debate público.

II - a utilização de perfis falsos para influenciar os resultados das eleições 2018.

III - a prática de cyberbullying sobre os usuários mais vulneráveis da rede de computadores, bem como sobre agentes públicos.

IV - o uso de postagens de qualquer conteúdo nas redes sociais nacionais e internacionais.

V - o aliciamento e orientação de crianças para o cometimento de crimes de ódio e suicídio. Estão corretas:

Desde 2015, após o presidente Nicolás Maduro perder as eleições parlamentares, parte da população venezuelana começou a emigrar em maiores números para alguns países da América Latina. Segundo o FGV DAPP, em Roraima, na fronteira do Brasil com a Venezuela, o município de _____________, tem recebido grande parte deste fluxo, em meio ao surgimento de conflitos sociais.

Complete a lacuna marcando a alternativa que informe, corretamente, o nome desse município brasileiro.

O território hoje pertencente ao município de Vila Velha era habitado originalmente pelos índios ______________ e _________________. Em 1549, estes índios haviam entrado em luta contra os povoadores, queimando engenhos e fazendas. Em busca de refúgio, alguns colonizadores se mudaram para a ilha de Duarte Lemos e para as capitanias vizinhas. Na ilha, a povoação passou a ser chamada de Vila Nova, ao passo que no continente, no correr dos tempos, o núcleo primitivo se tornava conhecido como Vila Velha. Os índios tornaram a atacar. Em 1551, em face das inúmeras dificuldades, o donatário transferiu a sede do governo para a ilha de Vitória, que recebeu o nome de Vila Nova do Espírito Santo, mais tarde de Nossa Senhora da Vitória.

Complete a lacuna marcando a alternativa que informe, corretamente, os nomes dos grupos indígenas.

I - À medida que a densidade da lógica e a velocidade do clock em um chip aumentam, também aumenta a densidade de potência (Watts/cm2). A dificuldade de dissipar o calor gerado em chips de alta densidade e velocidade está se tornando um sério problema de projeto. II - A velocidade em que os elétrons podem fluir em um chip entre os transistores é limitada pela resistência (R) e capacitância (C) dos fios de metal que os conectam, o atraso aumenta à medida que o produto RC aumenta. À medida que os componentes no chip diminuem de tamanho, as interconexões de fio se tornam mais finas, aumentando a resistência. Além disso, os fios estão mais próximos, aumentando a capacitância. III - Quanto maior a latência da memória, maior é a velocidade de leitura processador.

Está (ão) correta(s):

I - Cada processador usa a sua própria memória principal e os seus próprios recursos de E/S. II - Os processadores desempenham as mesmas funções. III - Um sistema operacional integrado controla e fornece interação entre processadores e seus programas em nível de trabalhos, tarefas, arquivos ou elementos de dados.

Está (ão) correta(s):

Ordem de chegada: 1° Processo: P1 Duração(ms): 20

Ordem de chegada: 2° Processo: P2 Duração(ms): 4

Ordem de chegada: 3° Processo: P3 Duração(ms): 6

Desprezando-se o tempo necessário para a troca de contexto, determine o tempo médio de espera:

I - O uso de algoritmos matemáticos para transformar os dados em um formato que não seja prontamente decifrável. II - Uma transformação criptográfica de uma unidade de dados que permite que um destinatário da unidade de dados comprove a origem e a integridade da unidade de dados e proteja-se contra falsificação. III - A inserção de bits nas lacunas de um fluxo de dados para frustar as tentativas de análise de tráfego.

Está (ão) correta(s):