Questões de Concurso

Comentadas para if-es

Foram encontradas 947 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

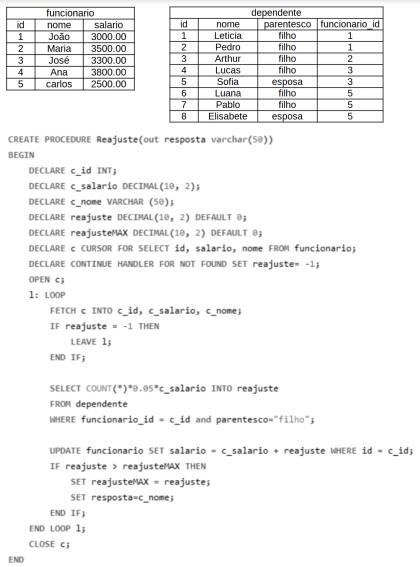

Após a execução do procedimento: CALL Reajuste (@resposta), qual o valor da variável @resposta?

$funcionarios = array( array("nome" => "Antônio", "idade" => 20, "salario" => 1363.15, "cargo" => "estagiário"), array("nome" => "Maria", "idade" => 31, "salario" => 3368.79, "cargo" => "vendedor"), array("nome" => "Osvaldo", "idade" => 49, "salario" => 5534.47, "cargo" => "gerente"), );

Após a inicialização do array, qual comando imprime na tela a idade da funcionária Maria?

struct celula { int info; struct celula *next; };

Suponha que a variável p é um ponteiro do tipo struct celula apontando para o primeiro elemento da lista. Dessa maneira, é utilizado como auxiliar para percorrer a lista. Assumindo como pré-condição que a lista não esteja vazia e que o campo next do último elemento da lista é NULL, qual opção permite percorrer e imprimir os elementos da lista?

( ) Pode ser acessado somente pela própria classe. ( ) Pode ser acessado pela própria classe ou por qualquer outra classe. ( ) Pode ser acessado pela própria classe ou por qualquer subclasse, mas não a outras classes. ( ) Pode ser acessado pela própria classe ou por qualquer classe que pertença ao mesmo pacote.

A ordem CORRETA dos símbolos de visibilidade utilizadas na UML que preenchem os parênteses, de cima para baixo, é:

( ) Assegurar o cumprimento dos dias letivos e horas-aula estabelecidas. ( ) Contratar especialistas para elaborar a proposta pedagógica. ( ) Informar pai e mãe, conviventes ou não com seus filhos, e, se for o caso, os responsáveis legais, sobre a frequência e rendimento dos alunos, bem como sobre a execução da proposta pedagógica da escola. ( ) Fazer licitação para contratação de empresa a fim de administrar seu pessoal e seus recursos materiais e financeiros. ( ) Promover medidas de conscientização, de prevenção e de combate a todos os tipos de violência, especialmente a intimidação sistemática (bullying), no âmbito das escolas. ( ) Estabelecer ações destinadas a promover a cultura de paz nas escolas.

Assinale a sequência CORRETA, de cima para baixo:

Faça a relação entre personagem do bullying e sua respectiva característica, conforme a autora:

( V ) Vítimas. ( A ) Agressores. ( E ) Espectadores.

( ) Começam a apresentar diversas desculpas, inclusive sintomas de doenças físicas (que podem de fato existir), com o intuito de faltar às aulas. ( ) Estão sempre se envolvendo de forma direta ou velada em desentendimentos e discussões entre alunos ou entre alunos e professores. ( ) Aos poucos vão se desinteressando das atividades e tarefas escolares, o que inclui também perdas constantes de seus pertences, especialmente materiais didáticos. ( ) Não costumam ter um comportamento tão marcante. A identificação deles depende de observação mais frequente e cuidadosa, pois seu comportamento não costuma apresentar sinais explícitos que denunciem a situação que estão vivendo. ( ) Tendem, em ambos os ambientes (na escola e no lar), a se manterem calados sobre o que sabem ou presenciam. ( ) Não respeitam hierarquias, como a diferença de idade ou de força física, entre seus familiares.

Marque a alternativa que apresenta a sequência CORRETA, de cima para baixo:

Estão listados, a seguir, alguns comportamentos frente ao bullying sofrido, apresentados pela autora, EXCETO a alternativa:

I – O afastamento do professor de todas as funções que exerce na escola em definitivo. II – A apuração dos fatos pela direção da escola. III – A aplicação das penas previstas ao professor, conforme regimento da instituição. IV – O ressarcimento de despesas, quando houver necessidade de atendimentos médicos e psicológicos. V – A reparação pública com a comunidade escolar, prestando também serviços a esta, no formato de conscientização.

Assinale a alternativa CORRETA:

Das soluções apresentadas pelo autor, abaixo listadas, qual a INCORRETA:

“__________ pode ser compreendida como resultante do processo de socialização que leva o indivíduo a sair do seu egocentrismo, característico dos estados de heteronomia, para cooperar com os outros e submeter-se (ou não) conscientemente às regras sociais, e isso será possível a partir do tipo das relações estabelecidas pelo sujeito com os outros. As relações de cooperação, de reciprocidade e respeito mútuo são, para Piaget, as fontes do segundo tipo de moral.” (Araújo, 1996, p. 108).

Em seu texto “Moralidade e indisciplina: uma leitura possível a partir do referencial piagetiano”, Ulisses Ferreira Araújo faz uma análise da obra clássica “O juízo de moral na criança”, escrita por Jean Piaget. Das alternativas abaixo, identifique o termo que completa CORRETAMENTE o conceito apresentado por Araújo:

Dos itens listados abaixo, marque a alternativa que NÃO faz parte destes aspectos relacionados pela autora: