Questões de Concurso Comentadas para ufes

Foram encontradas 563 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

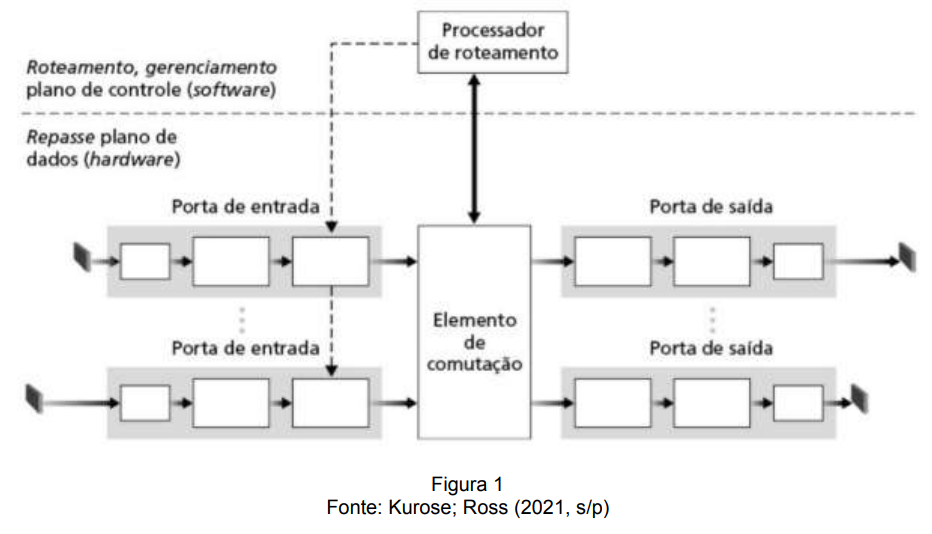

Com base na figura 1, a respeito desta visão da arquitetura de um roteador, é CORRETO o que se afirma em:

I. O comando ip address add 192.168.0.1/24 dev eth0 pode ser utilizado para configurar um endereço IPv4 na interface de rede eth0 do servidor Linux.

II. O comando ipconfig eth0 pode ser usado para exibir informações de configuração da interfacede rede eth0 do servidor Linux.

III. O comando ip -6 neighbor show serve para exibir a tabela de vizinhança (NDP) do servidor Linux no formato de endereçamento IPv6.

IV. O comando ifconfig eth0 add 2001:db8:cafe::1/64 pode ser utilizado para configurar um endereço IPv6 na interface de rede eth0 do servidor Linux.

É CORRETO o que se afirma em:

I. Malware é a combinação das palavras malicious e software e se refere a software com comportamentos indesejados, tais como vírus, worms, trojans e spywares.

II. Phishing é uma forma de fraude, em que, tipicamente, o usuário recebe uma mensagem maliciosa solicitando alguma confirmação fraudulenta por meio de cliques em links, e solicitação de envio de senhas ou códigos.

III. Spam é o nome usado para se referir ao recebimento de mensagens indesejadas recebidas por e-mail, mas mensagens publicitárias indesejadas recebidas por outros meios não são consideradas spam.

IV. O uso combinado de firewall e antivírus é uma contramedida fundamental para eliminação dos riscos de incidentes de malware e phishing, porém, é contramedida ineficiente quanto aos riscos de spam.

É CORRETO o que se afirma em: