Questões de Concurso

Comentadas para prefeitura de são josé dos campos - sp

Foram encontradas 2.123 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Além da parte motora, a psicomotricidade sugere trabalho com enfoque nas dimensões:

( ) A medida provisória não é meio idôneo para instituir tributo.

( ) As custas judiciais, por terem natureza de taxa de serviço, somente podem ser majoradas por lei.

( ) Viola o princípio da legalidade a definição, por meio de Resolução do Senado Federal, das alíquotas interestaduais do ICMS.

As afirmativas são, respectivamente,

Diante desta situação hipotética, as modalidades de licitação que deverão ser utilizadas são, respectivamente:

Considerando o disposto na Lei de Improbidade Administrativa, é correto afirmar que

Este símbolo corresponde a um(a)

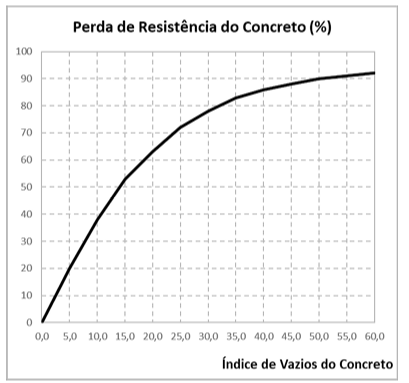

Determinada peça de concreto requer uma resistência à compressão (fck) de 10MPa, considerando um índice de vazios nulo.

Sabendo-se que foi utilizado um fator de segurança de 2,5 no projeto dessa peça e que, após a concretagem, o índice de vazios foi de 12,5%, a resistência final da peça de concreto é de, aproximadamente,

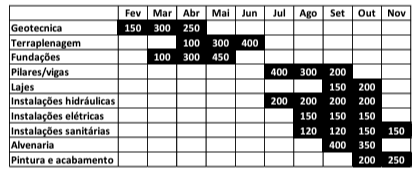

Supondo que as atividades duram o mês inteiro em cada célula marcada em preto, as três atividades que possuem consumo mais intensivo de mão de obra, em termos de homem-hora trabalhada por mês efetivo de realização da atividade, são

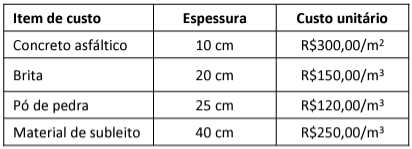

A espessura e custo unitário dos materiais em cada camada dessa estrutura são fornecidos na tabela a seguir.

Do montante total do custo de material para essa obra, o percentual referente ao custo de asfalto é de, aproximadamente,

Relacione as modalidades de licitação apresentadas na coluna da esquerda às respectivas definições apresentadas na coluna da direita.

1. Concorrência

2. Pregão

3. Concurso

4. Leilão

( ) Modalidade obrigatória para aquisição de bens e serviços comuns, cujo critério de julgamento poderá ser o de menor preço ou de maior desconto.

( ) Modalidade para alienação de bens imóveis ou de bens móveis inservíveis ou legalmente apreendidos a quem oferecer o maior lance.

( ) Modalidade para contratação de bens e serviços especiais e de obras e serviços comuns e especiais de engenharia, cujo critério de julgamento poderá ser o maior retorno econômico

( ) Modalidade para escolha, por exemplo, de trabalho científico, cujo critério de julgamento será o de melhor técnica ou conteúdo, e para concessão de prêmio ou remuneração ao vencedor.

Assinale a opção que indica a relação correta, na ordem apresentada.

Nesse sentido, os seguintes elementos devem constar no anteprojeto de uma obra pública:

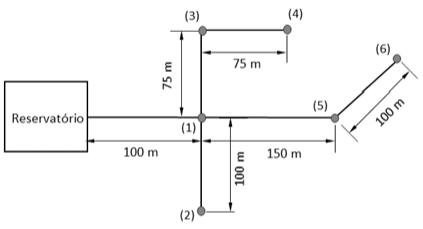

Nessa rede, estima-se que o volume demandado no dia de maior consumo é de 172.800 litros, além de se estabelecer que o coeficiente da hora de maior consumo vale 1,5.

Assim, desprezando-se perdas de carga e admitindo o terreno perfeitamente plano, a vazão demandada imediatamente a montante do nó (1) e a jusante do nó (5) valem, respectivamente,

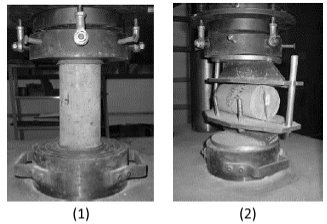

Fonte: https://doi.org/10.1590/S1678-86212011000100003

Os testes (1) e (2) têm por objetivo, respectivamente, avaliar as resistências à

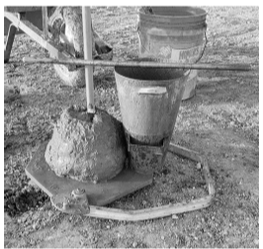

Sobre esse teste, analise as afirmativas a seguir.

I. Esse teste, conhecido como slump test ou teste do abatimento do tronco de cone, tem por objetivo avaliar a consistência do concreto.

II. O preenchimento do molde com concreto deve ser feito em três camadas, cada uma com aproximadamente um terço da altura do molde, que devem ser, cada uma, adensadas uniformemente com 25 golpes da haste de adensamento.

III. A duração total do ensaio, desde a coleta até o desmolde, deve ser, no máximo, de 20 minutos.

Está correto o que se afirma em

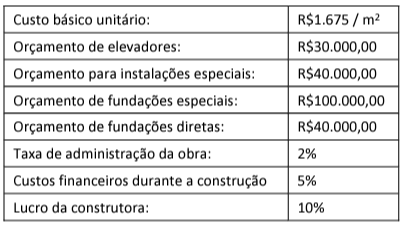

Sabendo que a área equivalente de construção é de 400 m2, o custo estimado da construção, com base na NBR 1653-2:2011, é de:

I. Do ponto de vista formal, um plano de execução BIM, em concorrência de projeto, ele pode ser considerado como um documento primordial, em substituição ao tradicional Caderno de Encargos, orientativo para a formulação e análise de propostas.

II. Apesar de cada projeto apresentar características próprias em termo de complexidade, quando se tratarem de projetos muito semelhantes, estes deverão ter os mesmos planos de execução BIM, com vista à racionalização do processo.

III. A partir da adoção do BIM passou a ser ainda mais importante que, antes de se elaborarem as etapas iniciais de um contrato de projetos, os requisitos para desenvolvimento e entrega dos modelos estejam devidamente definidos e conhecidos pelos agentes envolvidos.

Está correto o que se afirma em

Correlacione os estágios BIM, com suas respectivas definições:

1. Pré-BIM

2. Estágio 1

3. Estágio 2

4. Estágio 3

5. Pós-BIM

( ) integração baseada em rede.

( ) colaboração baseada em modelos.

( ) modelagem baseada em objetos.

( ) práticas do processo de projeto representada em um plano geométrico.

( ) meta das implementações BIM, com a capacidade de compartilhar informações.

A correlação correta, na ordem apresentada, é

Assinale o modo que consiste em 3 (três) painéis e trabalha em um único slide: visão geral, slides e anotações.