Questões de Concurso

Comentadas para unirio

Foram encontradas 1.576 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

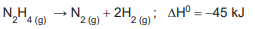

A hidrazina se decompõe em gás nitrogênio e gás hidrogênio, segundo a equação abaixo.

Em relação à sua vizinhança, ao decompor e formar produtos, esse sistema reacional

O tipo de risco, ao qual um indivíduo estará exposto ao manusear um produto químico, é indicado no pictograma usado nas rotulagens. A partir dos pictogramas, o usuário é alertado para os cuidados que devem ser tomados, a fim de se evitarem acidentes. Considere que, no rótulo de um frasco, onde há uma determinada substância química, está o pictograma representado a seguir.

Esse pictograma indica que a substância é

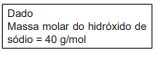

Deseja-se preparar 800 mL de solução aquosa de hidróxido de sódio com pH igual a 12 e a 25 °C.

Assumindo-se completa dissociação do hidróxido de sódio em solução, a massa de base necessária para o preparo da solução, em g, corresponde a

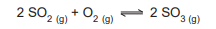

Em um experimento, avaliou-se a seguinte reação química:

As concentrações iniciais de SO2 e O2 foram 0,3 mol/L e 0,2 mol/L, respectivamente. No início da reação, não havia SO3 no reator, mas atingido o equilíbrio, sua concentração foi igual a 0,2 mol/L.

Para esse sistema, a constante de equilíbrio, em termos

de concentrações, é igual a

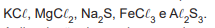

Em um laboratório, estão disponíveis os seguintes sais:

A dissolução de um desses sais em água acarretou a formação de uma solução aquosa com pH ácido.

O sal dissolvido correspondeu a

Uma solução aquosa de cloreto de sódio foi preparada e teve suas temperaturas de ebulição e de congelamento determinadas sob pressão de 1 atm.

Ao se interpretarem os resultados obtidos, conclui-se que a solução salina apresenta:

Em uma prática de laboratório, 1 L de solução aquosa foi obtido ao se misturar 600 mL de solução 0,010 mol/L de cloreto férrico e 400 mL de solução 0,020 mol/L de cloreto de cálcio.

Admitindo-se completa dissociação dos sais, a concentração de íons cloreto na mistura formada, em mol/L, é igual a

Uma amostra é formada apenas por HCl no estado líquido.

Nessa amostra, a interação entre as moléculas corresponde à ligação

A reação química entre soluções aquosas de  e

NaOH acarreta a formação de um produto com aroma característico.

e

NaOH acarreta a formação de um produto com aroma característico.

Esse produto corresponde a

Uma mistura homogênea é formada por dois líquidos que apresentam diferentes temperaturas de ebulição.

O processo indicado para separar os componentes dessa mistura é denominado

As receitas orçamentárias por categoria econômica são classificadas em Receitas Correntes e Receitas de Capital e especificadas em Receitas Correntes Intraorçamentárias e Receitas de Capital Intraorçamentárias. O MCASP na Tabela- -Resumo: Origens e Espécies de Receitas Orçamentárias na ótica da nova Estrutura de Codificação, válida para União a partir de 2016, e, para Estados e Municípios, a partir de 2018, ratifica a classificação das receitas orçamentárias por categoria, origem e espécie.

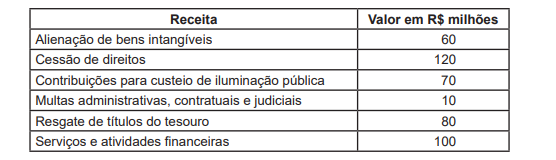

Nesse contexto, analise as receitas, a seguir, apresentadas por um determinado estado, em 2018.

Considerando-se exclusivamente as informações recebidas e as orientações do MCASP, o valor das Receitas Correntes /

Intraorçamentárias, em R$ milhões, é

Os Princípios Orçamentários, sob a ótica do MCASP, visam a estabelecer diretrizes norteadoras básicas, a fim de conferir racionalidade, eficiência e transparência para os processos de elaboração, execução e controle do orçamento público.

Nesse contexto, o Princípio Orçamentário que veda quaisquer deduções das receitas e das despesas na LOA é o Princípio do(a)

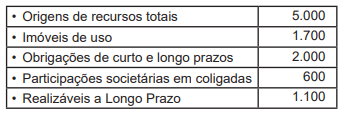

A Sociedade Empresarial LO, quando do levantamento do Balanço Patrimonial do exercício social findo em 31/dezembro/2018, fez as seguintes anotações, em milhares de reais:

Nesse contexto, considerando-se somente as informações parciais recebidas, o Ativo Circulante da Sociedade

Empresarial LO, no Balanço Patrimonial/2018, decorrentes dessas informações, em milhares de reais, é

Em termos técnico-conceituais contábeis, apurar o resultado do exercício consiste no confronto contábil dos saldos das contas de receitas e despesas.

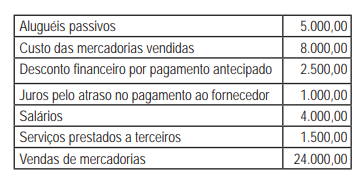

Nesse contexto, analise as seguintes informações apresentadas pela empresa DD, antes da apuração do resultado do exercício.

Considerando-se exclusivamente as informações apresentadas pela empresa DD, a soma dos registros contábeis realizados na conta transitória Resultado do

Exercícios (Apuração do Resultado do Exercício (ARE))

correspondente aos créditos feitos nas contas de resultado para encerrar seus respectivos saldos, em reais, é

Para fins de controle das despesas públicas que promova uma gestão equilibrada dos gastos, a LRF impôs limite quanto à despesa de pessoal, que consiste em um dos principais gastos públicos. Esse limite foi definido por poderes pela Lei de Responsabilidade para maior responsabilização dos gestores.

Considerando a composição da administração pública federal, um órgão que tem suas despesas com pessoal incluídas no limite atribuído ao Poder Executivo (40,9% da RCL) é a(o)

O orçamento público no Brasil é regido pela Constituição e por Lei complementar e ordinária que definem conteúdos e características dos instrumentos básicos de planejamento, de forma a prover a sociedade com informações prévias sobre os planos do governo.

Se um cidadão desejar saber quais as medidas aprovadas pelo governo para controle de custos e avaliação dos resultados dos programas financiados com recursos do orçamento de um dado período, ele deve consultar o(a)

O orçamento anual é organizado em créditos aos quais são consignadas as dotações iniciais. Porém, a legislação prevê a possibilidade de abertura de créditos adicionais durante o exercício para os casos de créditos com dotações insuficientes ou para atender a despesas não previstas. Por serem abertos durante o exercício financeiro, existe possibilidade de prorrogação da vigência de créditos adicionais após o encerramento do exercício.

Um dos requisitos para essa prorrogação é que