Questões de Concurso

Comentadas para ufes

Foram encontradas 1.459 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

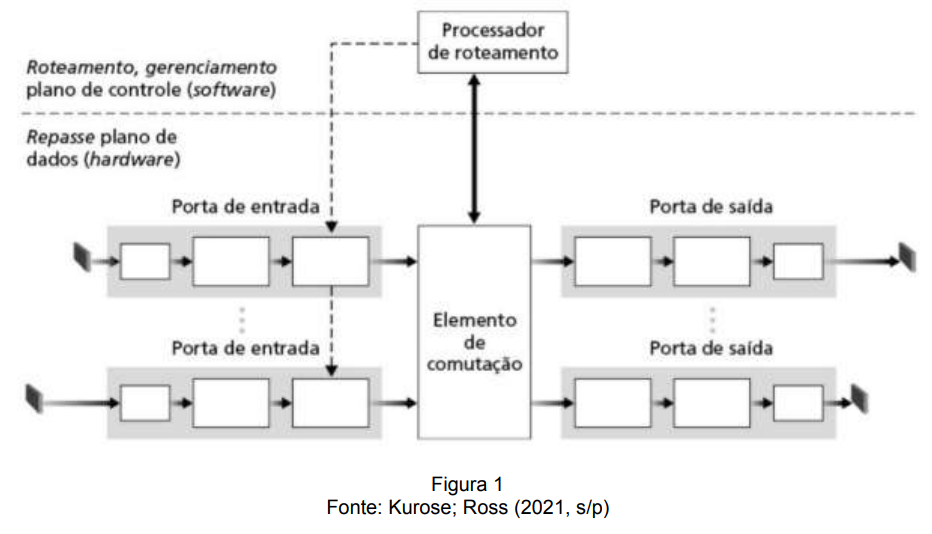

Com base na figura 1, a respeito desta visão da arquitetura de um roteador, é CORRETO o que se afirma em:

I. O comando ip address add 192.168.0.1/24 dev eth0 pode ser utilizado para configurar um endereço IPv4 na interface de rede eth0 do servidor Linux.

II. O comando ipconfig eth0 pode ser usado para exibir informações de configuração da interfacede rede eth0 do servidor Linux.

III. O comando ip -6 neighbor show serve para exibir a tabela de vizinhança (NDP) do servidor Linux no formato de endereçamento IPv6.

IV. O comando ifconfig eth0 add 2001:db8:cafe::1/64 pode ser utilizado para configurar um endereço IPv6 na interface de rede eth0 do servidor Linux.

É CORRETO o que se afirma em:

I. Malware é a combinação das palavras malicious e software e se refere a software com comportamentos indesejados, tais como vírus, worms, trojans e spywares.

II. Phishing é uma forma de fraude, em que, tipicamente, o usuário recebe uma mensagem maliciosa solicitando alguma confirmação fraudulenta por meio de cliques em links, e solicitação de envio de senhas ou códigos.

III. Spam é o nome usado para se referir ao recebimento de mensagens indesejadas recebidas por e-mail, mas mensagens publicitárias indesejadas recebidas por outros meios não são consideradas spam.

IV. O uso combinado de firewall e antivírus é uma contramedida fundamental para eliminação dos riscos de incidentes de malware e phishing, porém, é contramedida ineficiente quanto aos riscos de spam.

É CORRETO o que se afirma em:

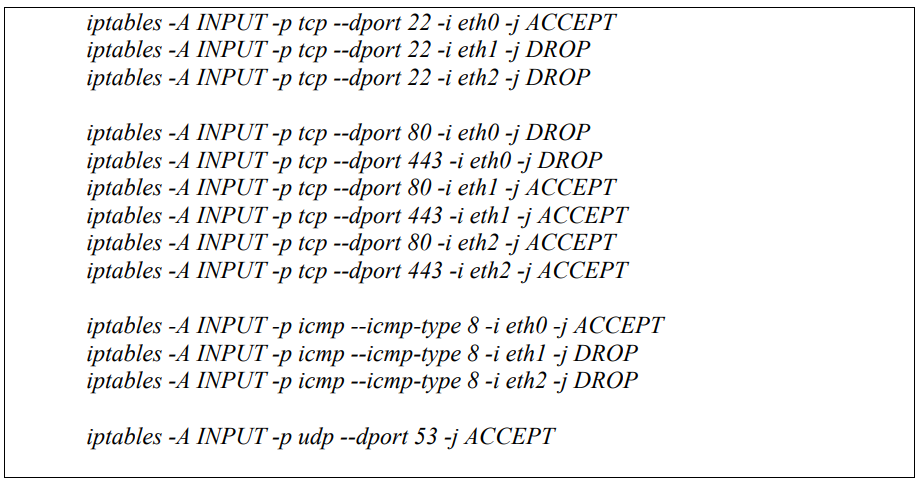

A respeito dessas regras, representadas por essa sequência de comandos, considere as afirmativas a seguir:

I. Será bloqueada qualquer tentativa de conexão SSH de um cliente remoto para esse servidor Linux por meio da interface de rede eth1.

II. Será permitida qualquer tentativa de conexão HTTPS de um cliente remoto a um site hospedado nesse servidor Linux por meio da interface de rede eth2.

III. Consultas ao serviço DNS hospedado nesse servidor serão permitidas, independentemente da sua origem (interfaces eth0, eth1 ou eth2).

IV. O servidor bloqueará quaisquer consultas do tipo ping que chegarem por meio da interface de rede eth0.

É CORRETO o que se afirma em:

I. O RADIUS é um serviço de rede utilizado para fornecer autenticação e autorização de usuários para acesso à rede.

II. O LDAP é um protocolo usado para manipulação de objetos no diretório do Microsoft Active Directory.

III. O Microsoft Active Directory é um serviço de diretório que armazena informações sobre objetos de rede e fornece serviços de autenticação e autorização.

IV. A integração do RADIUS com o LDAP permite que os usuários se autentiquem usando suas credenciais do Microsoft Active Directory para acesso à rede.

É CORRETO o que se afirma em:

Considere as seguintes afirmativas sobre o sistema de controle de versões distribuído Git:

I. O comando git init inicializa um repositório local em um diretório existente.

II. O comando git status indica o estado de cada arquivo do repositório: não rastreado, não modificado, modificado ou preparado.

III. O comando git add pode ser usado para adicionar arquivos não rastreados ao conjunto dos arquivos rastreados.

IV. O comando git add pode ser usado para adicionar arquivos já rastreados e modificados

ao conjunto dos arquivos preparados.

É CORRETO o que se afirma em:

No framework Spring MVC, a partir da versão 3, a maneira indicada para definir uma classe controladora para implementação da lógica da aplicação é