Questões de Concurso

Comentadas para dpe-sp

Foram encontradas 1.538 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

O texto refere-se à etapa de

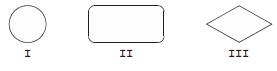

Os símbolos indicados com os números I, II e III representam, respectivamente,