Questões de Concurso

Comentadas para técnico em eletrônica

Foram encontradas 286 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. As medidas de proteção coletiva compreendem, prioritariamente, a desenergização elétrica conforme estabelece esta NR e, na sua impossibilidade, o emprego de tensão de segurança. II. A utilização de adornos pessoais é permitida durante os trabalhos com instalações elétricas, desde que os mesmos não prejudiquem a realização das atividades. III. Nos trabalhos em instalações elétricas, quando as medidas de proteção coletiva forem tecnicamente inviáveis ou insuficientes para controlar os riscos, devem ser adotados equipamentos de proteção individual específicos e adequados às atividades desenvolvidas, em atendimento ao disposto na NR 6. IV. As vestimentas de trabalho devem ser adequadas às atividades, devendo contemplar a condutibilidade, infamabilidade e influências eletromagnéticas.

Analise o quadro a seguir em que se resume as características de um sensor de pressão.

• Alta precisão de medida.

• Baixo custo.

• Excelente resposta dinâmica.

• Excelente linearidade.

• Facilidade de instalação.

• Pode ser utilizado imerso em água ou em atmosfera de gás corrosivo.

• Possibilidade de efetuar medidas a distância.

Essas características referem-se ao seguinte dispositivo:

Analise o quadro a seguir em que se resume as características de um dispositivo utilizado nos circuitos de comando.

• Operação simples.

• Geralmente de baixo custo.

• Deve ser trocado após a atuação.

• Sem a capacidade de realizar manobras.

• Sem capacidade de operação repetitiva.

• Característica tempo-corrente não ajustável.

• Apresenta uma faixa de atuação tempo X corrente.

• Constitui proteção contra corrente de curto-circuito.

Essas características referem-se ao:

Sobre os modos de endereçamento da família de microcontroladores MSP430, assinale com V as afirmativas verdadeiras e com F as falsas.

( ) Utilizando-se de instruções de 8 bits, o microcontrolador replica a parte baixa do operando na sua parte alta.

( ) Esse microcontrolador dispõe de sete modos diferentes de acessar um dado, utilizáveis tanto quanto fonte de uma operação como operando de destino.

( ) O modo indexado permite que se utilize uma constante, que somada a um registrador compõe o endereço fonte.

( ) No modo absoluto, qualquer registrador será utilizado para indexar o endereço, atuando como gerador de constantes.

Assinale a sequência correta.

Analise o quadro a seguir em que se apresentam algumas características de um conversor analógico / digital.

• Maior tempo de conversão.

• Custo relativamente baixo.

• Baixa sensibilidade ao ruído.

• Não requer componentes de precisão.

• Utiliza a carga e descarga linear de um capacitor.

Após análise dessas características, é correto afirmar que se trata de um ADC

O ícone  no Microsoft Word 2016 significa:

no Microsoft Word 2016 significa:

As aplicações maliciosas, também popularmente chamadas de vírus no Brasil, são de muitos tipos, mas dependerá da estratégia de infecção adotada e do tipo de atividade desempenhada pelo programa. Analise as afrmativas abaixo, dê valores Verdadeiro (V) ou Falso (F).

( ) As aplicações maliciosas são também conhecidas por malware, portanto todo vírus é um malware.

( ) O ransomware é um malware que sequestra os dados do computador, criptografa os arquivos pessoais mantendo o sistema operante. Cobra dinheiro para a liberação, apagando os dados caso o prazo de resgate não seja cumprido ou se tentar a liberação do acesso sem o pagamento.

( ) worms são um tipo de malware que, ao conseguirem invadir uma máquina, seguem se replicando e consumindo recursos computacionais, mesmo que muitas vezes não causem alterações no sistema ou corrompam arquivos.

( ) Trojan horses, ou cavalos de Tróia, são malwares do tipo “worms” encaminhados em emails voltados a capturar senhas.

Assinale a alternativa que apresenta a sequência

correta de cima para baixo.

O Microsoft Word (MS-Word) é um software proprietário integrante do pacote Office. É uma ferramenta que pode ser empregada com eficiência para fazer a diagramação de textos. A esse respeito, analise as afirmações abaixo e dê valores Verdadeiro (V) ou Falso (F).

( ) O MS-Word possibilita que se o arquivo seja encriptado com o uso de uma senha, bastando habilitar o recurso durante o processo de salvar o arquivo.

( ) O MS-Word permite salvar arquivos no formato somente leitura para evitar alterações acidentais por pessoas durante processos de revisão, por exemplo.

( ) PDF um formato muito comum de arquivos de texto em virtude de ser muito robusto na manutenção da formatação original. O MS-Word em todas as suas versões, entretanto, não possibilita converter arquivos para PDF sendo necessário o uso de um aplicativo externo ao pacote Offce.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

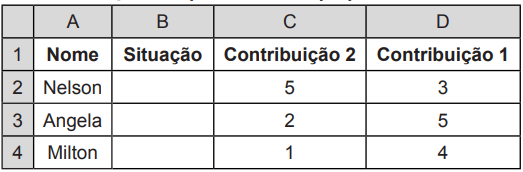

Uma planilha é implementada para organização das contribuições de pessoas a um pequeno fundo.

Deseja-se implementar na coluna B a seguinte condição (booleana): se a pessoa teve contribuição igual ou superior a 6 deve aparecer “OK”, do contrário deve-se indicar um valor numérico com o valor faltante. O analista avalia três expressões que podem ser utilizadas na célula B2 (para posterior implementação nas demais com Cntrl-C Cntrl-V).

I. =SE(D2 <=6; 6-D2+C2, “OK”)

II. =SE(D2+C2 >=6;”OK”;6-D2-C2)

III. =SE(D2>=6;”OK”;SE(C2>=6;”OK”;SE(C2+D2>=6;” OK”;6-C2-D2)))

Assinale a opção que indica os itens que resolvem corretamente a tarefa.

O protocolo mais popular de transferência de dados na internet, HTTP (do inglês Hypertext Transfer Protocol) teve desenvolvida, ao longo da última década, uma variação com maior segurança, o chamado HTTPS. O HTTPS utiliza uma combinação dos protocolos de comunicação criptografados TLS (Transport Layer Security) ou SSL (Secure Sockets Layers, em inglês). Sobre esse assunto, analise as afrmativas abaixo, dê valores Verdadeiro (V) ou Falso (F).

( ) Os sites que são acessados a partir de um protocolo de transferência de hipertexto seguro, aparecem com o código “https://” antes da URL.

( ) No HTTPS há uma conexão de dados segura entre o computador do usuário e o servidor, usando criptografa, que procuram difcultar a interceptação das informações durante a transmissão dos dados entre o computador do usuário e os servidores dos sites.

( ) Hipertexto é implementado na linguagem html que é uma linguagem de programação de sites e que possibilita programar técnicas de criptografa.

( ) No Google Chrome, desde a versão de 2018, sites HTTP sem a camada de segurança aparecem marcados em vermelho com a advertência “Inseguro”.

Assinale a alternativa que apresenta, de cima para baixo, a sequência correta.