Questões de Concurso

Comentadas para analista do ministério público

Foram encontradas 1.528 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. Testar a rede para descobrir se um host pode ser alcançado e registrar características da rota para esse host.

II. Descobrir a rota até um host.

Essas aplicações são, respectivamente,

I. Estação de gerenciamento ou gerenciador.

II. Agente de gerenciamento.

III. Base de informações de gerenciamento.

IV. Protocolo de gerenciamento de rede.

São objetos da padronização do SNMP os elementos que constam APENAS em

Lei Orgânica Nacional do Ministério Público.

Lei Orgânica Nacional do Ministério Público.

Lei Orgânica Nacional do Ministério Público.

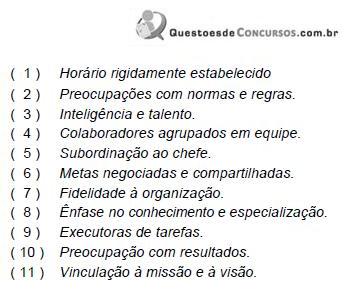

Identifique as características que correspondem às pessoas como parceiras da organização.

São corretas as características:

A sequência correta, de cima para baixo, é:

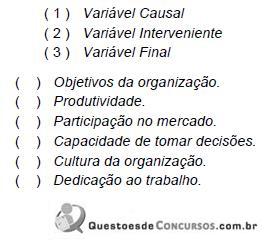

Correlacione as variáveis e sua classificação.

A sequência correta, de cima para baixo, é:

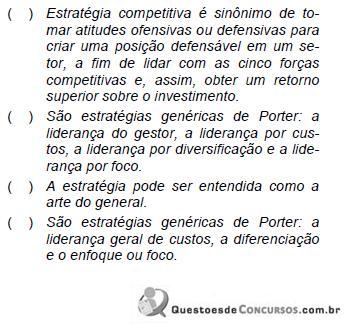

Sobre este tema, todas as alternativas estão corretas, exceto a:

Qual gráfico foi utilizado pelo gestor?