Questões de Concurso

Para tcm-go

Foram encontradas 528 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. Fornece boas práticas fortemente focadas mais nos controles e menos na execução, que irão ajudar a otimizar os investimentos em TI, assegurar a entrega dos serviços e prover métricas para julgar quando as coisas saem erradas.

II. Fornece orientação para o fornecimento de serviços de TI de qualidade e os processos, funções e outras habilidades requeridos para seu suporte, através de uma estrutura baseada em um ciclo de vida de serviço.

III. O processo garante que os serviços estejam alinhados com as necessidades do negócio em mudança por meio da identificação e da implementação de melhorias para os serviços de TI que suportam os processos de negócio.

IV. Depois de identificar os processos e controles críticos de TI, o modelo de maturidade permite a identificação das deficiências em capacidade e a sua demonstração para os executivos. Planos de ação podem ser desenvolvidos para elevar esses processos ao desejado nível de capacidade.

Indicando com C o que se refere ao COBIT 4.1 e com I o que se refere ao ITIL v3 atualizado em 2011, as afirmativas de I a IV devem ser identificadas, respectivamente, com

1. Gerar expressões que sejam logicamente equivalentes à expressão dada.

2. Anotar as expressões resultantes de maneiras alternativas para gerar planos diferentes.

3. Estimar o custo de cada plano.

De acordo com este contexto, é correto afirmar que

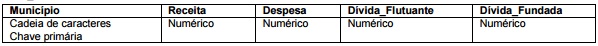

Tab_TCM

Tab_TCM

I. criar a tabela Tab_TCM,

II. listar o(s) município(s) com maior déficit entre Receita e Despesa,

III. listar o(s) município(s) cuja soma da Dívida_Flutuante com a Dívida_Fundada seja maior que R$ 10000000,00.

O comando SQL correto, capaz de realizar, pelo menos, uma das três tarefas é:

Ao modelar cada tabela ...I... devem ser considerados os seguintes pontos:

- A chave primária é composta, sendo um elemento da chave para cada dimensão;

- Cada elemento chave para a dimensão deve ser representado e descrito na tabela ...II... correspondente (para efetuar a junção);

- A dimensão tempo é sempre representada como parte da chave primária.

Deve haver uma tabela ...III... para cada dimensão do modelo, contendo

- Uma chave artificial (ou gerada) genérica;

- Uma coluna de descrição genérica para a dimensão;

- Colunas que permitam ...IV... ;

- Um indicador nível que indica o nível da hierarquia a que se refere a linha da tabela.

As lacunas de a são corretas, e respectivamente, preenchidas com:

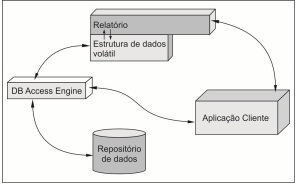

“O funcionamento do Síntese, simplificadamente, se dará da seguinte forma: serão realizadas extrações de dados dos sistemas de informações mantidos por diversos órgãos públicos; esses dados sofrerão transformações para compatibilizar codificações e formatos, realizar classificações, agrupar registros e agregar valores; as informações modificadas alimentarão o repositório de dados modelado especificamente para consultas analíticas. O acesso ao repositório será realizado pelo usuário final por meio de ferramentas que possuem uma interface amigável para elaborar consultas ou relatórios. A apresentação das consultas pode ser em forma de matriz, gráfico, documento de editor de texto ou planilha eletrônica.”

O repositório de dados e as ferramentas, em destaque no texto, referem-se, respectivamente, a

I. É necessário um arranjo que possibilite a reutilização do código e facilite sua manutenção e seu aperfeiçoamento. Deve- se separar Apresentação, Regra de Negócio e Acesso a Dados. Busca-se a decomposição de funcionalidades de forma a permitir aos desenvolvedores concentrarem-se em diferentes partes da aplicação durante a implementação.

II. Há um problema que ocorre várias vezes em determinado contexto, cuja solução arquitetural é conhecida e já existe modelada e documentada podendo ser utilizada sistematicamente em distintas situações.

III. Buscam-se princípios e orientações para transformar o conjunto existente de recursos de TI de uma empresa, que são heterogêneos, distribuídos, complexos e inflexíveis em serviços integrados, simplificados e altamente flexíveis que possam ser alterados e compostos para apoiar mais diretamente as metas comerciais nos negócios via web.

As soluções para as situações apresentadas em I, II e III, são, correta e respectivamente,

- a validade funcional do sistema;

- o comportamento e o desempenho do sistema;

quais classes de entrada vão constituir bons casos de teste;

- se o sistema é sensível a certos valores de entrada;

- quais taxas e volumes de dados o sistema pode tolerar;

- que efeito combinações específicas de dados terão na operação do sistema.

A indicação correta do Auditor é utilizar

I. Para cada componente ou módulo, testar a interface, a estrutura de dados local, os caminhos independentes ao longo da estrutura de controle e as condições-limite para garantir que a informação flui adequadamente para dentro e para fora do módulo, que todos os comandos tenham sido executados e que todos os caminhos de manipulação de erros sejam testados.

II. Aplicar uma abordagem incremental de testes para a construção da arquitetura do sistema, de forma que os módulos testados sejam integrados a partir do módulo de controle principal e os testes sejam conduzidos à medida que cada componente é inserido.

O Auditor indicou em I e II, respectivamente, os testes de

a. Descrição da arquitetura do sistema.

b. Incremento de software entregue; sistema em fase beta.

c. Modelo de casos de uso.

d. Plano e casos de testes.

e. Avaliação inicial de risco.

f. Modelo de implementação.

A associação correta entre as atividades e as fases do PU, é apresentada em

I. Auxilia o engenheiro de software e o cliente a entenderem melhor o que deve ser construído quando os requisitos estão confusos.

II. Tem como vantagem a construção rápida de um protótipo que, não podendo ser descartado, passa a ser o núcleo do sistema que será construído.

III. Pode ser usada como um modelo de processo independente.

IV. Apresenta ao cliente uma versão executável do software, sempre utilizando os algoritmos mais eficientes para demonstrar a capacidade do sistema a ser criado.

V. É indicada para estudar as alternativas de interface do usuário e a viabilidade de atendimento dos requisitos de desempenho, dentre outras possibilidades.

Está correto o que consta APENAS em

I. O Analista se insere no ambiente de trabalho em que o sistema será utilizado. O trabalho diário é observado e são anotadas as tarefas reais em que o sistema será utilizado. O principal objetivo da técnica é ajudar a descobrir requisitos de sistema implícitos, que refletem os processos reais, em vez de os processos formais, nos quais as pessoas estão envolvidas.

II. É composta de duas etapas principais: planejamento, que tem por objetivo elicitar e especificar os requisitos, e projeto, em que se lida com o projeto de software. Cada etapa consiste em três fases: a primeira cuida de organizar a equipe e fazer a preparação para a segunda fase, na qual é realizado um ou mais encontros estruturados, envolvendo desenvolvedores e usuários, em que os requisitos são desenvolvidos e documentados. A terceira fase tem por objetivo converter a informação da fase anterior em um documento de especificação de requisitos.

As técnicas I e II referem-se, respectivamente, a