Questões de Concurso

Para fundação casa

Foram encontradas 1.279 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Leia o trecho sobre o Shell Script e analise as assertivas abaixo.

#!/bin/bash

echo "Vou buscar os dados do sistema.

Posso continuar? [s/n] "

scanf RESPOSTA

test "$RESPOSTA" = "n" && exit

echo "Data e Horário:"

date

echo

echo "Uso do disco:"

df

echo

echo "Usuários conectados:"

w

É correto o que se afirma em

I. echo – exibe mensagens na tela.

II. scanf – captura o que o usuário digitar.

III. date – mostra data e horário.

IV. w – mostra usuários conectados.

É correto o que se afirma em

Coluna B ( ) Mostra programas padrão para a extensão ou formato de arquivo especificado. ( ) Lista conexões de rede ativas no host. ( ) Exclui um ou mais arquivos. ( ) Lista quais recursos do Windows foram iniciados no Sistema.

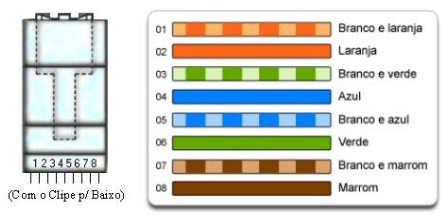

Analise a figura e as assertivas abaixo.

I. Trata-se da crimpagem padrão EIA/TIA 586A.

II. A norma pode ser aplicada nos cabos Categoria 5, 5e e 6.

III. Durante a crimpagem, a posição do clipe é irrelevante.

É correto o que se afirma em

( ) Arquivos de configuração scripts e inicialização. ( ) Bibliotecas e módulos (drives): compartilhados com frequência. ( ) Diretório local de usuários. ( ) Dispositivos de entrada/ saída: Floppy, Hard Disk, CD-ROM e Modem. ( ) Diretório de montagem de dispositivos, sistemas de arquivos e partição.

Coluna A 1. Ntds.dit 2. Edb.log 3. Edb.chk 4. Res1.log

Coluna B ( ) Arquivo de checkpoint que controla transações no arquivo Edb.log que já foram comitadas no arquivo Ntds.dit. ( ) Arquivo de reserva que assegura que alterações sejam gravadas na base (Ntds.dit) no caso de falta de espaço em disco. ( ) Arquivo de banco de dados do AD. ( ) Arquivo onde são armazenadas todas as transações feitas no AD.

Sobre os serviços do Active Directory (AD), correlacione as colunas e, em seguida, assinale a alternativa que apresenta a sequência correta.

1. AD CS

2. AD DS

3. AD FS

4. AD LDS

5. AD RMS

( ) Serviços de Gerenciamento de Direitos protegem informações e funcionam com aplicativos habilitados, a fim de ajudar a proteger informações digitais contra uso não autorizado.

( ) Serviços de Federação oferecem tecnologias SSO (logon único) na Web para autenticar um usuário em vários aplicativos Web durante uma única sessão on-line.

( ) Serviços de Certificado permitem criar, distribuir e gerenciar certificados de chaves públicas.

( ) Lightweight Directory Services é um serviço de diretório LDAP (Lightweight Directory Access Protocol) que proporciona um suporte flexível para aplicativos habilitados para diretório, sem as restrições dos Serviços de Diretório AD.

( ) Serviços de Domínio

armazenam dados de

diretório e gerenciam a

comunicação entre

usuários e domínios,

incluindo processos de

logon de usuário,

autenticação e pesquisas

de diretório.