Questões de Concurso Para tre-pr

Foram encontradas 955 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Batizada de Drown, a séria vulnerabilidade descoberta afeta HTTPS e outros serviços que dependem de SSL e TLS, alguns dos protocolos mais essenciais para segurança na internet. O Drown aproveita que na rede, além de servidores que usam TLS por padrão, há outros que também suportam ........ e, explorando a vulnerabilidade do protocolo antigo, podem quebrar a criptografia do padrão TLS. Em testes realizados pelos pesquisadores, um PC normal foi capaz de quebrar a criptografia TLS em um servidor vulnerável em menos de 1 minuto. Durante um período, os pesquisadores realizaram uma ampla varredura na internet e descobriram que 33% de todo tráfego HTTPS pode estar vulnerável ao ataque Drown. É importante ressaltar que a quebra da criptografia depende também da capacidade de monitorar o tráfego TLS, mas isto é facilmente realizável em redes públicas ou a partir da invasão da rede tanto no lado do cliente como do lado do servidor. Como a vulnerabilidade está do lado do servidor, não há nada que possa ser feito no lado do cliente, que nem fica sabendo que o ataque está acontecendo.

(Disponível em: https://blog.leverage.inf.br/2016/03/01/drown-attack-nova-vulnerabilidade-no-tls/. Acessado em: 03 jul. 2017)

Ao ler esta notícia, da qual foi omitido o protocolo de segurança, um Analista Judiciário concluiu, corretamente, que

Considere que um Sistema de Detecção de Intrusão (Intrusion Detection System − IDS) de um Tribunal foi configurado para realizar certo tipo de detecção. Um usuário, que sempre realiza o acesso à Internet no horário comercial, está sendo monitorado pelo IDS. Este IDS passou uma semana criando o perfil deste usuário e, a partir do último dia daquela semana, começou a empregar em seu perfil o horário comercial como o permitido para a utilização da Internet. Certo dia, após a detecção estar ativa, o usuário quis acessar a Internet durante a madrugada para entregar um relatório importante. Como este comportamento não estava de acordo com o perfil criado, a resposta a esta detecção realizada pelo IDS foi o bloqueio do acesso à Internet para aquele usuário. Neste caso, o IDS detectou um falso positivo. Embora isso possa ocorrer, pois o comportamento de usuários e sistemas pode variar amplamente, este tipo de detecção pode identificar novas formas de ataques.

O tipo relatado é denominado Detecção

“O ransomware WannaCry recebido e analisado pelo US-CERT é um carregador que contém uma DLL criptografada pelo algoritmo ..I.. . Durante o tempo de execução, o carregador grava um arquivo no disco chamado ‘t.wry’. O malware, em seguida, usa uma chave incorporada de ..II.... bits para descriptografar esse arquivo. Esta DLL, que é então carregada no processo pai, é o real WannaCry Ransomware responsável por criptografar os arquivos do usuário. Usando este método de carregamento criptográfico, o WannaCry DLL nunca é diretamente exposto no disco e portanto não fica vulnerável a varreduras de software antivírus. A DLL recém-carregada imediatamente começa a criptografar arquivos no sistema da vítima usando o mesmo algoritmo e o mesmo tamanho de chave. Uma chave aleatória é gerada para a criptografia de cada arquivo e esta mesma chave deve ser usada para descriptografar o arquivo, mas o hacker cobra um resgate em bitcoins da vítima para fornecer as chaves.”

(Adaptado de: https://www.multirede.com.br/2017/05/15/ataque-cibernetico-proteja-seus-dados-wannacry-ransomware/. Acessado em: 01/07/2017)

As lacunas I e II e a técnica de criptografia são, correta e respectivamente,

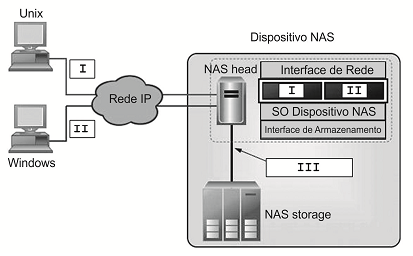

Considere a imagem abaixo de uma solução de armazenamento, que contém o diagrama com componentes de um dispositivo NAS. Observe que as caixas numeradas I e II estão repetidas, pois se referem aos mesmos elementos respectivos.

As caixas I, II e III se referem, correta e respectivamente, a