Questões de Concurso

Para técnico de nível superior - sistemas de segurança

Foram encontradas 17 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

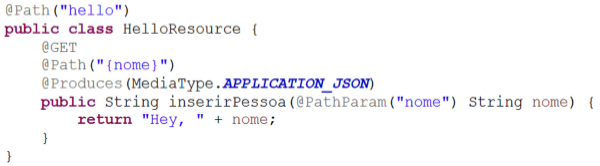

A classe HelloResource implementa um serviço RESTful em Java utilizando a API JAX-RS, considere as afirmativas a seguir.

I. O comando @GET determina qual verbo o método está vinculado.

II. O comando @Path determina o caminho no qual o recurso ou método está vinculado.

III. O comando @PathParam extraI o parâmetro da Query.

Está(ão) CORRETA(S) apenas a(s) assertiva(s):

Considerando os conceitos relacionados a Web services, analise as assertivas a seguir.

I. Web services são mecanismos utilizados na integração de sistemas.

II. WSDL é o protocolo utilizado durante uma requisição para transportar uma mensagem.

III. Interoperabilidade é a capacidade de um serviço ser descoberto facilmente.

IV. UDDI é um serviço de diretório para registrar e pesquisar serviços web.

V. XML é uma linguagem de marcação para troca de informações.

Está(ão) CORRETA(S) apenas a(s) assertiva(s):

Sobre herança em Programação Orientada a Objetos, considere as afirmativas a seguir.

I. Uma subclasse é uma instância específica da superclasse.

II. A técnica de herança é essencial para o reuso e extendabilidade de classes.

III. Polimorfismo é a habilidade de uma subclasse realizar herança múltipla de diferentes classes.

Está (ão) CORRETA(S) apenas as assertivas:

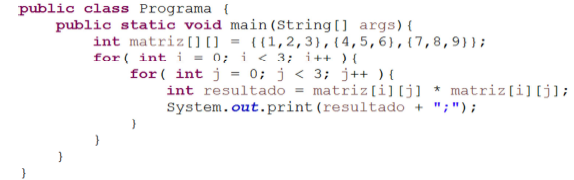

Considere o programa em Java a seguir.

Assinale a alternativa que apresenta, CORRETAMENTE, os valores impressos pela execução desse programa.

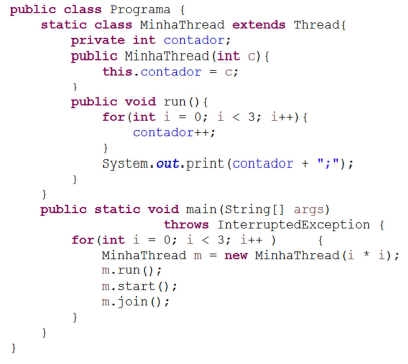

Considere as classes em Java a seguir.

Assinale a alternativa que apresenta, CORRETAMENTE, os valores impressos pela execução desse programa.

Considere as afirmações sobre o Modelo de Referência MPS para Software (MR-MPS-SW) do programa MPS.BR:

I. O Modelo de Referência MPS para Software (MR-MPS-SW) tem como base técnica a NBR ISO/IEC 12207, o CMMI-DEV® e o P-CMM® (People Capability Maturity Model) .

II. O nível de capacidade do nível F inclui os atributos de processo dos níveis G e F para todos os processos relacionados no nível de maturidade F e G.

III. As avaliações conjuntas do modelo MR-MPS-SW e o CMMI-DEV podem ser adotadas pelas organizações para, entre outros aspectos, otimizar o tempo e o esforço do processo.

IV. As avaliações conjuntas do modelo MR-MPS-SW e o CMMI-DEV versão 1.3 não fazem sentido, porque o modelo MR-MPS-SW tem sete níveis de maturidade e o modelo CMMI-DEV versão 1.3 tem cinco níveis de maturidade.

Sobre as assertivas, está CORRETO o contido apenas em

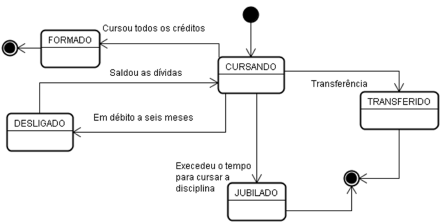

Análise o diagrama de máquina de estado a seguir

Sobre o diagrama, é CORRETO afirmar que

No que se refere a elicitação e análise de requisitos, análise as assertivas a seguir.

I. O levantamento orientado a pontos de vista utiliza a técnica de brainstorming para identificar os serviços e as entidades do sistema.

II. A técnica de etnografia pode ser utilizada somente para complementar as informações obtidas nas entrevistas ou questionários.

III. O JAD (Joint Application Design) é uma técnica para promover cooperação, entendimento e trabalho em grupo entre os usuários desenvolvedores.

IV. A entrevista e o questionário são técnicas apropriadas para utilizar em fases iniciais de obtenção de requisitos.

É CORRETO apenas o que se afirma em

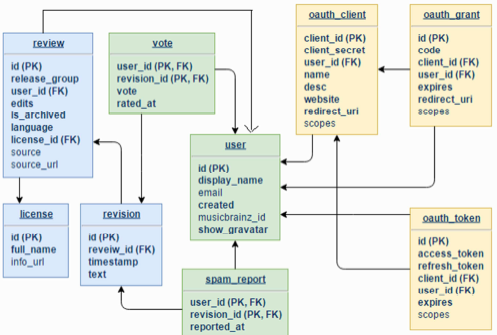

Considere o seguinte diagrama de um modelo lógico de um banco de dados relacional:

Sobre esse diagrama, é CORRETO afirmar que

Com base no disposto na Lei nº 11.419/2006, que dispõe sobre a informatização do processo judicial e dá outras providências, analise as assertivas a seguir.

I. Os órgãos do Poder Judiciário poderão desenvolver sistemas eletrônicos de processamento de ações judiciais por meio de autos total ou parcialmente digitais, utilizando, preferencialmente, a rede mundial de computadores e acesso por meio de redes internas e externas.

II. Todos os atos processuais do processo eletrônico serão assinados eletronicamente na forma estabelecida na Lei nº 11.419/06.

III. No processo eletrônico, todas as citações, intimações e notificações, inclusive da Fazenda Pública, serão feitas por meio eletrônico.

IV. Quando, por motivo técnico, for inviável o uso do meio eletrônico para a realização de citação, intimação ou notificação,esses atos processuais não poderão ser praticados segundo as regras ordinárias, devendo ser posta da comunicação de adiamento dos serviços por problemas técnicos.

Assinale a alternativa que indica apenas as assertivas CORRETAS.

Sobre a Lei nº 3.310/2006, que dispõe sobre o Estatuto dos Servidores Públicos do Poder Judiciário do Estado de Mato Grosso do Sul, leia as assertivas abaixo e, depois, assinale a alternativa CORRETA.

I. O servidor estável só perderá o cargo em virtude de decisão judicial proferida por órgão de segunda instância, ainda que haja pendência de recurso.

II. O servidor estável só perderá o cargo mediante processo administrativo disciplinar, em que lhe seja assegurada ampla defesa.

III. O servidor estável só perderá o cargo mediante procedimento de avaliação periódica de desempenho, na conformidade

de regulamento, assegurada ampla defesa.

IV. O servidor estável só perderá o cargo por corte de despesas com pessoal, na forma que dispuser lei federal específica.

V. O servidor estável só perderá o cargo em virtude de laudo pericial que ateste a ineficiência na prestação do serviço público.

Programação Orientada a Objetos (POO) é um paradigma de análise e programação de sistemas presente em diversas linguagens de programação. Considerando os conceitos de POO aplicado em JAVA, analise as assertivas a seguir.

I. O construtor de uma classe é um método executado automaticamente quando um objeto dessa classe é instanciado.

II. O Java permite a herança múltipla de classes, em que uma subclasse realiza a herança de duas ou mais superclasses.

III. O Java permite a implementação de múltiplas interfaces, em que uma classe implementa duas ou mais interfaces.

IV. O Java permite que as classes abstratas possuam métodos concretos.

V. Todas as classes em Java derivam da classe Object.

Estão CORRETAS apenas as assertivas:

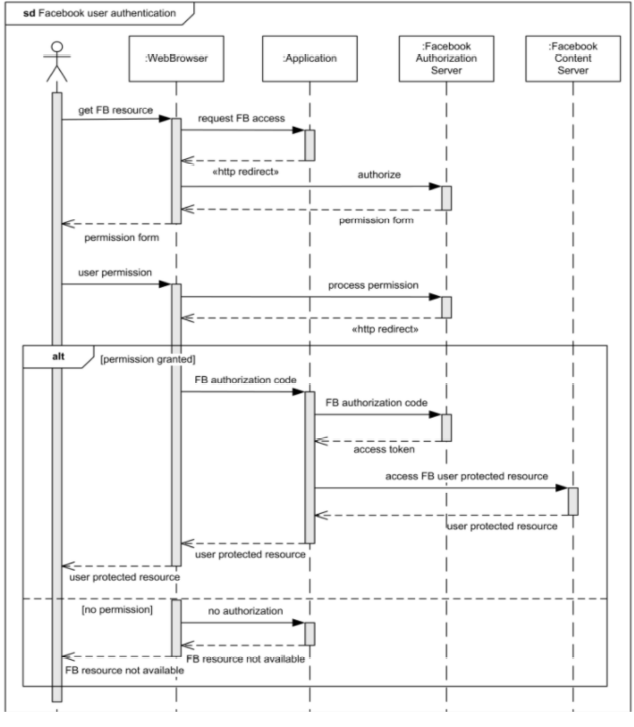

Com base no diagrama de sequência de implementação da autenticação do Facebook visto na figura a seguir, é possível afirmar que