Questões de Concurso

Para gestor de tecnologia da informação

Foram encontradas 349 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Disponível em: http://bichinhosdejardim.com/.

Acesso em: 01 de junho de 2024.

Disponível em: http://bichinhosdejardim.com/.

Acesso em: 01 de junho de 2024.

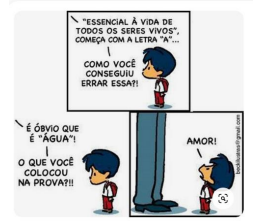

Disponível:https://admin.guiame.com.br/chargeshar ges-alem-da-agua-esta-faltando-o amor.html/acesso em: 05 de junho de 2024.

Na frase, "O que você colocou na prova?" Do ponto de vista morfológico, a palavra destacada corresponde, respectivamente, a:

Samba do Approach

Zeca Pagodinho e Zeca Baleiro.

Venha provar meu brunch

saiba que eu tenho approach

na hora do lunch

eu ando de ferryboat

Eu tenho savoir-faire

meu temperamento é light

minha casa é hi-tech

toda hora rola um insight

Já fui fã do Jethro Tull

hoje me amarro no Slash

minha vida agora é cool

meu passado é que foi trash

Disponível:https://www.letras.mus.br/zecabaleiro/43674. Acesso em: 05 de junho de 2024.

No que refere as diversas modalidades do uso da língua e as expressões em destaque na música "Samba do Approach", é CORRETO afirmar que essas expressões se configuram como:

Conforme a Lei n.° 13.639/2018, julgue o item.

A admoestação pública é uma sanção disciplinar passível de aplicação.

Conforme a Lei n.° 13.639/2018, julgue o item.

O Conselho Federal receberá dos Conselhos Regionais percentual do valor arrecadado a título de anuidades, multas, taxas e tarifas.

À luz da Lei n.° 13.639/2018, julgue o item.

Não há a figura do suplente entre os conselheiros federais, que, em caso de indisponibilidade, serão substituídos por novo membro eleito em pleito específico.

À luz da Lei n.° 13.639/2018, julgue o item.

O mandato de conselheiro federal tem a duração de dois anos, vedada a reeleição.

Julgue o item, relativo ao BSC (Balanced Scorecard) e ao Project Management Body of Knowledge (PMBOK 5.a edição).

Segundo o PMBOK, 5.a edição, os parceiros de negócios são a parte interessada do projeto, constituída por uma pessoa ou por um grupo de pessoas, que fornece recursos e suporte para o projeto e é responsável por seu sucesso.

Julgue o item, relativo ao BSC (Balanced Scorecard) e ao Project Management Body of Knowledge (PMBOK 5.a edição).

De acordo com o PMBOK, 5.a edição, os ativos de processos organizacionais não incluem as bases de conhecimento da organização, como, por exemplo, lições aprendidas. Contudo, eles incluem os planos, os processos, as políticas e os procedimentos operacionais.

Julgue o item, relativo ao BSC (Balanced Scorecard) e ao Project Management Body of Knowledge (PMBOK 5.a edição).

Para o PMBOK, 5.a edição, um projeto pode envolver uma única pessoa ou várias pessoas, uma única organização ou múltiplas unidades organizacionais de múltiplas organizações.

Julgue o item, relativo ao BSC (Balanced Scorecard) e ao Project Management Body of Knowledge (PMBOK 5.a edição).

Traduzir a estratégia da empresa em termos operacionais e alinhar a organização à estratégia são alguns dos objetivos do BSC.

Julgue o item, relativo ao BSC (Balanced Scorecard) e ao Project Management Body of Knowledge (PMBOK 5.a edição).

O BSC não se aplica à área de gestão de tecnologia da informação (TI), já que seu objetivo é medir o desempenho da empresa com base em sua atividade- fim, ou seja, no seu negócio.

No que se refere ao sistema operacional Linux e às criptografias simétrica e assimétrica, julgue o item.

A criptografia em que a chave utilizada para criptografar os dados é a mesma chave utilizada para descriptografá-los é a simétrica.

No que se refere ao sistema operacional Linux e às criptografias simétrica e assimétrica, julgue o item.

A criptografia assimétrica envolve o uso de duas chaves diferentes, sendo uma privada e outra pública. Entretanto, no processo de cifragem de mensagens, exige-se apenas a chave privada.