Questões de Concurso

Para técnico em tecnologia da informação

Foram encontradas 2.873 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

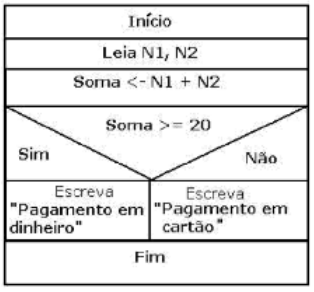

Temos diversas formas que podemos utilizar para representar um algoritmo.

A forma anterior, representa:

De acordo com a Lei do Governo Digital (Lei nº 14.129/2021), são componentes essenciais para a prestação digital dos serviços públicos na Administração Pública:

I. a Base Nacional de Serviços Públicos.

II. os Sistemas abertos.

III. as Plataformas de Governo Digital.

IV. as Cartas de Serviços ao Usuário.

V. os Protocolos.

Estão corretos apenas os itens agrupados em:

Acerca da Lei de Acesso à Informação, analise os itens a seguir:

I. Disponibilidade, autenticidade, integridade e primariedade são tipos de qualidades das informações.

II. Um dado que ainda não foi processado não pode ser legalmente considerado informação.

III. Ou a informação é íntegra e primária ou ela é autêntica e atualizada.

Está(ão) correto(s) o(s) item(ns):

A Autoridade Nacional de Proteção de Dados (ANPD) é composta de:

I. Ouvidoria.

II. Corregedoria.

III. Procuradoria.

IV. Conselho Nacional de Proteção de Dados Pessoais e da Privacidade.

V. Conselho de Governança Corporativa.

Estão corretos apenas os itens agrupados em:

Acerca dos conceitos previstos na Lei Geral de Proteção de Dados (LGPD), analise os itens abaixo:

I. Dado impessoal ou anônimo é aquele relativo a titular que não possa ser identificado, considerando a utilização de meios técnicos razoáveis e disponíveis na ocasião de seu tratamento.

II. São agentes de tratamento de dados pessoais não sensíveis: controlador, operador, encarregado e autoridade nacional.

III. Encarregado é a pessoa indicada pelo controlador e operador para atuar como canal de comunicação entre o controlador, os titulares dos dados e a Autoridade Nacional de Proteção de Dados (ANPD).

Está(ão) correto(s) o(s) item(ns):

Na Secretaria de Estado da Fazenda de Roraima – SEFAZ, ao Chefe da Seção de Controle de Parcelamento compete:

I. Emitir notificações para a cobrança dos contribuintes inadimplentes com os débitos fiscais parcelados.

II. Receber, conferir, analisar e processar o pedido de parcelamento de tributos de competência do Estado de Roraima.

III. Acompanhar a liquidação e respectivo arquivamento dos processos quitados.

IV. Encaminhar, para inscrição na Dívida Ativa do Estado, os processos de parcelamentos de débitos com atraso superior a 30 (trinta) dias.

V. Elaborar, conferir e acompanhar os cálculos dos pedidos de parcelamentos de débitos fiscais.

Estão corretos apenas os itens agrupados em: