Questões de Concurso Militar EsFCEx 2018 para Oficial - Informática

Foram encontradas 70 questões

Em relação às Ameaças Persistentes Avançadas (do inglês APT - Advanced Persistent Threat) associe a segunda coluna de acordo com a primeira e, a seguir, assinale a alternativa com a sequência correta.

Fase

1. Reconhecimento

2. Direcionamento

3. Comprometimento

4. Administração

5. Movimento lateral

Característica

( ) Busca de outros hosts vulneráveis na rede.

( ) Os invasores enumeram compartilhamentos de rede.

( ) Identificação de dados do host atacado.

Em relação à forma de classificação dos métodos de ocultação típicos usados por vírus de computador, analise as proposições abaixo e, em seguida, assinale a alternativa que apresenta a resposta correta.

I. Um vírus cifrado usa uma chave aleatória para criptografar/decriptografar parte de seu código.

II. Um vírus polimórfico reescreve a si mesmo completamente a cada infecção.

III. Um vírus metamórfico muda a chave de encriptação/decriptação a cada infecção.

Analise as afirmativas sobre o modelo de medição da eficácia de um Sistema de Gestão da Segurança da Informação (SGSI), colocando entre parênteses a letra “V’', quando se tratar de afirmativa verdadeira, e a letra “F” quando se tratar de afirmativa falsa. A seguir, assinale a alternativa que apresenta a sequência correta.

( ) O Cliente da medição é quem exige informação sobre a eficácia de um SGSI e seus controles.

( ) O Coletor da informação é quem detém a informação sobre um objeto de medição e atributos e é o responsável pela medição.

( ) O Comunicador de informação é quem analisa e comunica os resultados da medição.

Em relação às diretrizes da Norma Brasileira de Segurança da Informação para classificação, rotulação e tratamento da informação, associe a segunda coluna de acordo com a primeira e, a seguir, assinale a alternativa com a sequência correta:

Nível de classificação

1. Nível 1

2. Nível 2

3. Nível 3

4. Nível 4

Características básicas

( ) Informações internas que podem ser divulgadas a todos os colaboradores e prestadores de serviço.

( ) Informações que podem ser divulgadas publicamente.

( ) Informações restritas que podem ser divulgadas a determinados grupos.

( ) Informações que requerem tratamento especial.

Em relação ao comportamento de redes de computadores, analise as proposições abaixo e, em seguida, assinale a alternativa que apresenta a resposta correta.

I. Avaliar a eficácia de um esquema de alocação de recursos numa rede depende do atraso dos pacotes, independentemente da vazão.

II. Uma rede é estável quando os pacotes continuam a passar mesmo quando ela está operando sob carga intensa.

III. Um colapso por congestionamento poderá ocorrer em uma rede não estável.

IV. A utilização eficaz dos recursos da rede é o único critério válido para julgar um esquema de alocação de recursos.

Em relação às ações disponíveis na tabela de filtragem do firewall do sistema operacional Linux usando iptables, associe a segunda coluna de acordo com a primeira e, a seguir, assinale a alternativa com a sequência correta.

Ação

1. DROP

2. REJECT

3. MIRROR

4. RETURN

5. ULOG

( ) descarta pacotes de forma silenciosa

( ) termina cadeias definidas por usuários

( )

faz swap entre os endereços IP de origem e

destino antes de enviar o pacote

Considere o programa escrito abaixo em linguagem C:

Assinale a alternativa correta sobre o resultado impresso.

Considerando a teoria de normalização em banco de dados, assinale a alternativa que completa corretamente as lacunas abaixo.

“Uma relação está na__________ forma normal, se e somente se ela está na

___________ forma normal e todo atributo não chave é irredutivelmente dependente da chave primária.”

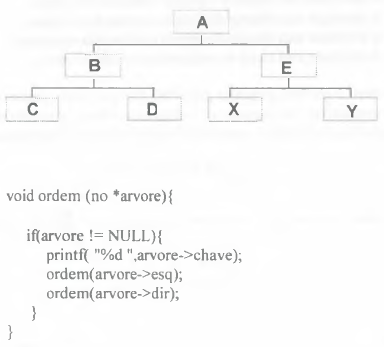

A estrutura abaixo representa a célula de uma árvore em linguagem C:

typedef struct _no{

int chave;

struct no *esq, *dir;

} no;

Assinale a alternativa correta sobre qual sequência será impressa ao executar um caminhamento na árvore abaixo, conforme o código escrito em linguagem C a seguir.

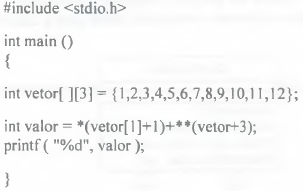

Considere o programa escrito em linguagem C:

Assinale a alternativa que corresponde ao resultado que será impresso.

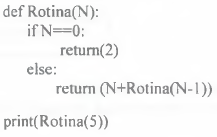

Considere o programa escrito em linguagem Python:

Assinale a alternativa que corresponde ao resultado que será impresso.

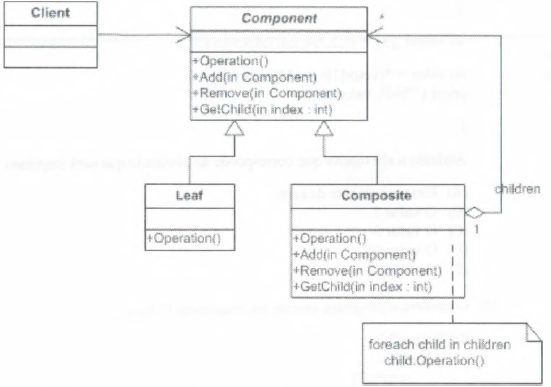

Com relação à área de conhecimento envolvendo padrões de projeto, a figura abaixo representa o padrão de projeto Composite. Analisando a figura, qual das alternativas abaixo representa a responsabilidade para a classe Leaf.

Considerando o modelo proposto pelo PMI (Project Management Institute) para o gerenciamento de projetos, suponha uma determinada atividade com os seguintes parâmetros:

• Valor Agregado (VA) = 500

• Valor Planejado (VP) = 600

• Custo Real (CR) = 900

Nestas condições, qual das alternativas abaixo define o status atual da

atividade:

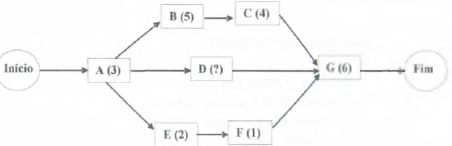

Considere o modelo proposto pelo PMI (Project Management Institute) para o gerenciamento de projetos e o diagrama abaixo que ilustra um conjunto encadeado de atividades e sua duração (em dias) entre parênteses:

Para que o caminho A-D-G se tome um caminho critico, qual das alternativas

representa a quantidade de dias que a atividade D deve possuir:

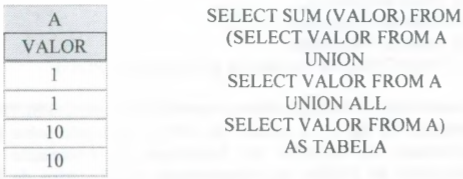

Considere a tabela A e a consulta SQL abaixo:

Assinale a alternativa correta para o número que teremos como retomo da consulta SQL.