Questões de Concurso Sobre algoritmos e estrutura de dados

Foram encontradas 3.123 questões

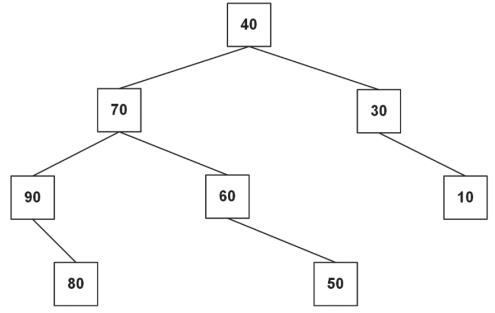

Quanto à construção de algoritmos e estrutura de dados, assinale a alternativa que obedece corretamente à condição de heap para um array A.

Exemplos de elementos que auxiliam diretamente os motores de busca a interpretar o conteúdo de um site incluem:

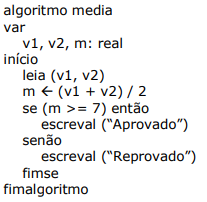

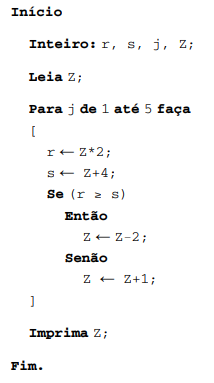

Qual forma de representação de algoritmos foi utilizada?

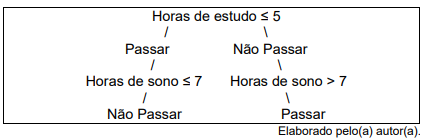

A partir da árvore acima, depreende-se que se um estudante

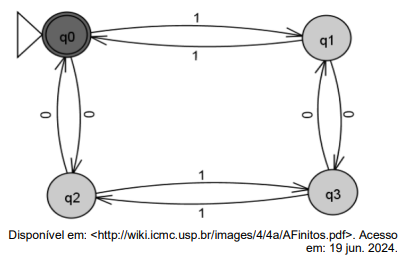

Analise este autômato concebido no software JFLAP a seguir.

A única cadeia de caracteres aceita pelo autômato acima é:

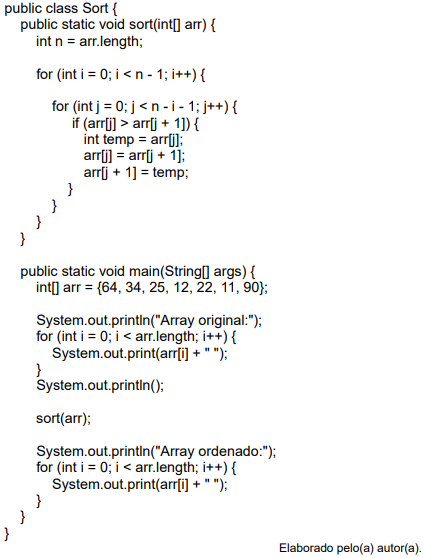

O código apresentado refere-se ao Algoritmo de Ordenação conhecido como:

4 8 1 3 8 1 3 1 3 5 1 3

Elaborado pelo(a) autor(a).

Considerando a representação de como a estrutura se comporta durante as operações sucessivas de adição e remoção de elementos, infere-se que a estrutura de dados é uma:

Um problema computacional é dito NP-completo quando

No que se refere ao uso de tabelas de hash para armazenamento de informação, assinale a alternativa correta.

Levando em consideração que os dados possuem outliers que podem afetar negativamente a normalização, qual técnica de normalização seria adequada?

A Figura abaixo exibe uma árvore binária de busca balanceada.

Um novo número inteiro foi inserido nessa árvore sem que suas propriedades tenham sido alteradas. Além disso, nenhuma transformação foi necessária para mantê-la balanceada.

Qual foi o número inteiro inserido?

( ) Estruturas sequenciais

( ) Estruturas de decisão

( ) Estruturas de interação

( ) Estruturas de repetição

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Considerando que o valor lido para a variável Z, no início do algoritmo, tenha sido 7, então o valor impresso de Z, ao final da execução desse algoritmo, será: