Questões de Concurso

Sobre firewall em redes de computadores

Foram encontradas 537 questões

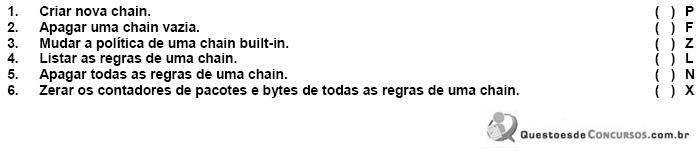

Assinale a alternativa que apresenta a numeração correta da coluna da direita, de cima para baixo.

I - firewalls podem usar filtros de pacotes que operam examinando os endereços IP dos pacotes que por eles passam;

II - firewalls não tratam códigos maliciosos, cavalos de tróia ou vírus, uma vez que há inúmeras maneiras de codificar as transferências de arquivos binários nas redes;

III - firewalls, associados a mecanismos de detecção de intrusão, oferecem proteção contra ataques oriundos de dentro e de fora da rede que estão protegendo.

Está correto o que se afirma em

I - Bloqueio de pacotes ICMP

II - Liberação de tráfego TCP somente na porta 80

III - Bloqueio de tráfego UDP nas portas 25 e 53

É possível aplicar, com esse tipo de filtro, a(s) funcionalidade(s)

subsequentes.

1. Um firewall do tipo filtro de pacotes implanta as regras definidas da política de segurança da empresa, visando proteger a rede interna de acessos indevidos e minimizar ataques que partam da rede interna, mediante a autenticação do usuário da rede.

2. Um gateway de aplicação é um firewall que opera na camada de aplicação. O gateway decide transmitir ou descartar um pacote com base nos campos de cabeçalho, no tamanho da mensagem, porém não examina o conteúdo do pacote.

3. Diversas arquiteturas podem ser empregadas para a implantação de firewalls em uma rede. É recomendável que a arquitetura empregada defina um segmento de rede separado e com acesso altamente restrito, conhecido como DMZ (DeMilitarized Zone, ou zona desmilitarizada) e que os seus servidores acessíveis externamente (p.ex. Web, FTP, correio eletrônico e DNS) estejam neste segmento.

4. Visando prevenir acessos não autorizados, os Sistemas de Gerenciamento de Banco de Dados (SGBD) oferecem autenticação baseada em senhas e controle de acesso ao SGBD, além do controle de acesso às tabelas do banco. Três abordagens de controle de acesso são possíveis: controle de acesso discricionário, controle de acesso baseado em papéis e controle de acesso mandatório.

5. Na sua configuração padrão, muitos servidores SMTP vêm com o relay aberto, permitindo que estes sejam usados para enviar mensagens de/para qualquer rede ou domínio, independente dos endereços envolvidos serem da sua rede ou não. Estes servidores são amplamente explorados para envio de Spam.

Assinale a alternativa que indica todas as afirmativas corretas.

próximos itens.

próximos itens.

subsequentes.

A configuração de um firewall consiste em uma

criptografia, firewalls, certificados e autenticação, julgue os itens a

seguir.

Se o Firewall estiver configurado com filtragem de pacotes, conclui-se que

I - Podem usar filtros de pacotes que operam examinando os endereços IP dos pacotes que por eles passam.

II - Não tratam códigos maliciosos, cavalos de tróia ou vírus, uma vez que há inúmeras maneiras de codificar as transferências de arquivos binários nas redes.

III - Associados a mecanismos de detecção de intrusão, oferecem proteção contra ataques oriundos de dentro e de fora da rede que estão protegendo.

Está(ão) correta(s) a(s) afirmativa(s)

I. No contexto empresarial, a segurança de redes é obtida através da utilização do uso apropriado de equipamentos e políticas de segurança que administrem o uso desses recursos. Em relação à segurança de redes e controle de acesso que assegurem a integridade dos serviços executados nos sistemas operacionais.

II. O entendimento apropriado sobre o risco permite aos administradores a habilidade de avaliar a relação custo-benefício e decidir sobre implementar controles para a correção de vulnerabilidades ou arcar com as consequências de uma ameaça potencial de invasão.

III. Em ambientes de rede de computadores o gerenciamento de riscos deve ocorrer através de auditorias periódicas nos principais equipamentos de conectividade e sistemas de proteção de rede existentes. O processo de análise de riscos deve cobrir o maior número possível de ativos de tecnologia, tais como, roteadores de borda, roteadores de acesso remoto, access points, sistemas de proxy, sistemas antivírus e firewalls.

IV. O custo para implementar controles que evitem vulnerabilidades, tais como, servidores de e-mails inadequadamente configurados, implementações de segurança específicas para alguns ativos de TI e substituição de servidores open relay é relativamente maior que suas consequências, invalidando, dessa forma, a política de segurança.

É correto o que se afirma APENAS em