Questões de Concurso Público BR Distribuidora 2010 para Analista de Sistemas Júnior - Infra-Estrutura

Foram encontradas 70 questões

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42263

Segurança da Informação

Em relação aos aspectos relevantes que envolvem a segurança da informação, analise as proposições a seguir.

I - O certificado digital de uma empresa é um arquivo confidencial que deve estar a salvo das ações de hackers, pois, caso contrário, o certificado será revogado.

II - CAPTCHAs podem ser utilizados para impedir que softwares automatizados executem ações que degradem a qualidade do serviço prestado por um sistema Web, devido ao abuso no uso do recurso disponibilizado pelo sistema.

III - O não repúdio é uma técnica de proteção utilizada por agentes de segurança para educar os usuários contra a possível tentativa de hackers de obterem informações importantes ou sigilosas em organizações ou sistemas, por meio da enganação ou da exploração da confiança das pessoas.

Está(ão) correta(s) a(s) proposição(ões)

I - O certificado digital de uma empresa é um arquivo confidencial que deve estar a salvo das ações de hackers, pois, caso contrário, o certificado será revogado.

II - CAPTCHAs podem ser utilizados para impedir que softwares automatizados executem ações que degradem a qualidade do serviço prestado por um sistema Web, devido ao abuso no uso do recurso disponibilizado pelo sistema.

III - O não repúdio é uma técnica de proteção utilizada por agentes de segurança para educar os usuários contra a possível tentativa de hackers de obterem informações importantes ou sigilosas em organizações ou sistemas, por meio da enganação ou da exploração da confiança das pessoas.

Está(ão) correta(s) a(s) proposição(ões)

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42264

Segurança da Informação

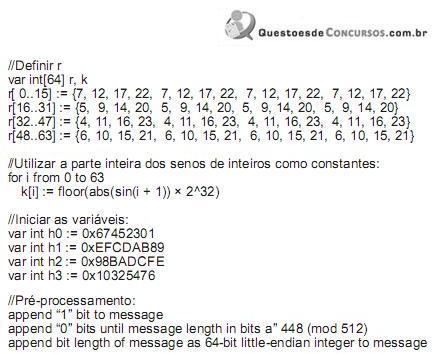

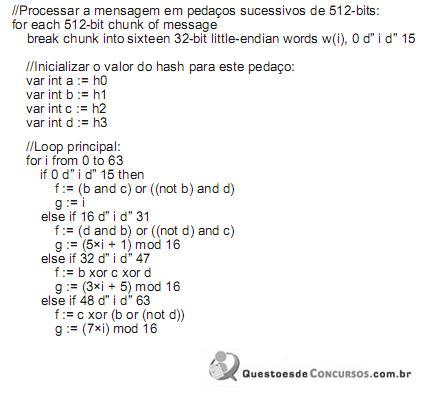

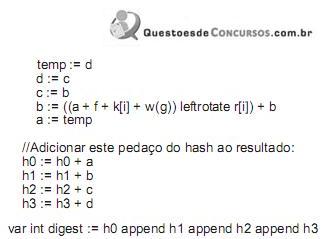

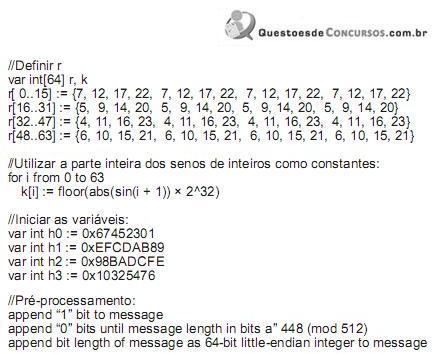

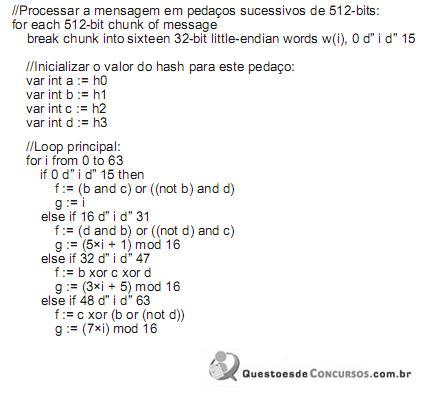

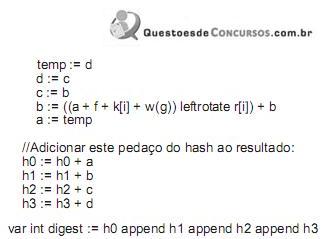

Considere o seguinte pseudocódigo que está sendo elaborado para um algoritmo criptográfico, no qual message é o texto de entrada.

Sobre este algoritmo é INCORRETO afirmar que

Sobre este algoritmo é INCORRETO afirmar que

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42265

Redes de Computadores

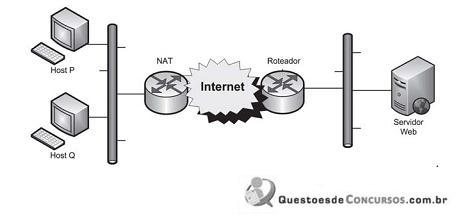

Considere a estrutura de rede abaixo, na qual a NAT possui um único endereço IP válido 158.208.189.40 atribuído à sua interface externa e um endereço IP 10.1.1.254 atribuído à sua interface interna e usa a tradução de endereços de porta para suportar a sobrecarga.

Se os hosts P e Q que apresentam, respectivamente, os endereços IP 10.1.1.10 e 10.1.1.12 tentarem simultaneamente acessar o servidor Web que possui endereço IP 170.1.1.1, quais seriam os endereços IP de origem contidos nos pacotes de P e Q, respectivamente, recebidos pelo servidor Web?

Se os hosts P e Q que apresentam, respectivamente, os endereços IP 10.1.1.10 e 10.1.1.12 tentarem simultaneamente acessar o servidor Web que possui endereço IP 170.1.1.1, quais seriam os endereços IP de origem contidos nos pacotes de P e Q, respectivamente, recebidos pelo servidor Web?

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42266

Segurança da Informação

Duas entidades, P e Q, desejam se comunicar por meio de um canal seguro e, para isso, decidem utilizar uma terceira entidade de confiança, X, para a criação deste canal. Ambas as entidades já possuem a chave pública de X e confiariam em uma assinatura dessa entidade.

Nesse contexto, considere os seguintes passos executados para a estabelecimento do canal:

1. P requisita a X a chave pública de Q.

2. X pega a chave pública verificada de Q, nos seus bancos de dados, e assina essa chave atestando sua legitimidade.

3. X envia para P a chave junto com a assinatura.

4. P verifica a assinatura de X, certifica-se de que tudo está correto e aceita essa chave de Q como autêntica.

5. P usa sua chave particular para encriptar a chave pública de Q e envia o resultado para Q.

6. Q usa sua chave particular para desencriptar a chave enviada por P.

7. P e Q passam a usar um algoritmo simétrico com a chave enviada por P para trocar as mensagens.

Considerando os objetivos de P e Q e analisando os passos por eles executados, conclui-se que, para atender às necessidades de P e Q

Nesse contexto, considere os seguintes passos executados para a estabelecimento do canal:

1. P requisita a X a chave pública de Q.

2. X pega a chave pública verificada de Q, nos seus bancos de dados, e assina essa chave atestando sua legitimidade.

3. X envia para P a chave junto com a assinatura.

4. P verifica a assinatura de X, certifica-se de que tudo está correto e aceita essa chave de Q como autêntica.

5. P usa sua chave particular para encriptar a chave pública de Q e envia o resultado para Q.

6. Q usa sua chave particular para desencriptar a chave enviada por P.

7. P e Q passam a usar um algoritmo simétrico com a chave enviada por P para trocar as mensagens.

Considerando os objetivos de P e Q e analisando os passos por eles executados, conclui-se que, para atender às necessidades de P e Q

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42267

Gerência de Projetos

Pedro é gerente de projetos da Empresa X que fornece embalagens personalizadas para presentes. A Empresa X pretende vender seus produtos por novos meios de venda, e Pedro foi encarregado de gerenciar esse novo projeto. O produto será vendido através de lojas de presentes. Pedro está neste momento desenvolvendo o cronograma do projeto para esse empreendimento e já definiu o caminho crítico. Nestas condições, pode-se afirmar que Pedro calculou as