Questões de Concurso Público UNIRIO 2019 para Analista de Tecnologia da Informação

Foram encontradas 70 questões

Uma das estratégias adotadas para proteger a rede interna é implantar um perímetro de segurança composto de elementos independentes que ofereçam proteção em vários níveis. Para impedir que estações da rede interna violem a política de segurança da empresa, um dos componentes do perímetro é responsável por intermediar a comunicação entre essas estações e os servidores da rede externa para poder fazer a inspeção do conteúdo das mensagens dos protocolos de comunicação da camada de aplicação.

Esse componente é o

Para proteger a sua mensagem M assinada, que será enviada para a entidade B, a entidade A usará uma criptografia simétrica cuja chave é gerada a partir de um PRNG (Pseudo-Random Number Generator).

Para que a entidade B possa decriptar M e verificar a

assinatura digital, ela deve conhecer o algoritmo de PRNG

usado pela entidade A e

Um grupo de programadores, trabalhando no projeto “Solução” decidiu controlar a versão de código por meio do software CVS. Para isso é necessário criar o repositório.

Qual o comando correto para criar esse repositório, pela primeira vez, no diretório “/home/Solucao/CVS_root”?

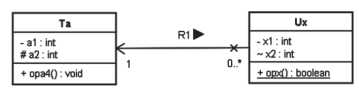

A Figura a seguir exibe um diagrama de classes UML.

Qual conjunto de classes Java é uma implementação semanticamente fidedigna ao diagrama acima?