Questões de Concurso Público CODESP-SP 2010 para Técnico em Informática, Tipo 1

Foram encontradas 62 questões

Ano: 2010

Banca:

FGV

Órgão:

CODESP-SP

Prova:

FGV - 2010 - CODESP-SP - Técnico em Informática - Tipo 1 |

Q119507

Redes de Computadores

Quando se utilizam softwares do tipo Outlook Express, IncrediMail ou Thunderbird, há necessidade de se configurar uma conta de e-mail para usar os recursos dos softwares. Nessa atividade, observa-se que são solicitados os endereços associados aos servidores de entrada e de saída do provedor de acesso, que correspondem ao uso de dois protocolos da arquitetura TCP/IP, que são

Ano: 2010

Banca:

FGV

Órgão:

CODESP-SP

Prova:

FGV - 2010 - CODESP-SP - Técnico em Informática - Tipo 1 |

Q119508

Redes de Computadores

Na implementação de redes locais Ethernet ou Fast Ethernet por meio de par trançado categoria 5 e topologia estrela, o conector utilizado é  , conhecido pela sigla RJ-45. Nesse conector, as guias utilizadas para transmissão são 1 e 2, enquanto que na recepção, são

, conhecido pela sigla RJ-45. Nesse conector, as guias utilizadas para transmissão são 1 e 2, enquanto que na recepção, são

, conhecido pela sigla RJ-45. Nesse conector, as guias utilizadas para transmissão são 1 e 2, enquanto que na recepção, são

, conhecido pela sigla RJ-45. Nesse conector, as guias utilizadas para transmissão são 1 e 2, enquanto que na recepção, são

Ano: 2010

Banca:

FGV

Órgão:

CODESP-SP

Prova:

FGV - 2010 - CODESP-SP - Técnico em Informática - Tipo 1 |

Q119509

Redes de Computadores

Dentre os equipamentos de interconexão de redes, um atua ao nível da camada de rede do modelo OSI/OSI, com base no endereço lógico. Com esse equipamento, tornou-se possível a integração de redes heterogêneas e o roteamento de pacotes na internet, com utilização dos protocolos da arquitetura TCP/IP. Esse equipamento conhecido como de nível 3 é denominado

Ano: 2010

Banca:

FGV

Órgão:

CODESP-SP

Prova:

FGV - 2010 - CODESP-SP - Técnico em Informática - Tipo 1 |

Q119510

Segurança da Informação

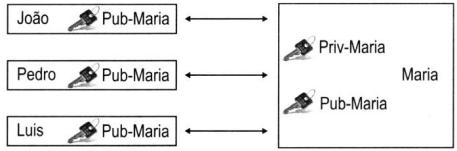

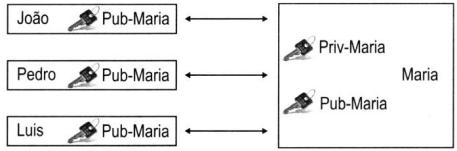

A criptografia é uma ciência que tem importância fundamental para a segurança da informação, ao servir de base para diversas tecnologias e protocolos, tais como a infraestrutura de chaves públicas (PKI), o IPSec e o WEP. Observe a figura abaixo, que ilustra um esquema de criptografia.

Nesse esquema, Maria mantém somente o seu par de chaves (privada e pública), enquanto que João, Pedro e Luís obtêm a chave pública de Maria para enviar a mensagem cifrada para ela. Como somente a chave privada equivalente é capaz de decifrar a mensagem, e somente Maria a possui, o sigilo da mensagem para Maria é garantida. Esse esquema refere-se à criptografia

Nesse esquema, Maria mantém somente o seu par de chaves (privada e pública), enquanto que João, Pedro e Luís obtêm a chave pública de Maria para enviar a mensagem cifrada para ela. Como somente a chave privada equivalente é capaz de decifrar a mensagem, e somente Maria a possui, o sigilo da mensagem para Maria é garantida. Esse esquema refere-se à criptografia

Ano: 2010

Banca:

FGV

Órgão:

CODESP-SP

Prova:

FGV - 2010 - CODESP-SP - Técnico em Informática - Tipo 1 |

Q119511

Algoritmos e Estrutura de Dados

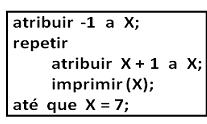

Observe o trecho de pseudocódigo abaixo, referente a um programa, que utiliza a estrutura de controle repetir ... até que ...

Utilizando a estrutura de controle repetir ... até que ... e que produz o mesmo resultado, um pseudocódigo equivalente está indicado na opção:

Utilizando a estrutura de controle repetir ... até que ... e que produz o mesmo resultado, um pseudocódigo equivalente está indicado na opção: