Questões de Concurso Público SEPOG - RO 2017 para Analista em Tecnologia da Informação e Comunicação

Foram encontradas 80 questões

Uma das aplicações da engenharia reversa de software é auditar um programa para avaliar sua segurança, identificando suas possíveis vulnerabilidades.

Relacione as técnicas e ferramentas relativas à engenharia reversa com suas respectivas definições.

1. Descompilador

2. Desmontador

3. Depurador

4. Ofuscador de Código

( ) Programa que converte um programa em código de máquina para linguagem de montagem.

( ) Programa utilizado para obter o código fonte de um programa a partir de seu código executável.

( ) Programa para reduzir a legibilidade de um programa de forma automatizada.

( ) Programa para analisar o comportamento de um programa em linguagem de máquina.

Assinale a opção que mostra a relação correta, de cima para baixo.

Um programador de um sistema com autenticação de usuário, descontente com a empresa que trabalha, incluiu no código uma forma de passar por cima da autenticação convencional documentada, autenticando usuário e senha de forma programática (dentro do próprio código).

Dessa forma, o programador criou um

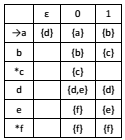

Considere um autômato não determinístico NFA ܰN = (Q, ∑, δ, a, F), onde Q = {a, b, c, d, e, g} representa os estados, ∑ = {0,1} é o alfabeto, δ é a função de transição, ܽa é o estado inicial e F = {c, ƒ} os estados de aceitação, representados pelo diagrama a seguir

A linguagem desse autômato pode ser descrita como

O certificado digital funciona como se fosse uma identidade digital, permitindo a identificação segura e inequívoca do autor de uma mensagem ou transação feita em meios eletrônicos.

Com relação aos certificados digitais, assinale V para a afirmativa verdadeira e F para a falsa.

( ) O Certificado A1 é gerado em software, e tem a validade de apenas 1 ano, quando é necessário a sua renovação.

( ) O Certificado A3 é baseado em hardware, com uso de token (USB) ou de cartão inteligente, com validade de até três anos.

( ) A Infraestrutura de Chaves Públicas Brasileira (ICP-Brasil) utiliza um esquema de encriptação baseado em chaves simétricas.

( ) A validade de um certificado digital pode ser conferida por meio de uma consulta à Autoridade Certificadora usando o Online Certificate Status Protocol (OCSP).

As afirmativas são, respectivamente,

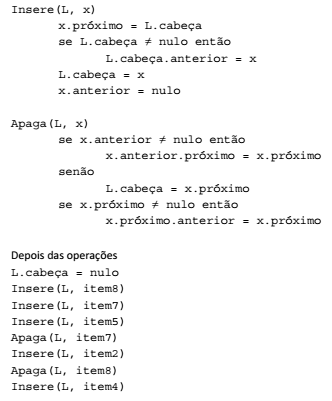

Considere o pseudocódigo a seguir como descrito em “Algoritmos Teoria e Prática” de Thomas H. Cormen:

o valor de L.cabeça.próximo será