Questões de Concurso Público TRT - 16ª REGIÃO (MA) 2022 para Analista Judiciário - Tecnologia da Informação

Foram encontradas 80 questões

Analise o script python abaixo:

import pandas as pd

from sklearn.datasets import make_hastie_10_2

x, y = make_hastie_10_2(n_samples=6000,

random_state=42)

from sklearn.model_selection import train_test_split

x_train, x_test, y_train, y_test = train_test_split(x,

y, test_size=0.25,

random_state=42)

from sklearn.ensemble import RandomForestClassifier

clf = RandomForestClassifier( n_estimators=100,

oob_score=True, n_jobs=-1)

clf.fit(x_train, y_train)

y_pred_proba = clf.predict_proba(x_test)[:,1]

from sklearn.metrics import roc_curve

fpr, tpr, thr = roc_curve(y_test, y_pred_proba)

pd.DataFrame( {'FPR': fpr, 'TPR': tpr}

).set_index('FPR')['TPR'].plot(kind='line')

O gráfico plotado como resultado do processamento do script é

I. Os três principais paradigmas de aprendizado de máquina são os de aprendizado supervisionado, não supervisionado e por inteligência profunda.

II. os algoritmos de classificação e clusterização estão correlacionados com paradigma de aprendizado supervisionado.

III. os algoritmos de support vector machines e randon forest são paradigmas do aprendizado de inteligência profunda.

As afirmativas são, respectivamente,

I. Criptografia/descriptografia: um emissor criptografa uma mensagem com a chave pública do seu destinatário.

II. Assinatura digital: um emissor assina uma mensagem com sua chave pública. A assinatura é feita por um algoritmo criptográfico aplicado à mensagem ou a um pequeno bloco de dados que é uma função da mensagem.

III. Troca de chave: dois lados cooperam para trocar uma chave de sessão. Várias técnicas diferentes são possíveis, envolvendo as chaves públicas de uma ou de ambas as partes.

Está correto o que se afirma em

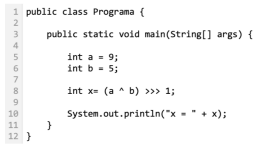

Analise o código a seguir em linguagem de programação Java:

Ao executar esse programa em um terminal, será escrito na saída

padrão:

De acordo com a gramática JSON, especificada na RFC 8259, é correto afirmar que