Questões de Concurso Público DETRAN-MT 2015 para Analista de Sistemas

Foram encontradas 100 questões

Q594873

Sistemas Operacionais

A respeito do gerenciamento de memória de sistemas operacionais, assinale a afirmativa correta.

Q594874

Sistemas Operacionais

A tecnologia de máquinas virtuais normalmente é denominada virtualização. A respeito dessa tecnologia,

assinale a afirmativa correta.

Q594875

Sistemas Operacionais

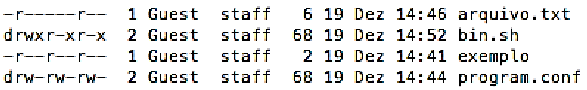

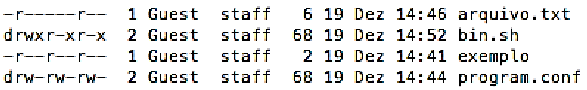

No Linux, o comando ls –l lista, entre outras informações, arquivos, suas permissões, data de modificação e

usuário dono. Considere a execução do comando ls –l apresentado abaixo.

A respeito de tal execução, assinale a afirmativa correta.

A respeito de tal execução, assinale a afirmativa correta.

Q594876

Redes de Computadores

A coluna da esquerda apresenta protocolos de comunicação e a da direita, características de cada um. Numere a

coluna da direita de acordo com a da esquerda.

1 - IPv4

2 - IPv6

3 - DHCP

4 - TCP

( ) É um endereço de 32 bits e possui o campo Time to live que é um contador usado para limitar a vida útil dos pacotes.

( ) Permite atribuição manual e automática de endereços IP.

( ) Possui cabeçalho com sete campos e permite que um host mude de lugar sem precisar mudar o endereço.

( ) Projetado para fornecer um fluxo confiável de bytes fim a fim em uma inter-rede não confiável.

Marque a sequência correta.

1 - IPv4

2 - IPv6

3 - DHCP

4 - TCP

( ) É um endereço de 32 bits e possui o campo Time to live que é um contador usado para limitar a vida útil dos pacotes.

( ) Permite atribuição manual e automática de endereços IP.

( ) Possui cabeçalho com sete campos e permite que um host mude de lugar sem precisar mudar o endereço.

( ) Projetado para fornecer um fluxo confiável de bytes fim a fim em uma inter-rede não confiável.

Marque a sequência correta.

Q594877

Redes de Computadores

Sobre sistemas de detecção de intrusão (IDS - Intrusion Detection System) e sistemas de prevenção de intrusão

(IPS - Intrusion Prevention System), marque V para as afirmativas verdadeiras e F para as falsas.

( ) A detecção de intrusões se baseia na suposição de que o comportamento do intruso difere daquele de um usuário legítimo de maneira que podem ser quantificadas.

( ) A detecção de intrusão coleta informações sobre técnicas de intrusão, podendo ser utilizadas para melhorar a estrutura de prevenção de intrusão.

( ) A detecção de anomalia baseada em regras utiliza perfis estatísticos que exigem o conhecimento das vulnerabilidades de segurança do sistema.

( ) A identificação de penetração baseada em regras visa encontrar penetrações desconhecidas, pois estas exploram pontos fortes do sistema alvo.

Assinale a sequência correta.

( ) A detecção de intrusões se baseia na suposição de que o comportamento do intruso difere daquele de um usuário legítimo de maneira que podem ser quantificadas.

( ) A detecção de intrusão coleta informações sobre técnicas de intrusão, podendo ser utilizadas para melhorar a estrutura de prevenção de intrusão.

( ) A detecção de anomalia baseada em regras utiliza perfis estatísticos que exigem o conhecimento das vulnerabilidades de segurança do sistema.

( ) A identificação de penetração baseada em regras visa encontrar penetrações desconhecidas, pois estas exploram pontos fortes do sistema alvo.

Assinale a sequência correta.