Questões de Concurso

Foram encontradas 35.149 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

(LISPECTOR, Clarice. Água viva. Rio de Janeiro: Rocco, 1998.)

A terceira fase do modernismo no Brasil, no campo literário, foi de grande relevância e abundância em produção artística. Clarice Lispector tornou-se um dos grandes nomes desse período; considerando o estilo citado e o fragmento anterior, pode-se afirmar que a prosa de Clarice:

I. É considerada pela crítica, ao lado de João Guimarães Rosa, uma produção pertencente à vanguarda da narrativa brasileira contemporânea.

II. Promove uma verdadeira imersão na realidade do ser humano de uma forma intimista, empregando para isso o monólogo interior assim como o fluxo de pensamentos.

III. Em suas inovações quanto à linguagem, destacam-se: neologismos, arcaísmos e uso de termos eruditos na tentativa de retomar os modelos clássicos da linguagem literária.

IV. Dialoga com a produção marcante e subjetiva do Romantismo no Brasil, principalmente através de nomes como Joaquim Manuel de Macedo, cujos personagens femininos demonstram, predominantemente, subjetividade e idealismo exagerados.

Está correto o que se afirma apenas em

(Disponível em: https://www.viajoteca.com/etias-autorizacao-de-entrada-na-europa-para-brasileiros/. Adaptado.)

O Sistema Europeu de Informações e Autorização de Viagem – ETIAS, visa aumentar a segurança nos aeroportos, combater a imigração ilegal e contribuir para a redução dos atrasos nas fronteiras, principalmente do Espaço Schengen, que corresponde

Inadimplência volta a crescer e atinge 70,5 milhões de brasileiros, diz Serasa

Em um mês, o país registrou 433 mil novos inadimplentes. O Amapá conta com o maior crescimento proporcional, de 6,33%, em relação a fevereiro de 2022. O segundo mês do ano voltou a registrar um aumento de pessoas com o nome negativado no Brasil. De acordo com o levantamento do Mapa da Inadimplência e Renegociação de Dívidas da Serasa, o país registrou 433 mil novos inadimplentes em fevereiro deste ano. Com o resultado, o serviço estima que já há 70,5 milhões de brasileiros nessa situação em todo o território nacional.

(Inadimplência volta a crescer e atinge 70,5 milhões de brasileiros, diz Serasa. Disponível em: correiobraziliense.com.br.)

Texto II

Ana Clara (*) não cumpriu a data de vencimento prevista de uma dívida por serviços a ela prestados. Além disso, também não cumpriu algumas cláusulas de um contrato de locação assinado tornando-se também inadimplente em relação ao pagamento de seu aluguel. Seu nome foi inserido nos serviços de proteção ao crédito, o que restringiu seu acesso de créditos, dificultando a realização de compras e outras transações comerciais por estar com o “nome sujo na praça”.

*O nome e a situação descrita são hipotéticos.

Analisando o caso hipotético de Ana Clara, alguns dos índices expostos no texto I, bem como a situação legal da inadimplência no Brasil atualmente, é correto afirmar que:

1. Barroco. 2. Modernismo. 3. Parnasianismo. 4. Neoclassicismo. 5. Pré-Modernismo.

Primeira coluna

( ) Nacionalismo. ( ) Dualismo, conflito. ( ) Formalismo técnico. ( ) Retomada do modelo greco-romano. ( ) Registro de diferentes realidades brasileiras.

Segunda coluna

( ) Olavo Bilac. ( ) Padre Antônio Vieira. ( ) Frei José de Santa Rita Durão. ( ) Manuel Bandeira, Mário Quintana. ( ) Monteiro Lobato, Euclides da Cunha.

A sequência está correta em

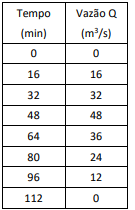

Suponha que tenha ocorrido na bacia uma precipitação uniforme de 40 mm/h com duração de 16 minutos, imediatamente seguida de uma precipitação uniforme de 60 mm/h com duração de 16 minutos, perfazendo um total de 32 minutos.

Nessas condições, a vazão de pico do hidrograma resultante, que ocorre no tempo de 64 minutos, é de:

As dimensões do aterro em relação à espessura da camada de argila mole permitem assumir que o adensamento ocorrerá de maneira unidimensional. Para que o recalque por adensamento primário chegue a 90% do previsto, calculou-se que o tempo necessário será de 10 meses.

Caso, abaixo da camada de argila mole, existisse um extenso estrato de rocha (impermeável) ao invés de areia, o tempo necessário para que se atingissem os mesmos 90% de recalque por adensamento primário seria de:

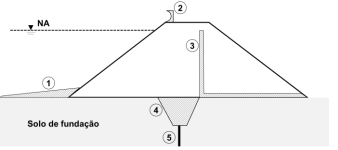

1 - tapete impermeável de montante

2 - defletor de ondas

3 - dreno vertical (“chaminé”)

4 - trincheira de vedação

5 - cortina impermeável

O elemento que tem a finalidade de aumentar a segurança da barragem contra o galgamento, no caso de ventos fortes incidindo perpendicularmente ao barramento, é o(a):

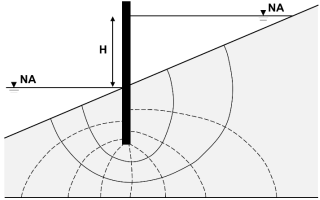

Considerando que o nível d’água em ambos os lados é mantido constante e que a condutividade hidráulica do solo é de 3,33 x 10-6 m/s, a vazão que percola por baixo cortina, por metro de comprimento, é de:

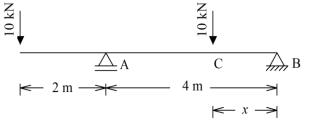

Para que o momento fletor da extremidade da esquerda seja 100 kN.m maior em valores absolutos que o da outra extremidade, a posição de cada uma das rótulas em relação à extremidade da esquerda será, respectivamente, de:

Com base na Lei nº 8.080/1990, é correto afirmar que as ações de saúde são dever:

Ana – posição (1,1);

Bruno – posição (1,9);

Caio – posição (1,5);

Denise – posição (5,5);

Elaine – posição (9,1).

Sobre esses perfis de liderança, de acordo com o modelo de Blake e Mouton, é correto afirmar que:

PV (valor planejado) = R$ 315.000,00;

AC (custo real) = R$ 350.000,00 e

EV (valor agregado) = R$ 280.000,00.

Com base na técnica de EVA, é correto afirmar que (considerar uma casa decimal para os índices CPI e SPI e desconsiderar centavos):

(Disponível em: <https://www.tjma.jus.br/midia/portal/noticia/ 510012/judiciario-abre-semana-nacional-do-registro-civil-nomaranhao>Acesso em: 05/2023.)

Na planície avermelhada os juazeiros alargavam duas manchas verdes. Os infelizes tinham caminhado o dia inteiro, estavam cansados e famintos. Ordinariamente andavam pouco, mas como haviam repousado bastante na areia do rio seco, a viagem progredira bem três léguas. Fazia horas que procuravam uma sombra. A folhagem dos juazeiros apareceu longe, através dos galhos pelados da catinga rala. Arrastaram-se para lá, devagar, Sinhá Vitória com o filho mais novo escanchado no quarto e o baú de folha na cabeça, Fabiano sombrio, cambaio, o aió a tiracolo, a cuia pendurada numa correia presa ao cinturão, a espingarda de pederneira no ombro. O menino mais velho e a cachorra Baleia iam atrás. Os juazeiros aproximaram-se, recuaram, sumiram-se. O menino mais velho pôs-se a chorar, sentou-se no chão.

(Graciliano Ramos, Vidas Secas. Record.)

A realidade concernente à questão da invisibilidade social para aqueles privados de direitos de cidadania é um processo sobre o qual há discussões e ações atuais e reais em andamento. Sobre o tema referido anteriormente, o texto do modernista Graciliano Ramos:

Imediatamente após, o release apresentará como o segundo a discursar o:

“os profissionais de relações públicas planejam e executam a comunicação para a organização como um todo ou ajudam setores dela a se comunicarem. Eles administram o movimento de mensagens para dentro da organização quando, por exemplo, conduzem uma pesquisa sobre o conhecimento, as atitudes e os comportamentos dos públicos e, em seguida, orientam os executivos sobre como tornar as políticas e ações aceitáveis para todos os públicos. Eles podem administrar o movimento de mensagens para fora da organização ao ajudar os executivos a decidir como explicar uma política ou uma ação para um público e então escrever uma informação ou um comunicado para tanto” (KUNSCH, 1997, pg. 119).

A alternativa que indica, respectivamente, um canal de comunicação voltado para o público interno e um voltado para o público externo (onde se incluem os stakeholders) é: