Questões de Concurso

Foram encontradas 6.760 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

1. Os limites dos montantes comparativos da despesa total com pessoal, distinguindo a com inativos e a com pensionistas.

2. As receitas por fonte, informando as realizadas e a realizar, bem como a previsão atualizada.

3. As receitas extraorçamentárias e as operações de crédito, inclusive por antecipação de receita.

4. As despesas por grupo de natureza, discriminando a dotação para o exercício, a despesa liquidada e o saldo.

Assinale a alternativa que indica todas as afirmativas corretas.

I. Os créditos suplementares são aqueles destinados ao reforço de dotação orçamentária.

II. Os créditos extraordinários são aqueles destinados a despesas urgentes e imprevistas, em caso de guerra, comoção intestina ou calamidade pública.

III. Os créditos especiais são aqueles destinados a despesas para as quais não haja dotação orçamentária específica.

Quais estão corretas?

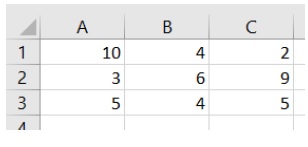

=SOMA(A1:C3)