Questões de Concurso Comentadas por alunos sobre segurança da informação em noções de informática

Foram encontradas 4.575 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Um firewall UTM, comumente conhecido como firewall com inspeção de estado, funciona como a passagem, de uma rede para a outra, de uma aplicação específica.

Em razão de sua limitação de recursos, os vírus de computador não podem se anexar a outros arquivos para se propagarem.

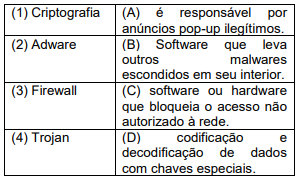

Códigos maliciosos são programas que executam ações danosas e atividades maliciosas. São muitas vezes chamados genericamente de I , mas existem diversos tipos com características próprias.

II é um tipo de código malicioso que torna inacessíveis os dados armazenados no dispositivo, geralmente usando criptografia, e exige pagamento de resgate para restabelecer o acesso ao usuário e não vazar os dados.

Keylogger, screenlogger, adware e stalkerware são tipos específicos de III , que são projetados para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros.

O RAT (trojan de acesso remoto) permite a um atacante remoto acessar um dispositivo infectado de forma direta e interativa. Combina as características de IV e V .

Marque a alternativa que preenche corretamente as lacunas.