Questões de Concurso Comentadas por alunos sobre segurança da informação em noções de informática

Foram encontradas 4.575 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

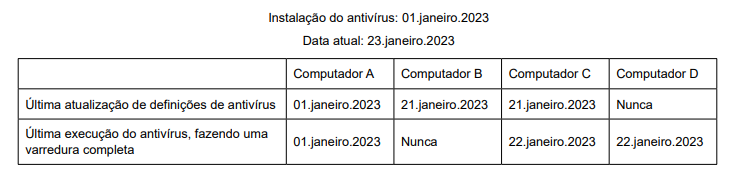

Considerando que a data atual é 23.janeiro.2023, assinale a alternativa que apresenta o computador que está mais protegido.

O ransomware, programa similar ao worm, apresenta mecanismos de comunicação com o invasor, os quais permitem que aquele seja remotamente controlado. A principal característica desse programa é a capacidade de se propagar automaticamente pelas redes, com o envio de cópias de si mesmo de um equipamento para outro.

A instalação dos rootkits no computador permite que invasores assumam o total controle da máquina para a subtração de dados.